KI-gestütztes Spear-Phishing: Effizient, personalisiert und extrem gefährlich! Phishing-Mails zu erkennen wird zunehmend schwieriger.

Operation AkaiRyū: Die APT-Gruppe MirrorFace greift erstmals europäische Diplomaten mit Spear-Phishing und Malware an.

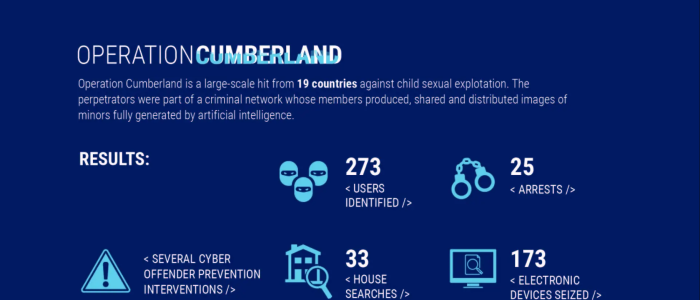

KI-generierter Kindesmissbrauch wird zu einer globalen Bedrohung. Operation Cumberland" führte zu 25 Verhaftungen in 19 Ländern.

Wie Gauner immer öfter offizielle EU-Webseiten für ihre illegale Aktivitäten missbrauchen - und welche Risiken damit verbunden sind.

Gmail-Betrug nimmt zu! Cyberkriminelle nutzen KI-DeepPhish, um Gmail-Konten zu hacken. Erfahre jetzt, wie du dich davor schützen kannst!

Crimeware-as-a-service (CaaS) hat illegale Aktivitäten professionalisiert. Wir zeigen, was Krypto-Nutzer wissen müssen, um sich zu schützen.

Arbeitssuchende im Visier von Kriminellen: Gut gemachte CrowdStrike-Phishing-Mails verbreiten Cryptominer XMRig.

Die Kreditwirtschaft hat sich durch die Digitalisierung grundlegend gewandelt. Online-Kreditplattformen sind heute nicht mehr wegzudenken.

APT-Gruppen stellen weltweit eine wachsende Bedrohung dar. In Europa stehen vor allem staatliche Stellen im Visier der Angreifer.

Ein raffinierter Phishing-Angriff auf die Pepco Group verursacht dem Unternehmen einen Verlust von 15,5 Millionen Euro.

KI wird aktiv für Cyberangriffe eingesetzt. Vor allem staatliche Gruppen nutzen künstliche Intelligenz, um ihre Angriffe zu "verfeinern".

Die Auswirkungen von MOAB auf Internetnutzer könnten beispiellos sein. Es handelt sich wahrscheinlich um das größte Datenleck aller Zeiten.

Heute wollen wir einen genaueren Blick darauf werfen, welche Arten von Phishing es gibt und wie man sich am besten davor schützen kann.

Sicherheitsforscher von Check Point Research verwendeten ChatGPT, um Malware-Skripte zu schreiben und Phishing-E-Mails zu generieren.

Beim “Clone-Phishing” muss man schon ganz genau hinschauen. Denn die Kopie einer legitimen E-Mail soll das Opfer hinters Licht führen.

Neue Chrome Erweiterung gefunden, die Deine Webseiten verschönert? Schau mal genauer hin. Cyberkriminelle verdienen gerade Geld an Dir.

Eine Gruppe von Hackern setzt eine manipulierte Version des SSH-Tools PuTTY ein, um eine Malware auf den Geräten ihrer Opfer einzuschleusen.

Der seit März neuartige Malware-Loader Bumblebee wird von Schadsoftware-Entwicklern stetig weiterentwickelt.

Der Hack von Axie Infinity soll durch eine vorgebliche Mitarbeiter-Abwerbung mit anschließendem Angebot per PDF-Datei ermöglicht worden sein.

Wir erläutern hier die zehn gängigsten Phishing-Attacken. Die Methoden der Cyberkriminellen werden dabei so verständlich wie möglich erklärt.

Die Anwaltskanzlei Grubman Shire Meiselas & Sacks wurde Opfer einer REvil-Ransomware-Attacke. Hacker drohen Daten von Stars zu veröffentlichen