Über100 Android-Anwendungen, mit mehr als 4,6 Millionen Downloads sind mit dem Soraka Schadcode infiziert. Noch nicht alle wurden entfernt.

Soraka haben Sicherheitsforscher von WhiteOps die neue Bedrohung aus Googles Play Store getauft. Mehr als 100 Android-Anwendungen, mit zusammen mehr als 4,6 Millionen Downloads sind mit dem Soraka Schadcode infiziert. Einige dieser infizierten Apps sind sogar heute noch im Play Store verfügbar.

Infizierte Apps teilweise noch im Playstore

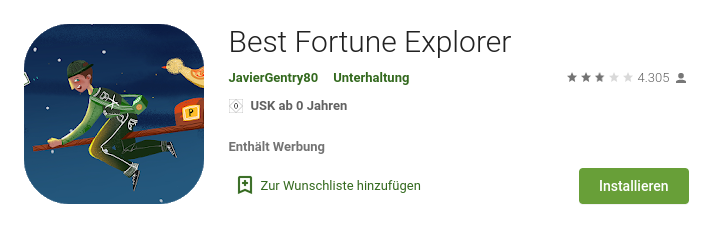

Dass in Googles Playstore immer mal wieder schädliche Apps auftauchen, ist für uns mittlerweile leider nichts Neues mehr. Auch die Tatsache, dass die sich in den Apps versteckende Schadsoftware meist nicht von Googles stets hochgelobten Play-Protect entdeckt wird, kann uns leider auch schon lange nicht mehr überraschen. Der „Best Fortune Explorer“ ist eine dieser Apps.

Die App wurde am 9. September 2019 im Playstore veröffentlicht und ist bislang die einzige von JavierGentry80 veröffentlichte App. Der „Best Fortune Explorer“ kommt mittlerweile immerhin auf mehr als 170.000 Downloads im Playstore. Sicherheitsforscher haben die App analysiert und raten zur sofortigen Deinstallation.

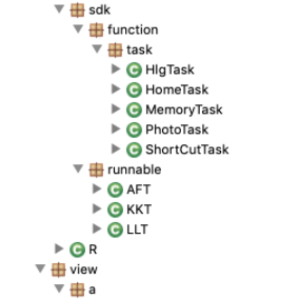

Soraka SDK: einem bösartigen Werbenetzwerk auf der Spur

Sicherheitsforscher von WhiteOps konnten kürzlich über 100 bösartige Apps mit insgesamt mehr als 4,6 Millionen Downloads im Playstore entdecken. Getarnt als harmlos aussehende Apps, die vorgeben, ihr Vermögen vorhersagen zu können, Selfies zu machen, oder angeblich System-Fehler beseitigen zu können.

OOC-Anzeige (Out-of-Context)Aber auch einige Spiele-Apps sind dabei, wie wir am Beispiel vom „Best Fortune Explorer“ sehen können. Inna Vasilyeva, eine Analystin für Bedrohungsinformationen bei WhiteOps erklärt: „Der Code verfügt über sehr aggressive Persistenzmechanismen„. Die Sicherheitsforscher stellten zudem fest, dass die Cyberganoven immer mehr Geld investieren, um so immer bessere und auch immer schwerer zu entdeckende Schadcodes entwickeln zu können.

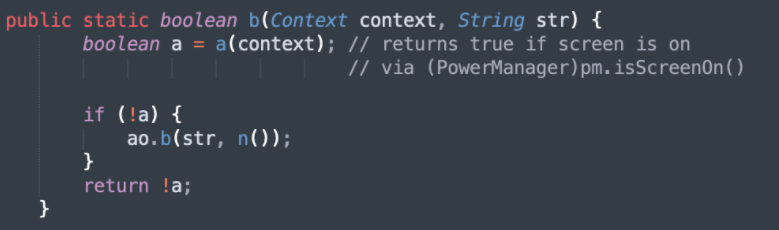

Die mit Schadcode infizierten Apps, verwenden Apps Flyer. Dies ist ein Framework für die mobile Attribution und Marketinganalyse. Apps Flyer ermöglicht es den Apps, einen Hintergrund-Benachrichtigungsdienst zu umgehen, mit dem die Ausführung von Schadcode beim Ausschalten eines Telefons eigentlich verhindert werden soll. Die Cyberganoven schaffen es also, Werbe-Anzeigen so zu planen, dass sie nur Sekunden nach Deaktivierung dieser Android-Sicherung geschaltet werden.

Werbebetrug auf einem neuen Level

Wann immer es möglich ist, versucht der Schadcode die Werbung versteckt im Hintergrund auszuführen. Wir bekommen also oft nicht einmal mit, dass etwas nicht stimmt. Zu den Besonderheiten der Soraka SDK gehören unter anderem:

- Beim Entsperren des Geräts entfernt der Schadcode den Hintergrund-Benachrichtigungsdienst, der eigentlich alle schädlichen Aktivitäten stoppen soll, während der Telefonbildschirm ausgeschaltet ist.

- Die erste OOC-Anzeige (Out-of-Context) (siehe Gif oben) wird einige Sekunden nach dem Entsperren des Geräts gerendert.

- Eine zweite OOC-Anzeige (nicht gezeigt) start, nachdem die erste OOC-Anzeige durch Klicken auf die Home-Schaltfläche der Hardware minimiert wurde.

- Nach einigen weiteren Aktionen rendert man eine dritte OOC-Anzeige (nicht angezeigt).

Malvertising: Adblocker schützen uns immer noch am besten

Sehr oft bekommt man zu hören, dass man auf der sicheren Seite sei, sofern man die Software aus dem offiziellen Playstore lädt. Oder: „Mit Werbung unterstützen wir doch eigentlich die App-Entwickler„. Aber leider wird gerade Malvertising immer mehr zum Problem. Wir unterstützen nicht nur fleißige App-Entwickler, sondern leider auch Cyberkriminielle, die auf Kosten unserer Akku-Laufzeit oder Geräte-Leistung sehr viel Geld verdienen.

Googles Play-Protect schützt uns leider immer noch nicht wie immer wieder von Google versprochen, zuverlässig vor dieser Art von Schadcode. Zu einfach ist es für die kriminellen Werbe-Netzwerke, die sich hinter diesen cleveren Malvertising Kampagnen, verstecken sich auf unseren Geräten einzuschleichen. Die im Playstore angebotenen „Antivirus-Apps“ sind in den meisten Fällen nutzlos. Bestes Beispiel ist die am Anfang dieses Artikels beschriebene „Best Fortune Explorer“ App. Die WhiteOps Sicherheits-Experten haben sie als gefährlich eingestuft. Keine der bekannten Sicherheitslösungen entdeckt den wahren Charakter dieser Software. Mehr noch. Die App war heute Morgen immer noch in Googles Playstore verfügbar.

Brain.exe ist leider kein effektiver Rundum-Schutz!

Die oft erwähnte „Brain.exe“ kann uns hier leider auch nicht immer helfen. Sich auf Dritte oder gar auf Google zu verlassen, ist auch nicht zielführend. Digitale Selbstverteidigung sollte daher für uns genauso selbstverständlich sein und zur Gewohnheit werden, wie der Schutz unserer persönlichen Daten im Netz. Sicherlich müssen Entwickler unterstützt werden. Aber wir sollten dabei auch sehr darauf achten, dass diese Unterstützung auch die Richtigen bekommen.

Malvertising ist mittlerweile zu einem Milliarden-Geschäft geworden. Die Kriminellen können immer mehr Geld investieren, um neuen Schadcode zu entwickeln. Unverständlich also, warum Google immer wieder versucht die Funktion von Werbeblockern einzuschränken. Zum Wohle seiner Kunden kann es ja fast nicht sein. Klar, Google verdient einen Großteil seines Umsatzes mit Werbung. Aber gerade dann sollte man doch auch Geld in die Hand nehmen, um es in die Sicherheitsforschung zum Schutz der Kunden zu investieren. Leere Worte und falsche Versprechungen der Internet-Giganten helfen uns nicht mehr weiter.

Foto 200degrees, thx!

Tarnkappe.info