Hinter einem der weltweit größten Online-Betrügereien steckt ein chinesisches Netzwerk. Seit 2021 eröffnete BogusBazaar ca. 75.000 Fake-Shops.

Ein riesiges Netzwerk mit gefakten Einzelhandelsseiten wird offenbar von China aus betrieben. BogusBazaar lockt dabei mit preisgünstigen Designermarken potenzielle Kunden in die Falle. Bestellte und bereits bezahlte Produkte erreichten die Käufer hierbei entweder gar nicht oder sie erhalten gelegentlich billige Fälschungen. Stattdessen erbeuteten die Täter jedoch zu weiteren Betrugszwecken, deren Kreditkartendaten.

Das BogusBazaar-Netzwerk täuscht mit der Masche bereits seit drei Jahren Online-Käufer. Zu den zahlreichen Opfern zählen auch 113.000 Deutsche. Damit belegt Deutschland gleich nach den USA und Frankreich den dritten Platz.

Security Research Labs GmbH (SRLabs), ein deutsches Beratungsunternehmen für Cybersicherheit, deckte den Betrug auf. Laut ihrem Bericht haben chinesische Betrüger, die sie als BogusBazaar (betrügerischer Markt) bezeichnen, seit 2021 über gefälschte Websites sowohl Kreditkartendaten als auch persönliche Daten von etwa 850.000 Menschen in Europa und den USA erbeutet. Ihre geschätzten Umsätze belaufen sich dabei auf 50 Millionen US-Dollar.

BogusBazaar: Fake-Shops werden in industriellem Maßstab aufgesetzt und betrieben

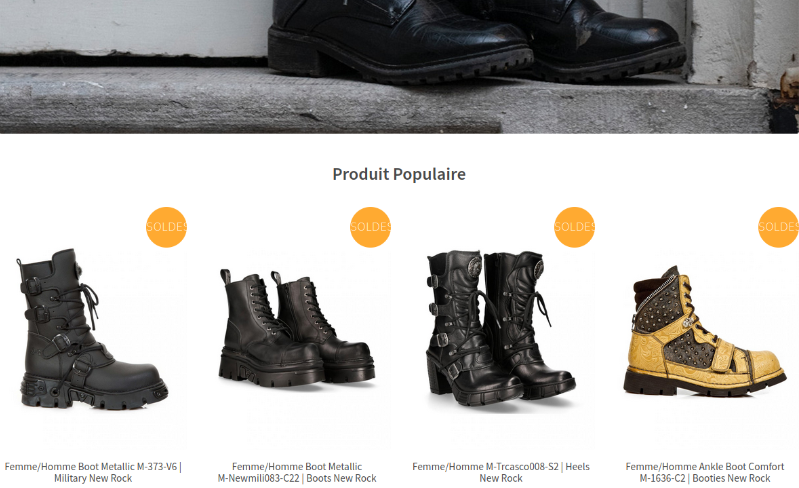

BogusBazaar erwirbt zunächst abgelaufene Domains mit guter Google-Reputation, um darüber die Fake-Shops zu betreiben. Ihre Online-Shops richten sie dann über WordPress ein und passen sie so an, dass sie auf den ersten Blick seriös wirken. Darüber bieten sie in der Regel Schuhe und Kleidung bekannter Modemarken zu sehr niedrigen Preisen an.

Selbst im April 2024 waren noch etwa 22.500 ihrer Domains aktiv. Auf diesen Websites könne man mit Kreditkarte, PayPal oder Stripe bestellen. Um ihren Kunden Geld und Daten zu stehlen, haben die Betreiber von BogusBazaar außerdem individuelle WooCommerce-WordPress-Plugins entwickelt. WooCommerce ist ein kostenloses Plugin für WordPress, das jede Website zu Online-Shop gestaltet.

Wie SRLabs mitteilt, nutzen die Betrüger ein „Infrastructure-as-a-Service“-Modell:

Die Gruppe hinter BogusBazaar nutzt ein Infrastructure-as-a-Service-Modell, bei dem ein Kernteam die Infrastruktur des Betriebs verwaltet. Die Fake-Stores selbst werden von einem großen, dezentralen Netzwerk von Franchisenehmern betrieben. Obwohl gemäß Recherchen angenommen wird, dass das Unternehmen selbst seinen Hauptsitz in China hat, befinden sich die für diese Fake-Shops verwendeten Server größtenteils in den USA. SRLabs konkretisiert:

„Das Kernteam von BogusBazaar stellt Infrastruktur bereit und scheint nur eine kleine Anzahl gefälschter Webshops zu betreiben. Das Kernteam ist für die Entwicklung von Software, die Bereitstellung von Backends und die Anpassung verschiedener WordPress-Plugins verantwortlich, die Betrugsoperationen unterstützen.“

Zwei Kriminalitätsmethoden finden parallel Anwendung

Gemäß SRLabs verfolgt BogusBazaar zwei Kriminalitätsmethoden parallel:

„- Kreditkarten-Ernte: Gefälschte Zahlungsseiten sammeln die Kontakt- und Kreditkartendaten der Opfer

– Fake-Verkauf: Fake-Shops veranlassen Zahlungen für teure Waren. In den meisten Fällen erhalten die Opfer keine Ware. Gelegentlich erhalten sie billige Fälschungen. Zahlungen werden über PayPal, Stripe und Kreditkartenabwickler erleichtert.

Manchmal werden beide Methoden nacheinander gegen dasselbe Opfer eingesetzt: Zunächst werden Kreditkartendaten über eine gefälschte Zahlungsschnittstelle gesammelt. Anschließend wird dem Opfer eine Fehlermeldung angezeigt und an ein funktionierendes Zahlungsgateway weitergeleitet, das eine Zahlung auslöst.“

Wie Zeit Online berichtet, hätten die Betreiber „in China offenbar sogar ein Unternehmen gegründet. Die Spur führt in einen Hochhauskomplex am Rand der chinesischen Stadt Fuzhou, einer großen Hafenstadt an Chinas Ostküste. Dort zumindest befindet sich die offizielle Adresse der Firma […] Mindestens ein Dutzend Festangestellte arbeiten für die Firma. Sie beziehen ein monatliches Gehalt und scheinen für jeden erfolgreichen Betrug eine Provision zu erhalten.“

Matthias Marx, Leiter des Pentesting-Teams von SRLabs, führte gegenüber Zeit Online aus:

„Wir haben Fuzhou in China als den Ort identifiziert, von dem aus das Kernteam arbeitet. Die Täter versuchen nicht nur, die Opfer zu Überweisungen zu bewegen, sie scheinen auch sämtliche Kreditkartendaten zu sammeln, um sie für andere kriminelle Geschäfte weiterzuverwenden. Die Professionalität der Infrastruktur, die weite Verbreitung, die hohen Geldsummen und der lange Zeitraum, über den die Gruppe bereits aktiv ist, das alles ist unfassbar“

SRLabs teilte nach Abschluss ihrer Recherche ihre Analysergebnisse mit relevanten Interessensgruppen, wie Behörden, Netzinfrastrukturbetreibern, Zahlungsanbietern, Suchmaschinen und anderen. Sie hoffen nun, dass diese gegen die massive Betrugsoperation vorgehen. Sie wandten sich aber auch an ZEIT Online. Diese wiederum teilten die Daten mit Le Monde und The Guardian. Die Medien werteten diese Informationen im Anschluss gemeinsam aus.