Eine gefälschte UsenetClub-Seite entpuppt sich als Malware-Honeypot für Pädophile. Der Erfolg hält sich bisher leider in Grenzen.

Die Welt der Cyberkriminalität kennt kaum Grenzen, aber selbst dort gibt es Tabus. Kinderpornografie ist eine der dunkelsten Seiten des Internets. Doch mitten in diesem düsteren Kosmos gibt es eine neue, interessante Entwicklung. Eine Malware-Kampagne, die mit einem Honeypot gezielt Pädophile ins Visier nimmt und erpresst.

Honeypot für Pädophile: Die Vorgehensweise ist bekannt

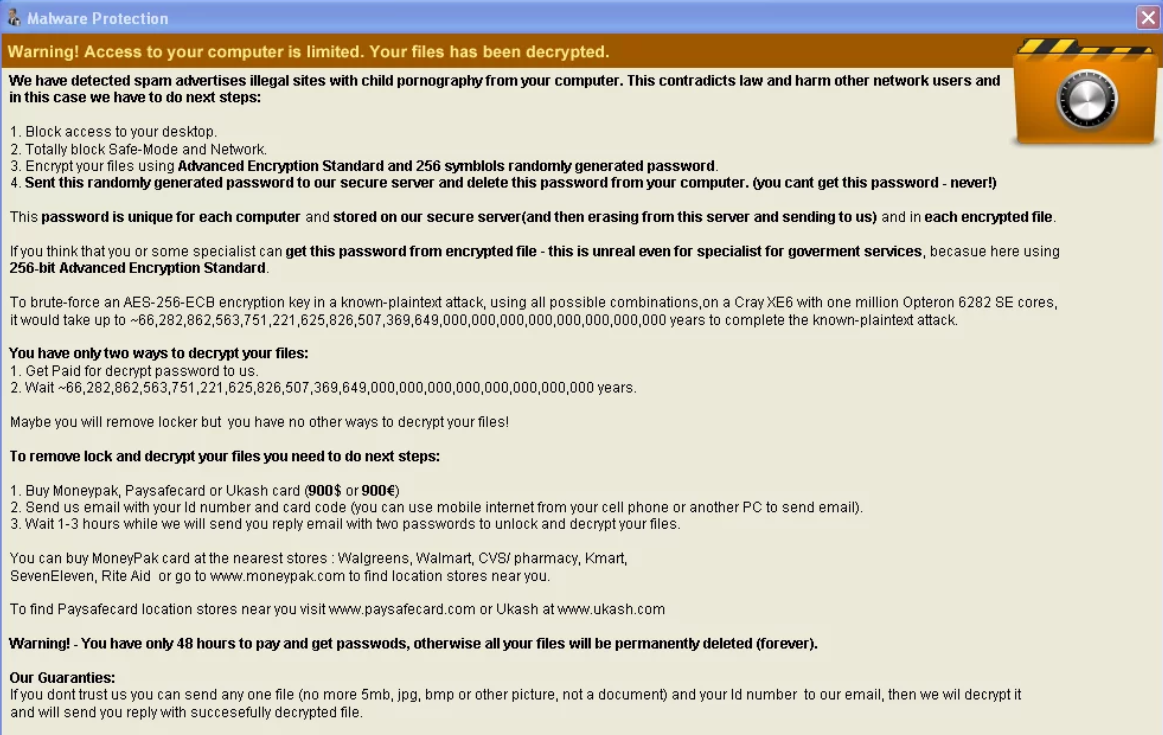

Seit 2012 haben Cyberkriminelle eine Vielzahl von Malware- und Ransomware-Programmen entwickelt, die sich als Regierungsbehörden ausgeben. Sie warnen infizierte Windows-Nutzer vor dem Konsum von CSAM (Child Sexual Abuse Material). Die Opfer werden aufgefordert, ein „Bußgeld“ zu zahlen, um zu verhindern, dass ihre Daten an die Strafverfolgungsbehörden weitergegeben werden.

Die erste dieser „modernen“ Ransomware-Operationen, bekannt als Anti-Child Porn Spam Protection oder ACCDFISA, sperrte zunächst Windows-Desktops und verschlüsselte dann Dateien. Andere folgten bald, darunter Harasom, Urausy und die berüchtigten Reveton-Trojaner, die alle ähnliche Erpressungstaktiken anwandten. Der kürzlich entdeckte „Honeypot für Pädophile“ verfolgt einen vergleichbaren Ansatz.

Vor kurzem hat das MalwareHunter-Team eine neue Bedrohung namens „CryptVPN“ entdeckt. Im Gegensatz zu früheren Malware-Kampagnen richtet sich diese nicht gegen unschuldige Opfer, sondern gegen Personen, die aktiv nach Kinderpornografie suchen. Dies berichtet Bleeping Computer in einem aktuellen Artikel.

Zugang zum UsenetClub nur mit VPN – die Falle schnappt zu

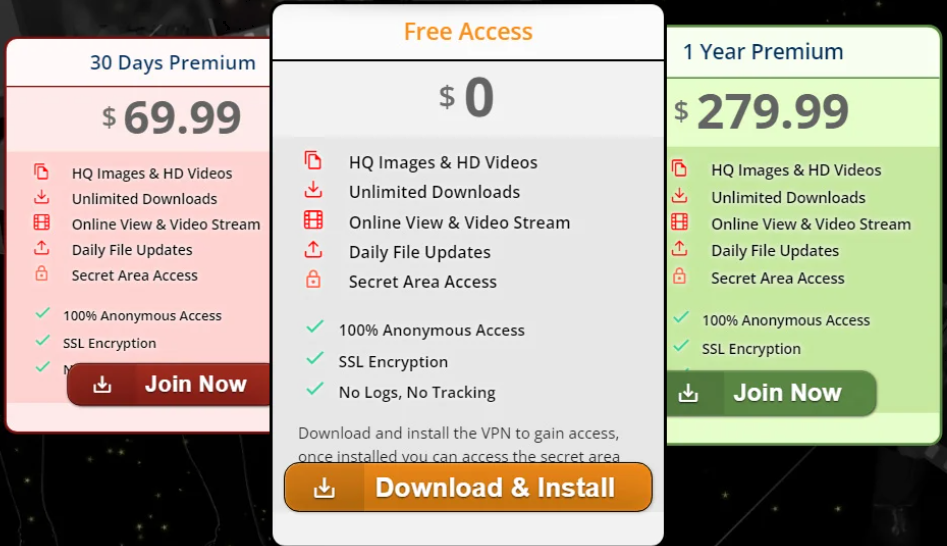

Die Täter haben eine gefälschte Website des bekannten UsenetClub eingerichtet, die angeblich „unzensierten“ Zugang zu illegalen pädophilen Inhalten bietet. Durch die Installation einer kostenlosen Software namens „CryptVPN“ erhalten die Nutzer Zugriff auf diese verbotene Webseite.

Die Malware tarnt sich geschickt und versteckt ihre wahren Absichten hinter verlockenden Angeboten. Sobald ein Opfer auf die Schaltfläche „Download & Installieren“ klickt, wird ein bösartiges Skript ausgeführt, das die ausführbare Datei CryptVPN.exe auf dem System des Betroffenen installiert.

Die Malware ändert das Hintergrundbild des Opfers und hinterlässt eine Erpressernachricht auf dem Desktop. Darin wird ein Lösegeld von 500 US-Dollar in Bitcoin innerhalb von zehn Tagen gefordert.

Zweifelhafter Erfolg

Ob die Erpresser tatsächlich Profit machen wollen, ist ungewiss. Gut möglich, dass sie den Pädophilen einfach nur einen gehörigen Schrecken einjagen wollen. Auf der Bitcoin-Adresse, auf die das Lösegeld überwiesen werden soll, ist bisher jedenfalls nur ein Bruchteil der geforderten Summe eingegangen.