AutoSpill ist gefährlich. Denn jede Anwendung, die zur Anmeldung auf anderen Websites auffordert, kann auf sensible Informationen zugreifen.

Passwortmanager sind beliebt, um Zugangsdaten sicher zu verwalten. Forscher des IIIT Hyderabad haben jedoch eine beunruhigende Schwachstelle namens „AutoSpill“ entdeckt, die die Sicherheit einiger bekannter mobiler Passwortmanager gefährdet. Die Sicherheitslücke betrifft die Autofill-Funktion von Android-Apps und kann zur Preisgabe sensibler Daten führen.

Wie funktioniert AutoSpill? Und warum ist es so gefährlich?

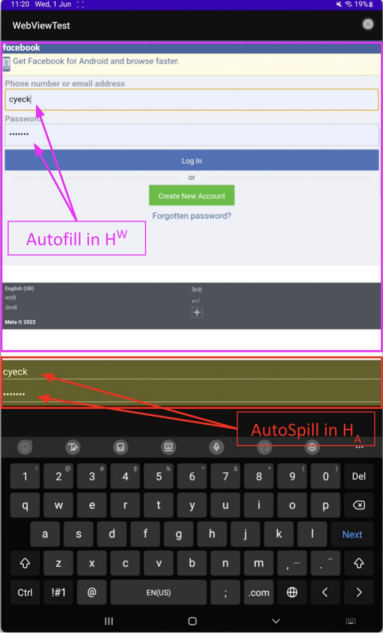

Die Sicherheitsforscher Ankit Gangwal, Shubham Singh und Abhijeet Srivastava haben aufgedeckt, dass die Schwachstelle auftritt, wenn eine Android-App eine Login-Seite in WebView lädt. In diesem Fall geraten die Passwortmanager ins Straucheln, da sie nicht mehr wissen, wohin sie die Anmeldeinformationen senden sollen.

Anstatt die Daten sicher auszufüllen, landen sie in den nativen Feldern der zugrunde liegenden App. Diese ungewollte Weitergabe von Informationen ist das Ergebnis einer Autofill-Anfrage, die von der WebView generiert wird.

Die Folgen von AutoSpill sind nicht zu verachten, insbesondere in einem Szenario, in dem die zugrunde liegende Anwendung bösartig ist. Selbst ohne Phishing könnte jede bösartige App, die zur Anmeldung auf anderen Websites auffordert, automatisch auf sensible Informationen zugreifen. Dies stellt eine erhebliche Bedrohung für die Sicherheit der Benutzer dar.

Getestete Passwortmanager und ihre Schwachstellen

Die Forscher untersuchten beliebte Passwortmanager wie 1Password, LastPass, Keeper und Enpass auf Android-Geräten. Selbst mit deaktivierter JavaScript-Injektion waren die meisten Anwendungen anfällig für den Verlust von Anmeldeinformationen. Bei aktivierter JavaScript-Injektion wiesen alle getesteten Passwortmanager die AutoSpill-Schwachstelle auf. Dies berichtet TechCrunch in einem aktuellen Artikel.

Ankit Gangwal hat sowohl Google als auch die betroffenen Passwort-Manager über die Schwachstelle informiert. Unternehmen wie 1Password arbeiten bereits an einem Patch für AutoSpill, um die Sicherheit ihrer Nutzer weiter zu verbessern. Andere, wie Keeper, befinden sich noch in der Evaluierungsphase und prüfen die gemeldeten Sicherheitslücken.

Wie man sich schützen kann

Benutzer von Passwortmanagern sollten wachsam sein und gegebenenfalls auf Updates warten, welche die AutoSpill-Sicherheitslücke schließen. Außerdem ist es ratsam, sich darüber im Klaren zu sein, welche Anwendungen auf sensible Informationen zugreifen dürfen. Ein umsichtiger Umgang mit den Anmeldeseiten in WebView kann dazu beitragen, das Risiko zu minimieren.

Abschließend bleibt abzuwarten, wie schnell die betroffenen Unternehmen auf die gemeldeten Schwachstellen reagieren und ihre Anwendungen sicherer gestalten. AutoSpill macht deutlich, dass trotz modernster Technologien die Sicherheit mobiler Apps ständig überwacht und verbessert werden muss.