Die US-Justiz klagt aktuell ein Mitglied der REvil-Ransomware-Group an. Dem Ukrainer Yaroslav Vasinskyi, 22, drohen bis zu 115 Jahre Haft.

Der Ukrainer Yaroslav Vasinskyi, im Netz auch bekannt als Mr Rabotnik, sah sich bereits voriges Jahr mit Vorwürfen konfrontiert, einen der schwersten Ransomware-Angriffe auf US-Ziele durchgeführt zu haben. Im November verlautete das Justizministerium, der 22-Jährige stecke hinter dem Ransomware-Angriff auf Kaseya vom Juli 2021. Nachdem Polen Vasinskyi an die Vereinigten Staaten ausgeliefert hat, erschien das REvil-Ransomware-Mitglied am Mittwoch vor Gericht. Dies gab das US-Justizministerium bekannt.

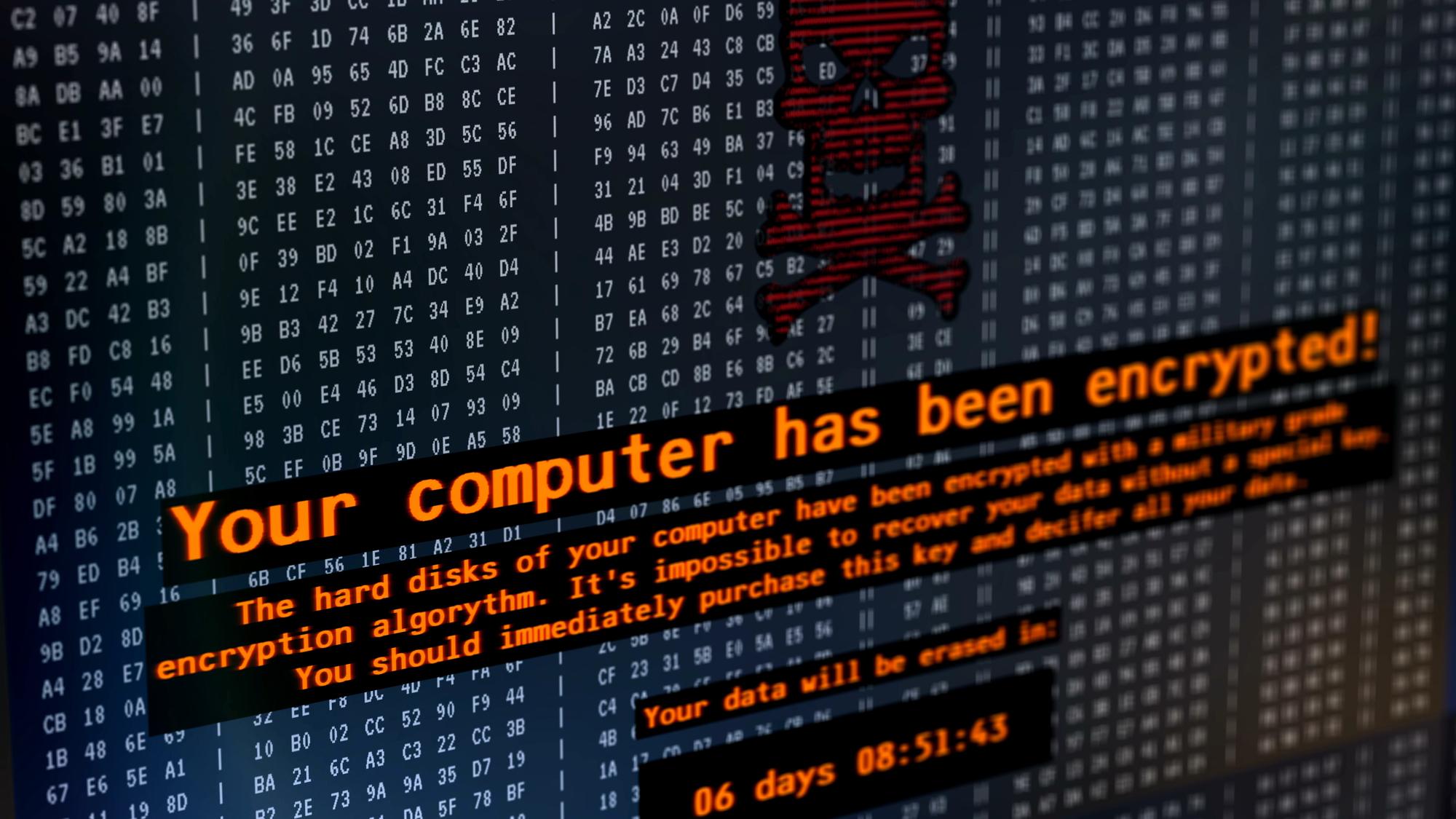

Laut einer Anklage vom August 2021 griff der 22-jährige Vasinskyi auf die internen Computernetzwerke mehrerer Opferunternehmen zu. Zu seinen Zwecken setzte er die Ransomware Sodinokibi/REvil ein, um die Daten auf ihren Computern zu verschlüsseln. Vasinskyi wirft man folglich „Verschwörung zur Begehung von Betrug und damit zusammenhängenden Aktivitäten im Zusammenhang mit Computern, Beschädigung geschützter Computer und Verschwörung zur Begehung von Geldwäsche“ vor.

Vasinskyi soll dabei elektronische Notizen in Form einer Textdatei auf den Computern der Opfer hinterlassen haben. Die Notizen enthielten eine Tor-Adresse sowie den Link zu einer öffentlich zugänglichen Webadresse, die die Opfer besuchen konnten, um, nach Begleichung einer Lösegeldforderung, ihre Dateien wiederherzustellen.

Wenn ein Opfer das geforderte Lösegeld nicht zahlte, veröffentlichte der Angeklagte normalerweise die gestohlenen Daten des Opfers oder verkaufte sie an Dritte. Die Opfer konnten in dem Fall dann allerdings auch weiterhin nicht auf ihre Daten zugreifen.

Ransomware-Group erpresste Lösegelder in Millionenhöhe

Die Ransomware REvil, auch bekannt unter Sodinokibi, trat laut Untersuchungen von McAfee Ende April 2019 zum ersten Mal in Erscheinung. Die Angreifer nutzten hier eine Sicherheitsanfälligkeit in Oracle WebLogic-Servern aus. Seither ist der Ransomware-Stamm mit dem koordinierten Angriff auf zahlreiche Gemeinden, US-Zahnarztpraxen sowie Unternehmen verbunden. Neben dem Staatstheater waren auch in Deutschland noch mehrere mittelständische Unternehmen und zudem Krankenhäuser von den Erpressungen der Gruppe betroffen.

Die in Russland ansässige REvil-Bande hat des Weiteren auch zahlreiche Angriffe auf große, globale Unternehmen verübt. Zu ihren Opfern zählten u. a. Acer im März letzten Jahres. Vom taiwanesischen Computerhersteller forderten die Hacker eine Lösegeldzahlung in Höhe von 50 Millionen US-Dollar. Ein weiteres Opfer war JBS SA, der weltweit größte Fleischproduzent. Dieser zahlte im Juni 11 Millionen US-Dollar an REvil. Aber auch Schweden war betroffen. Hier mussten Hunderte von Supermärkten schließen, weil ihre Registrierkassen infolge des Ransomware-Angriffs nicht mehr funktionierten. Schulen und Kindergärten in Neuseeland waren gleichfalls unter den Opfern.

Der im Mai durchgeführte Cyberangriff auf die Pipeline Colonial führte zu Engpässen bei der Benzinversorgung in Teilen der USA. Hier flossen 4,4 Millionen Dollar an Lösegeld. Allerdings haben Ermittler den Großteil der Bitcoin-Lösegeldzahlung zurückerlangt. Immerhin 63,7 Bitcoin seien dabei wiederbeschafft worden. Ferner führten sie eine weitere Attacke auf das in Florida ansässige Softwareunternehmen Kaseya im Juli 2021. Dieser Hack gilt als größter Angriff mittels REvil-Ransomware. Hierbei waren bis zu 1.500 nachgelagerte Unternehmen betroffen. REvil verlangte infolge ein Lösegeld von rund 70 Millionen Euro.

REvil agierte als Franchise-Unternehmen

REvil vermietete seine Erpressersoftware indessen auch an andere Kriminelle. Dafür kassierten sie dann Gebühren. Das Geschäftsmodell bezeichnet man als »Ransomware as a service«. Das Ransomware-as-a-Service (RaaS)-Angebot hat man als Affiliate-Service betrieben. Die Affiliates verbreiten die Malware weiter durch ständig neue Opfer und die REvil-Betreiber warten die Malware- und Zahlungsinfrastruktur.

REvil war maximal konfigurierbar und ermöglichte es den Bedienern, das Verhalten auf dem infizierten Host anzupassen. Partner erhielten 60% bis 70% der Lösegeldzahlung. REvil war ein RaaS in dem Sinne, dass eine einzelne Gruppe die Entwicklung der Ransomware betrieb und verwaltete. Den Zugriff verkauften sie an verbundene Unternehmen.

Operation GoldDust führte zu Festnahme des Kaseya-Hackers

Um die Bedrohung durch REvil zu bekämpfen, wurde im Mai 2021 ein gemeinsames Ermittlungsteam eingerichtet. Laut Europol haben polnische Behörden Anfang Oktober den Ukrainer Yaroslav Vasinskyi von der REvil-Ransomware-Group im Rahmen der weltweiten Operation GoldDust gegen Ransomware-Angriffe an der Grenze festgenommen. Zuvor hatten die Vereinigten Staaten einen internationalen Haftbefehl ausgestellt.

Ende letzten Jahres hat das US-Justizministerium Vasinskyi zusammen mit seinem russischen Freund Yevgeniy Polyanin, 28, der immer noch auf freiem Fuß ist, angeklagt. Inzwischen haben US-Strafverfolgungsbehörden Vasinskyi nach Dallas überführt, wo er am 3. März eintraf. Bei Vasinskyis Festnahme beschlagnahmten die Behörden ca. 6 Millionen US-Dollar an Lösegeldzahlungen.

Inlandsgeheimdienst FSB sprengte übrige Hacker-Group

Das PR-Zentrum des FSB teilte am 14. Januar 2022 mit, Russland hätte auf Ersuchen der Vereinigten Staaten eine Spezialoperation gegen die Ransomware-Group REvil durchgeführt. Im Ergebnis hat der FSB in Zusammenarbeit mit der Ermittlungsabteilung des Innenministeriums Russlands und lokalen Behörden alle 14 verbleibenden Mitglieder der Gruppe festgenommen und angeklagt. Somit informierte der FSB, die »kriminelle Organisation existiert nicht mehr und ihre, für kriminelle Ziele genutzte Infrastruktur, ist neutralisiert«.

Generalstaatsanwalt Merrick Garland hatte noch im vergangenen Jahr angekündigt, dass die Untersuchung von Ransomware Priorität haben würde:

„Als ich letztes Jahr Anklagen gegen Mitglieder der Ransomware-Gruppe Sodinokibi/REvil bekannt gab, machte ich deutlich, dass das Justizministerium keine Ressourcen scheuen wird, um grenzüberschreitende Cyberkriminelle zu identifizieren und vor Gericht zu bringen, die es auf das amerikanische Volk abgesehen haben.“

Garland bekundete in einer Erklärung am Mittwoch:

„Die Vereinigten Staaten werden zusammen mit unseren internationalen Partnern weiterhin mutmaßliche Cyberkriminelle schnell identifizieren, lokalisieren und festnehmen, ihre illegalen Gewinne einstreichen und sie vor Gericht stellen.“

Die stellvertretende Generalstaatsanwältin Lisa O. Monaco fügt ergänzend hinzu:

„Nur acht Monate nach seinem angeblichen Ransomware-Angriff auf Kaseya aus dem Ausland ist dieser Angeklagte in einem Gerichtssaal in Dallas eingetroffen, um sich der Justiz zu stellen. Wenn man uns angreift, arbeiten wir mit unseren Partnern hier und im Ausland zusammenarbeiten, um Cyberkriminelle zu verfolgen, wo immer sie auch sein mögen.“

Bei einer Verurteilung in allen Anklagepunkten drohen Vasinskyi bis zu 115 Jahre Haft.

Tarnkappe.info