In den Untergrund-Foren sind geklaute Payback Guthaben wieder voll im Trend. Illegale Anbieter verkaufen Accounts mit bis zu 100.000 Punkten.

Beim Crimenetwork (CNW) und in anderen Untergrund-Foren sind geklaute Payback Guthaben wieder voll im Trend. Illegale Anbieter verkaufen Accounts mit bis zu 100.000 Punkten. Oder aber sie suchen für ihre Zwecke sogenannte „Läufer“. Die Betreibergesellschaft hatte das Problem im Griff, bis man die Sicherheitsvorkehrungen offenbar nach fast zwei Jahren wieder deutlich reduziert hat. Wir erläutern die Hintergründe dieses Trends.

Sicherheitsvorkehrungen heruntergefahren

Sicherheitsvorkehrungen heruntergefahren

Die gleichnamige Betreibergesellschaft dieses Bonussystems hatte dieses Problem schon einmal unter Kontrolle, als sie vor zwei Jahren ihr Sicherheitssystem umgestellt hat. Bis Sommer 2017 waren die Payback Guthaben bei den Cyberkriminellen voll im Trend. Nach der Umstellung war der Payback-Account erstmal gesperrt, wenn man sich ein neues Passwort zuschicken lassen wollte. Die Hacker hatten aufgrund doppelt genutzter Passwörter oder via Phishing die E-Mail-Accounts der Opfer übernommen und aktivierten ihren Zugang mittels des neuen Passworts. Manchmal war die Übernahme der E-Mail-Adresse gar nicht nötig, sofern ein doppelt genutztes Passwort funktionierte, was aus einer Datenbank mit gehackten Accounts stammt.

2017 soll es sogar angeblich möglich gewesen sein, das Guthaben gleich dreimal auszucashen. Aus 10.000 Punkten wurden so gleich 30.000, die sich die Hacker in bar auszahlen ließen. Wer das Geld gleich dreifach haben wollte, benötigte dafür lediglich eine anonyme SIM-Karte und ein anonymes Smartphone. Das E-Mail-Konto des Opfers musste dafür nicht einmal übernommen werden. Ergänzung: Das kann natürlich nicht klappen. Hier wollte lediglich ein Abzocker andere Abzocker mit überteueren Guthaben hinter das Licht führen.

Warum aber der Strategiewechsel bei Payback? Man hatte die Sache doch recht gut im Griff. Haben sich wegen der Sperre etwa zu viele Kunden beschwert, weil sie nach dem Verlust ihres Passworts nicht mehr auf ihr Guthaben zugreifen konnten? Konnte oder wollte man diesen Mangel an Bequemlichkeit nicht mehr den eigenen Kunden zumuten? Was wiegt hier mehr: die Bequemlichkeit oder die Sicherheit der eigenen Kunden?

Payback Guthaben wieder voll im Trend

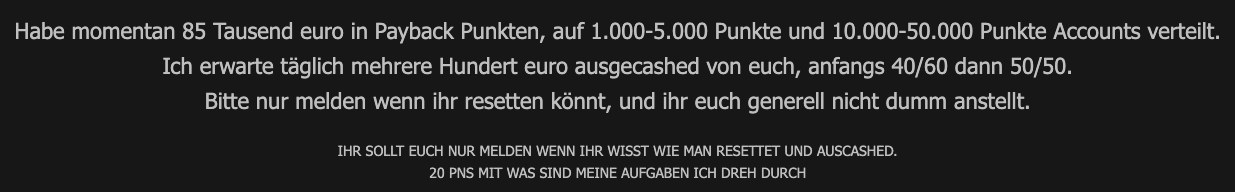

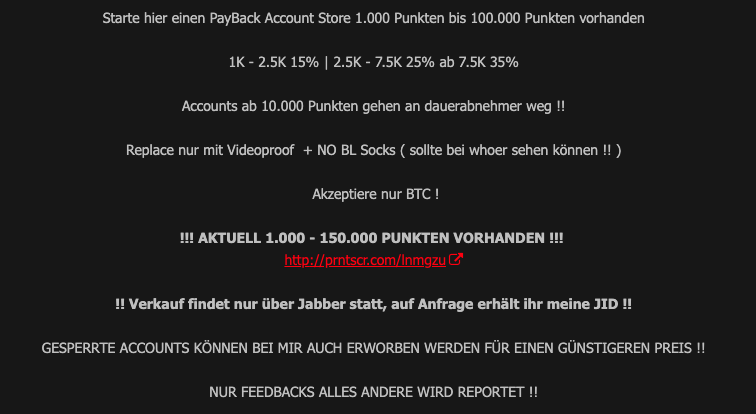

Die Payback Guthaben sind nun nach einer fast zweijährigen Pause wieder hip im Untergrund. Sie werden beim CNW und anderswo in Massen zu regelrechten Schleuderpreisen verkauft. Früher konnte man die Punkte in Bargeld umtauschen, um sie sich an der Kasse auszahlen zu lassen. Heutzutage kann man dafür nur noch im Ladenlokal im Gegenwert der Punkte einkaufen gehen. Da die meisten Cyberkriminellen die Gefahr scheuen, schicken sie lieber bezahlte „Läufer“ in die Läden. Das sind zumeist 13-Jährige aufwärts, die in ihrem Auftrag den riskanten Einkauf erledigen. Sollte man zufällig einen der Läufer überführen, kann man den Anstifter zur Straftat noch immer nicht lokalisieren. Doch das ist so gut wie ausgeschlossen.

Die Payback Guthaben sind nun nach einer fast zweijährigen Pause wieder hip im Untergrund. Sie werden beim CNW und anderswo in Massen zu regelrechten Schleuderpreisen verkauft. Früher konnte man die Punkte in Bargeld umtauschen, um sie sich an der Kasse auszahlen zu lassen. Heutzutage kann man dafür nur noch im Ladenlokal im Gegenwert der Punkte einkaufen gehen. Da die meisten Cyberkriminellen die Gefahr scheuen, schicken sie lieber bezahlte „Läufer“ in die Läden. Das sind zumeist 13-Jährige aufwärts, die in ihrem Auftrag den riskanten Einkauf erledigen. Sollte man zufällig einen der Läufer überführen, kann man den Anstifter zur Straftat noch immer nicht lokalisieren. Doch das ist so gut wie ausgeschlossen.

Erst Tage nach dem Shopping erhalten die betrogenen Kunden per Post die Mitteilung, in welchem Geschäft ein Läufer mit ihrem Guthaben einkaufen war und sie somit um ihr Geld betrogen hat. Dann ist es aber schon zu spät. Das Guthaben können die Cyberkriminellen übrigens ganz bequem per App verwalten, moderner geht es nicht mehr… Die Verwaltung des Guthabens per TOR-Browser funktioniert hingegen nicht, weil man unter payback.de die IP-Adressen der TOR Exit-Nodes gesperrt hat. Dafür müssen die Hacker alternativ einen VPN-Anbieter ihrer Wahl einsetzen.

Cyberkriminelle scheuen den direkten Kontakt

In den meisten Fällen wird das Guthaben aber vornehmlich in andere Gutscheine umgewandelt. Beim Umtausch ist kein direkter Kontakt zu den Verkäufern und somit auch keine Gefahr mehr gegeben. Nach dem Wechsel in Amazon Gutscheine, Miles & More Gutscheine, früher auch Paysafe Cards etc., kommen die Hacker an ihr Geld. Der Umweg über die Gutscheine eines anderen Anbieters beinhaltet den Vorteil, dass man der Spur des Geldes nicht mehr folgen kann. Von daher ist diese Vorgehensweise für die Kriminellen nahezu frei von jeglichen Risiken.

Payback GmbH reagiert eher ausweichend auf Presseanfrage

Wir wollten von der Pressestelle der Payback GmbH wissen, warum man die Sicherheitsvorkehrungen nach zwei Jahren wieder reduziert hat. Noch wichtiger aber erscheint die Frage: Ist dem Unternehmen eigentlich das Ausmaß des Problems bekannt? Wahrscheinlich hat die Anzahl der Beschwerden wegen des Diebstahls seit mehreren Wochen wieder stark zugenommen. Spannend wäre es auch interessant zu wissen, was man gegen den erneuten Missbrauch der eigenen Guthaben unternehmen will.

Leider wurde unsere Anfrage eher ausweichend allgemein beantwortet. Man wisse von den Inhalten in den entsprechenden Foren, schrieb man uns heute zurück. Wir haben der Pressesprecherin im Vorfeld die Links zum CNW geschickt.

„Es ist in der Tat so, dass wir und die PAYBACK Partner die Sicherheitsvorkehrungen schon vor einiger Zeit zusätzlich erhöht haben. Diese reichen von den von Ihnen unten genannten Vorkehrungen über automatische Sperrungen – auch an den Kassen – bis hin zum Zurücksetzen des Passworts. Gleichzeitig informieren wir Kunden in Aufklärungskampagnen darüber, wie sie sich selbst vor Zugriffen auf ihr PAYBACK Konto schützen – z.B. mit einem neuen Passwort, mit dem Hinweis auf unterschiedliche Passwörter für unterschiedliche Accounts, etc… Das haben Sie ggf. mitverfolgt.

Wenn wir von neuen Phishing Mails wissen, warnen wir sofort via Banner, in Social Media usw. Bei bestimmten Auffälligkeiten sperren wir Konten auch präventiv, um die Kunden zu schützen. Die Reaktionen der Mitglieder und vor allem unsere Zahlen zeigen uns, dass wir mit unseren Maßnahmen erfolgreich sind.“

Fazit zum Diebstahl von Payback Guthaben

Ganz offensichtlich brachten die Maßnahmen bisher noch nicht den erhofften Erfolg. Wenn es so schwer wäre, an die geklauten Guthaben zu gelangen oder etwas damit anzufangen, gäbe es die Angebote (siehe Screenshot unten) in den ganzen Foren und Darknet-Shops nicht. Payback hatte das Problem ja im Großen und Ganzen wieder im Griff. Manchen Beobachtern dürfte es sich nicht erschließen, warum man die Strategie wieder vor ein paar Monaten abgeändert hat. Aufklärung alleine kann zudem nicht verhindern, dass viele Anwender bei der Wahl ihrer Passwörter über die Jahre hinweg faul waren und letztlich faul geblieben sind.

Wichtig: Wenn ich ein und dasselbe Passwort für diverse Accounts nutze, muss ich mich schlichtweg nicht wundern, wenn man mich irgendwann auf die eine oder andere Art beraubt. Natürlich trägt Payback und deren Partner auch eine Verantwortung für die Sicherheit ihres Systems. Doch letztlich muss man selbst Vorsorge treffen, um nicht abgezockt zu werden.

P.S.: Wer das Crimenetwork (CNW) nicht kennt. Das ist das Fraud-Forum, dessen Betreiber sogar bei Google Anzeigen schalten. Einfach mal testweise bei Google den Suchbegriff fraudsters eingeben (ehemaliger Wettbewerber) und staunen:

Tarnkappe.info