Der russische Anti-Virus Hersteller Kaspersky warnt Telegram-Nutzer vor nordkoreanischen Hackern, die Malware über den Messenger verbreiten.

Der russische Antivirus-Programmhersteller Kaspersky warnt Telegram-Nutzer vor nordkoreanischen Hackern, die ihre Malware über den Messenger verbreiten.

Lazarus Group steckt hinter der Malware

Kaspersky Labs haben neue Angriffe der Lazarus Group, einem Threat Actor mit Verbindungen zu Nordkorea, analysiert. Sie stellten fest, dass sich ihre Techniken seit dem Angriff von AppleJesus auf mehreren Kryptobörsen im Jahr 2018 weiterentwickelt haben. In einem, am Mittwoch veröffentlichten, Bericht sagte Kaspersky, dass es „signifikante Änderungen in der Angriffsmethodik der Gruppe gegeben hat“. Eine der Untersuchungen beinhaltete ein scheinbares Software-Update für ein gefälschtes Crypto-Wallet, das, sobald es heruntergeladen wurde, begann, Benutzerdaten an Hacker zu übertragen. Ein weiteres Beispiel war die Erstellung einer Backdoor für Mac, die Sicherheitsmechanismen umgeht, ohne dass das Betriebssystem bemerkt, dass dies geschieht.

Ablauf der Infizierung über die Telegram-Desktop-App

Hacker liefern manipulierten Installer über Telegram aus

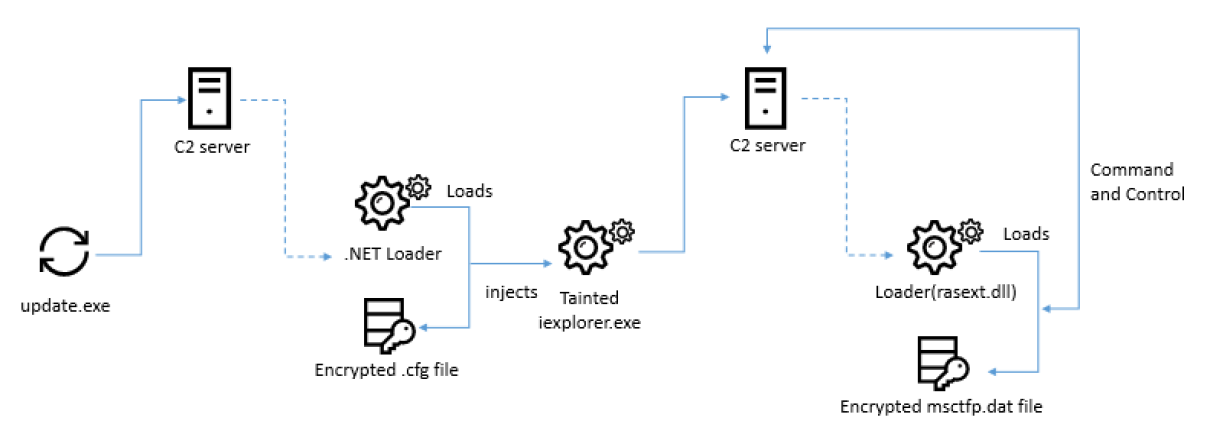

Die Kaspersky-Forscher haben auch die Telegram-Gruppe des Threat-Actors auf ihrer gefälschten Website gefunden. Anhand dieser bewerteten sie mit hoher Wahrscheinlichkeit, dass die Hacker den manipulierten Installer mit Hilfe des Telegram-Messengers ausgeliefert hat. Leider konnten sie nicht alle zugehörigen Dateien erhalten, da einige Payloads nur im Speicher ausgeführt wurden. Sie konnten jedoch die gesamte Infektionsprozedur auf Basis ihrer Verbindungen neu zusammensetzen. Die gesamte Infektions-Prozedur war der WFCWallet sehr ähnlich, aber mit einem zusätzlichen Injektionsverfahren.

Das Crypto-Trader Programm

Telegram als neuer Angriffsvektor

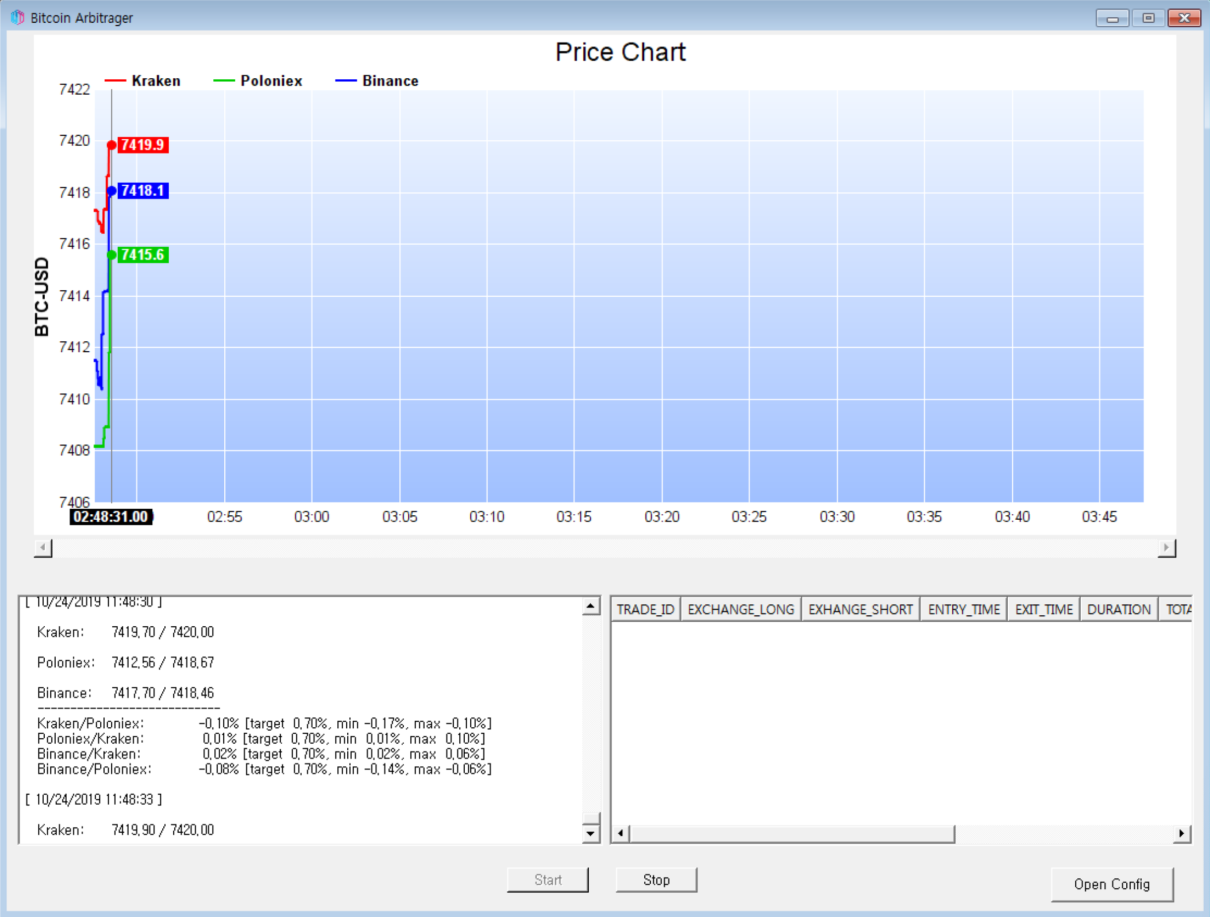

Ein scheinbar neuer Angriffsvektor war die Verbreitung von Malware, die über die Telegram Messaging App verbreitet wurde. Die Forscher fanden Computer, die manipulierte Software von der Website der Gruppe heruntergeladen haben, mit eingebetteter Malware, die sensible Daten an Hacker sendet, ohne dass das Opfer dies überhaupt bemerkt. Viele dieser Kanäle waren für fiktive Krypto-Währungsfirmen, die von den Hackern selbst erfunden wurden. Eine kürzlich entdeckte gefälschte Website war für eine „intelligente Kryptowährungs-Handelsplattform“. Die Kaspersky-Forscher fanden heraus, dass diese Websites oft unvollständig und mit kaputten Links gefüllt waren, abgesehen von denen, die die Besucher zum Telegram-Kanal führten.

Eine der gefakten Webseiten