Eine 8 Jahre alte Schwachstelle wurde im Linux Kernel gefunden, nach der alten Schwachstelle dirty pipe benannt: DirtyCred

Die neue Schwachstelle, auch von einigen Akademikern als DirtyCred bezeichnet, nutzt eine bisher unbekannten Fehler (CVE-2022-2588), um Zugriffsrechte auf die höchste Ebene zu erweitern.

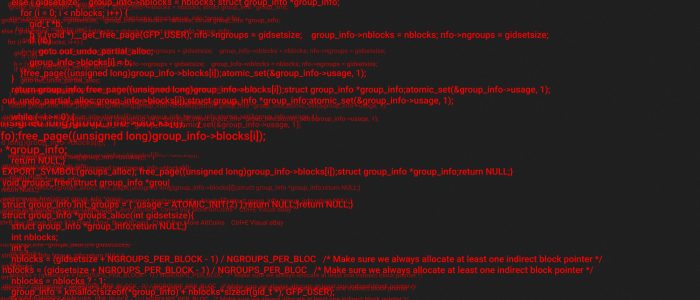

DirtyCred nutzt das erneute Verwenden des dynamischen Speichers im Kernel aus, um an Zugriffsrechte zu gelangen und dabei tauscht die Schwachstelle unberechtigte mit berechtigten Anmeldedaten aus und erweitert so die Rechte.

Der Vorgang

Dabei nutzt die Schwachstelle drei Schritte aus:

- Gebe genutzte unberechtigte Anmeldedaten mit der Schwachstelle frei

- Leite berechtigte Anmeldedaten in den freien Speicher, durch das Auslösen eines Prozesses betreffend einen berechtigten Benutzerbereiches, bspw. Prozesse sind: su, mount, sshd

- Operiere als berechtigter Nutzer

Diese Art der Ausnutzung von Fehlern erinnert an die Schwachstelle DirtyPipe. Dabei ist die neue Sicherheitslücke wesentlich mächtiger und allgemeiner, da diese Angreifer auf jedem betroffenen Kernel ausnutzen können.

Laut Forschern machen zwei Funktionen DirtyCred so fähig:

- Diese Methode erlaubt jeder anderen Schwachstelle, welche eine Ressource mehr als einmal freigibt, DirtyPipe ähnliche Eigenschaften

- Diese Sicherheitslücke kann, wie DirtyPipe, jeden Kernel Schutz umgehen und sogar dem Container entkommen

Maßnahmen gegen die Schwachstelle

Auf herkömmlichen Derivaten von Linux sind Objekte aufgrund ihrer Typen isoliert und nicht durch Zugriffsrechte. Laut Forschern ist es demnach ratsam, berechtigte Anmeldedaten von Unberechtigten mittels des virtuellen Arbeitsspeichers zu isolieren.

DirtyPipe (CVE-2022-0847) war eine Sicherheitslücke, welche Linux Kernel betraf und in den Linux Versionen 5.16.11, 5.15.25 und 5.10.102 behoben wurde. Dirty Pipe benannt nach der Schwachstelle Dirty COW (Copy on right), welche 2016 gefunden wurde. Von der neuen Schwachstelle sind laut Red Hat Linux 8 und 9 der Red Hat Enterprise Version betroffen. Natürlich stellt sich die Frage, wann das nächste Update erscheint, um diese Schwachstelle zu beheben.

Durch den unerwünschten Zugriff können Angreifer auf das System zugreifen und kompromittieren können. Das heißt Angreifer können beliebigen Code im Kernel ausführen und so das gesamte System übernehmen. Dabei lässt sich eine solche Übernahme meist nur im Nachhinein feststellen, weswegen das Verhindern eines erfolgreichen Angriffes umso wichtiger ist, siehe oben bei Maßnahmen.