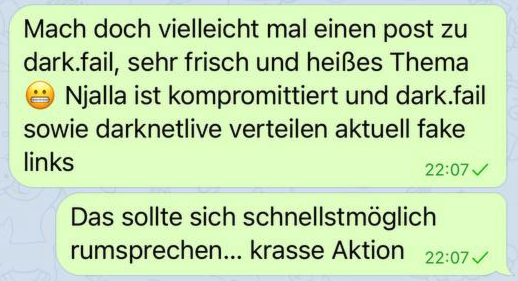

Wir wurden in den letzten Tagen gleich mehrfach angeschrieben. Die Threads beim Deepweb-Forum dread "brennen" wegen njal.la wohl wie verrückt.

Domain Hijacking beim angeblich ach so sicheren Domain-Registrator njal.la? Cyberkriminelle haben kürzlich mindestens zwei Domains übernommen, die Njalla verwaltet hat. Bislang möchte man dazu noch keine konkrete Auskunft geben.

Sicherheitslücke bei njal.la?

Wahrscheinlich haben Cyberkriminelle aus dem Bereich Phishing zwei populäre, von Njalla registrierte Domains, gekapert, um damit Schindluder zu treiben. Die ursprünglichen Besitzer der Domains darknetlive.com und dark.fail haben beim Wechsel keine 2FA-Bestätigung erhalten. Die Übernahme könnte aufgrund einer Sicherheitslücke bei njal.la gelungen sein, mutmaßt TechNadu.

SIM-Swapping?

Oder aber der Diebstahl der Domains verlief mittels SIM-Swapping. Soll heißen, jemandem gelang es, die Kontrolle der SIM-Karte der früheren Domain-Inhaber zu übernehmen, damit sie sich für diese ausgeben konnten. Bei Twitter, dem Forum dread und anderswo findet man Berichte darüber, dass Domains den Besitzer gewechselt haben, ohne dass die 2FA-Benachrichtigung ausgelöst wurde. Die Seiten-Betreiber hatten somit keine Chance einzugreifen, um den Domain-Transfer zu unterbinden.

Keine E-Mails, keine SMS empfangen: Domain von njal.la trotzdem weg

Ein Tweet stammt von dark.fail, der sich selbst als anonymer Journalist bezeichnet. Unter der Domain dark.fail hält der Deepweb-Rechercheur im Clearnet eine gut sortierte Liste an Dark-Commerce-Marktplätzen bereit. Bei Twitter verbreitet dark.fail außerdem immer mal wieder Insider-News aus dem Tor-Netzwerk. Betroffen vom aktuellen Domain Hijacking ist aber auch darknetlive.com

[em tweet= 1387982932309069824]

[em tweet= 1388057970215329797]

Die Reaktion von Peter Sunde bei Twitter wirkt leicht angesäuert. Sunde glaubt, man übersehe die Tatsache, dass es sich hierbei um Datenschutz dreht. Man könne nicht einfach potentielle Benutzerprobleme in einem öffentlichen Raum breittreten. Von seinem Team würde niemand schlafen. Und „wann immer es ein Problem gibt, wird es ernsthaft und angemessen behandelt“.

Einer um seine Domain Beraubte beschrieb die Situation bei njal.la mit den folgenden Worten:

„Darknetlive hat plötzlich die Kontrolle über die Domain darknetlive.com verloren, die früher bei Njalla war. Irgendwann heute wurde die Domain ohne meine Erlaubnis oder mein Wissen zu Tucows transferiert. Darknetlive.com verweist derzeit auf Phishing-Links. Es ist unklar, wie wir in Zukunft vorgehen werden, aber eine Wiederherstellung der Domain scheint unwahrscheinlich. Es ist immer noch unklar, wie diese Partei Zugriff auf den njalla-Account erhalten hat. In der Annahme, dass (der Hacker) so den Domain-Transfer-Autorisierungscode erhalten hat. Auch die News-Seite Darknetlive.com hat man kompromittiert. Vertrauen Sie keinem Inhalt auf der Seite, bis ich eine weitere Nachricht poste, die mit diesem PGP-Schlüssel signiert ist.“

Hintergrund.

Peter Sunde gründete Njalla, den Offshore-Dienst für anonyme Domains, im April 2017. Der Bullet Proof Domain-Registrator verschleiert seitdem gegen klingende Münze die Identität seiner Kunden. Sunde ist besser bekannt als einer der Gründer des ehemals in Schweden beheimatete P2P-Indexers The Pirate Bay. Die Gründung geschah im September 2003. Bezogen auf das Internet, ist das schon eine Ewigkeit her. ;-)

Wir haben Njalla heute früh für unsere Recherchen um eine Reaktion gebeten. Bislang hat die Firma mit dem Briefkasten in der Karibik noch nicht auf unsere Anfrage geantwortet.

Update: Es erfolgte nun von Njalla eine Reaktion, die wir unkommentiert veröffentlichen.

Hi,

The domains in question are registered through Tucows, one of our registrar partners for domains we can’t offer directly ourselves (such as .fail etc). The information we have back from Tucows so far is that there was a very sophisticated phishing attack directed against these domains (and some more from what we have understood on social media). It also seems to be other registrars that have been hit with this.

So:

Nothing was hijacked on njalla.

No data was breached on njalla.

This was not done on njalla – our system is squeeky clean.

So, this was further up the chain, so to speak, out of our hands (registry level). DNS/domains are very centralised unfortunately which makes the centralised locations prime attack ground.Some of the domains in the attack have been reverted back, and we’ve asked Tucows for a detailed message on what has happened.

Update: Peter Sunde erklärt per Twitter, wie es zur Übernahme der Domains kommen konnte. Das Amtsgericht Köln soll dabei u.a. eine zentrale Rolle spielen. Bei Dark.fail steht jetzt, dass seine Domain von einem Phisher übernommen wurde. Jemand überzeugte Tucows zur Übertragung der Domain an ihn, danach lief das Phishing über vier Tage lang. In der Konsequenz arbeitet man jetzt an der eigenen Sicherheit und rät allen Nutzern dazu, derzeit nur darkfailllnkf4vf.onion im Tor-Netzwerk zu nutzen.

Tarnkappe.info