Sicherheitsforscher von ESET warnen Mac-User vor der GMERA-Malware. Der Trojaner dient zum Stehlen von Anmelde-Infos für Krypto-Wallets.

Insofern Mac-User auf ihren Apple-Geräten mit Kryptowährungen handeln, ist Vorsicht angebracht. Die Sicherheitsforscher von ESET warnen aktuell gerade diese Nutzergruppe vor der GMERA-Malware. Cyberkriminelle nutzen den Trojaner zum Datendiebstahl, wie dem Abgreifen von Anmeldeinformationen für Krypto-Wallets.

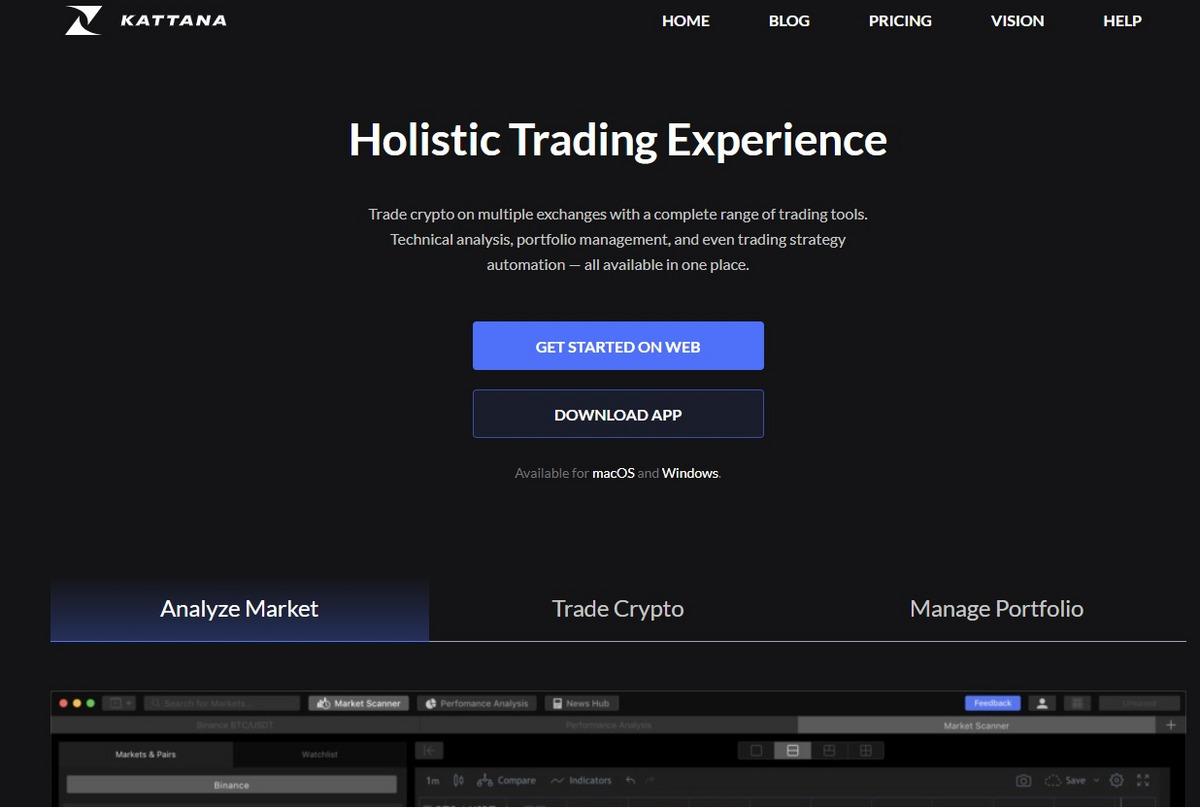

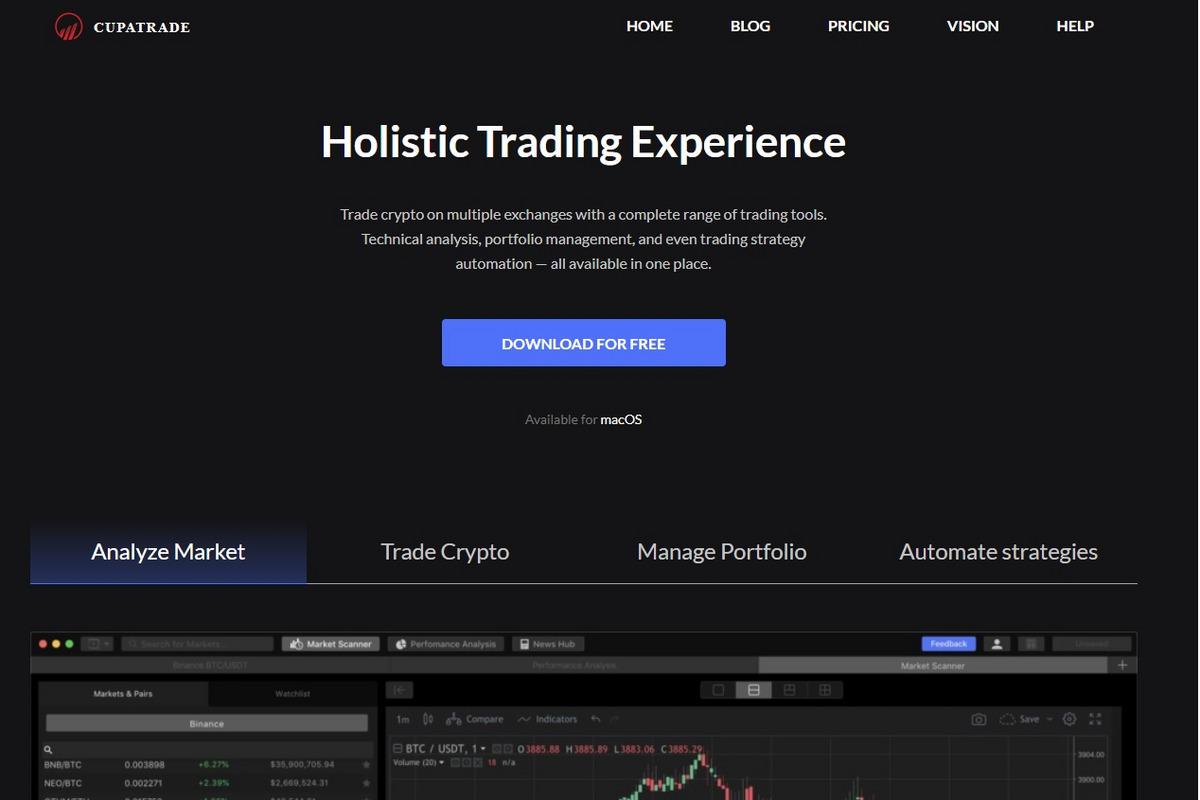

Die slowakischen IT-Security-Experten von ESET fanden heraus, dass die legitime Trading-App Kattana für Mac-User auf gefälschten Anbieterseiten kopiert und umbenannt wurde. In das Installationsprogramm haben Kriminelle GMERA-Malware integriert. Den Sicherheitsforschern fielen bisher vier Klone der Trading-Software auf. Diese werden unter den Namen Cointrazer, Cupatrade, Licatrade und Trezarus angeboten.

Exakte Kopie der Original-Website von Kattana soll Opfer in die Falle locken

Die Betrüger gehen bei ihrem Vorhaben ziemlich trickreich zu Werke. Indem sie die Hersteller-Website originalgetreu spiegeln, verleiten sie Besucher zur Installation der manipulierten und mit Schadcode versehenen Anwendung. Selbst die Experten geben an, dass die imitierten Webseiten so echt wirken, dass Besucher den Download der gefälschten Trading-App für völlig legitim halten könnten. Wie aus den folgenden Bilder ersichtlich, hat man bei der Fälschung lediglich ein anderes Logo verwendet.

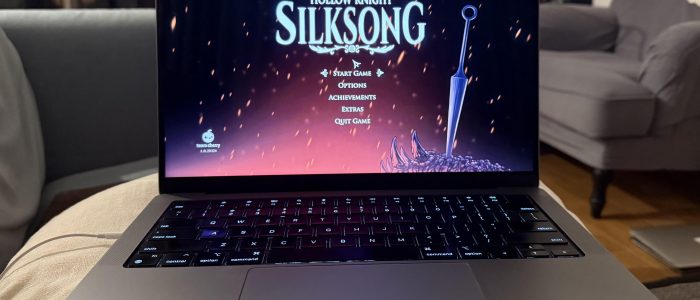

Original-Website des Entwicklers der Kattana-Trading Software:

Website-Fälschung der Cyberkriminellen:

Wie gelangte die GMERA-Malware auf die Zielrechner?

Fraglich ist bisher, wie und in welchem Umfang die Betrüger ihre Trading-Programme beworben und verteilt haben. Die Experten des europäischen IT-Sicherheitsherstellers gehen davon aus, dass man Kopien per Social Engineering angeboten hat.

“Die Annahme, dass die Betreiber ihre Zielpersonen direkt kontaktieren und sie sozial so manipulieren, dass sie die bösartige Anwendung (GMERA-Malware) installieren, scheint am plausibelsten“.

Für die Theorie würde sprechen, dass auf der offiziellen Kattana-Website im März 2020 eine Warnung mit dem Hinweis auf schädliche Software-Kopien stand. Die Download-Schaltfläche auf den gefälschten Webseiten führt zu einem ZIP-Archiv. In diesem befindet sich die GMERA-Malware. Im App-Store wäre keine der schädlichen Kopien aufgetaucht.

Marc-Etienne M.Léveillé, ESET-Forscher und Leiter der Untersuchung, informiert ebenfalls über die GMERA-Malware.

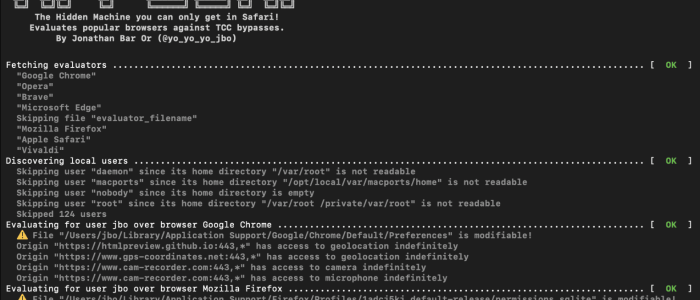

„Das Schadprogramm meldet sich via HTTP bei einem Command & Control-Server und erstellt eine Remote-Terminalsitzung über eine fest codierte IP-Adresse mit einem anderen C&C-Server. Ziel der Kriminellen ist es, sensible Daten des Anwenders, wie Browser-Daten, Krypto-Wallets und Desktop-Screenshots zu sammeln.“

Demgemäß funktionieren die meisten legitimen Funktionen der Kattana-App auch in den schädlichen Versionen. Besonders die Anmeldefunktion, die eine Wallet und die eigentliche Trading-Funktion verknüpft, ist vorhanden und wird von den Cyberkriminellen dazu benutzt, um an das Geld ihrer Opfer zu gelangen. Allerdings erbeuten die Hacker neben den Anmeldedaten für Krypto-Wallets zudem noch Browserdaten und Cookies.

Tarnkappe.info