Im April 2020 erhielt SANS.edu Zugriff auf den von CyberBunker verwendeten IP-Adressraum. Ziel war es, den Traffic zu analysieren.

Im April 2020 erhielt das Internet Storm Center des SANS Technology Institute (SANS.edu) Zugriff auf den von CyberBunker verwendeten IP-Adressraum. Ziel war es, den dadurch fließenden Traffic zu analysieren. Die Ergebnisse geben auch aktuell noch Aufschluss darüber, welche Art von zweifelhaftem Verkehr durch die Server geleitet wurde.

CyberBunker: Zentrum zahlreicher illegaler Aktivitäten

CyberBunker erwarb am 26. Juni 2013 einen ehemaligen NATO-Bunker in Traben-Trarbach. Das ca. 13 Hektar große Gelände beherbergt neben dem fünfstöckigen unterirdischen Bunker mit einer Nutzfläche von 5500 m² zudem noch zwei Bürogebäude und mehrere Garagen. In dem dort eingerichteten, als Bulletproof-Hoster beworbenen Rechenzentrum, betrieb die Firma unter dem Namen Calibour GmbH über 400 Server.

Darauf abgewickelt hat man zahlreiche illegale Projekte, wie Cyberangriffe, Drogen-Geschäfte, Falschgeld und Kinderpornographie. Zu den Kunden gehörten „Wall Street Market“, „Cannabis Road“ oder „Orange Chemicals“, aber auch Fake-Shop-Betreiber, Phisher, Spammer, Stresstester (DDoS-Dienstleister) und weitere Cyberkriminelle.

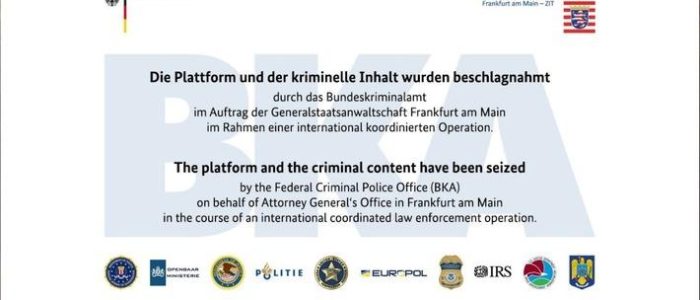

Ende September 2019 wurde im Rahmen einer Razzia in mehreren Ländern der Cyberbunker durchsucht und stillgelegt. Die Server hat man beschlagnahmt. An der Aktion im Kreis Bernkastel-Wittlich waren 650 Einsatzkräfte beteiligt, unter anderem auch die Spezialeinheit GSG9. Sieben Verdächtige wurden verhaftet. Am 7. April 2020 hat die Landeszentralstelle Cybercrime der Generalstaatsanwaltschaft Koblenz Anklage gegen die Tatverdächtigen erhoben.

Um die entstehenden Rechtskosten abzudecken, verkauften die mutmaßlichen Betreiber von Cyberbunker den IP-Adressraum an das niederländische Unternehmen Legaco Networks B.V. Die Firma erklärte sich wiederum bereit, den Cyberbunker-IP-Adressraum (185.103.72.0/22, 185.35.136.0/22 und 91.209.12.0/24) für zwei Wochen an einen Honeypot von Internet Storm Center des SANS Technology Institute (SANS.edu) weiterzuleiten. Innerhalb dieser Zeit war es geplant, einige Daten über verbleibende kriminelle Aktivitäten zu sammeln, die immer noch versuchen, die vom Cyberbunker gehosteten Ressourcen zu erreichen.

Analyse von 2.300 IP-Adressen gab Aufschluss über Botnetze, Phishing-Websites und ein unseriöses Werbenetzwerk

Im Rahmen seiner Arbeit für einen Master-Abschluss in Informationssicherheitstechnik bei SANS.edu hat der Student Karim Lalji gemeinsam mit seinem Berater, Dr. Johannes Ullrich, die Zugriffsversuche auf die rund 2.300 IP-Adressen analysiert und in seiner Abschlussarbeit unter dem Titel „Real-Time Honeypot Forensic Investigation on a German Organized Crime Network“ veröffentlicht. Durch seine Analyse identifizierte Karim Lalji mehrere Botnets und Tausende von Hosts, die mit Malware infiziert waren. Diese greifen nun weiterhin auf die inzwischen nicht mehr existierenden Befehls- und Kontrollserver zu, die zuvor von CyberBunker gehostet wurden. In einigen Fällen war es möglich, verschlüsselte Befehls- und Kontrollkanäle zu identifizieren und mit bestimmten Malware-Familien zu verknüpfen.

Cyberbunker überträgt Daten zu Phishing-Sites

Die Analyse deckte außerdem Phishing-Sites auf. Diese erhielten immer noch Datenverkehr, der unter anderem versuchte, sich als Royal Bank of Canada, Apple und PayPal auszugeben. Zudem konnte man festgestellen, dass ein Werbenetzwerk, das man möglicherweise zum Platzieren bösartiger Anzeigen auf Websites verwendete, weiterhin den CyberBunker-Adressraum zum Laden von Anzeigen erreicht. Der CyberBunker-Adressraum umfasste ungefähr 2.300 IP-Adressen und empfing ca. 2 Mbit / s eingehenden Datenverkehr.

Projektarbeit war großartige Erfahrung

„Dank der großartigen Zusammenarbeit, die den Zugriff auf den IP-Adressraum ermöglicht hat, und Karims Analyse der großen Datenmengen haben wir Einblicke in die Funktionsweise eines kriminellen Netzwerkdienstanbieters und die von ihm angebotenen Dienste erhalten“, gab Dr. Johannes Ullrich, SANS-Mitarbeiter und Forschungsdekan am SANS Technology Institute, an. „Kriminelle Unternehmen haben heute eine eigene Lieferkette mit Netzwerkanbietern, wie CyberBunker, die kritische Hosting-Dienste anbieten, die schwer zu beenden sind.“

„Die Arbeit an diesem Projekt war eine großartige Erfahrung. Schließlich bot sie Einblicke in ein feindliches Netzwerk aus dem wirklichen Leben“, bekundet Karim Lalji, Student und Autor von SANS.edu. „Zu sehen, wie so viele kompromittierte Hosts mehrere Monate nach der Beschlagnahme durch die Strafverfolgungsbehörden weiterhin zu Hause anriefen, war ein echter Augenöffner. Hoffentlich werden die Ergebnisse der Informationssicherheitsgemeinschaft als Ganzes helfen.“

Tarnkappe.info