Sicherheitsexperten warnen: Mazda-Connect-System anfällig für Hackerangriffe. Was Besitzer über die Sicherheitslücken wissen sollten.

Eine neu entdeckte Schwachstelle im Mazda-Connect-System verunsichert derzeit viele Autobesitzer. Das beliebte Infotainmentsystem von Mazda weist schwere Sicherheitslücken auf, die Cyberkriminellen Tür und Tor öffnen könnten. Besonders betroffen sind Fahrzeuge der Reihe Mazda 3 der Baujahre 2014 bis 2021.

Sicherheitslücke in Mazda-Connect: So funktioniert der Hack des Infotainment-Systems

Die Connectivity Master Unit (CMU) ist das Herzstück des Mazda Connect Systems. Ursprünglich von Visteon entwickelt und von Johnson Controls hergestellt, weist die aktuelle Firmware-Version 74.00.324A erhebliche Schwachstellen auf. Sicherheitsforscher haben mehrere Angriffsvektoren identifiziert, die es Hackern ermöglichen könnten, tiefgreifende Systemmanipulationen vorzunehmen.

Das Besorgniserregende an der Sicherheitslücke in Mazda-Connect ist, dass ein Angreifer nur wenige Minuten physischen Zugriff auf das Fahrzeug benötigt (z.B. beim Parkservice und bei der Wartung in Werkstätten oder Autohäusern). Ein einfacher USB-Stick reicht aus, um Schadcode mit Administratorrechten einzuschleusen. Diese Root-Privilegien öffnen dann Tür und Tor für weitreichende Manipulationen des Systems.

Die Auswirkungen eines erfolgreichen Angriffs auf das Mazda Connect System können dramatisch sein. Denn die Exploits ermöglichen nicht nur die Übernahme des Infotainmentsystems. Cyberkriminelle könnten auch Zugriff auf zentrale Fahrzeugkomponenten erlangen. Besonders kritisch: Das CAN-Bus-System und die elektronischen Steuergeräte für Motor, Bremsen und Getriebe sind potenziell gefährdet.

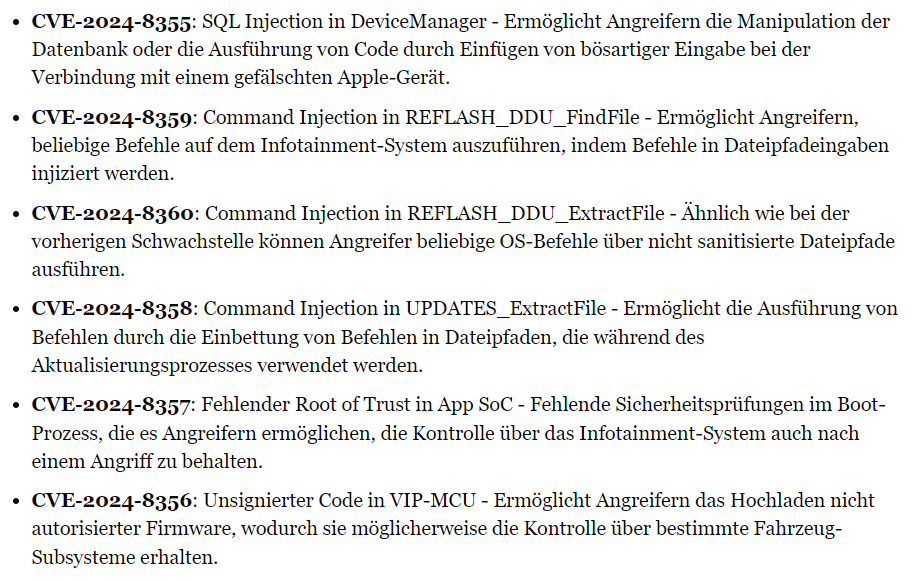

Die Sicherheitslücken im Detail

Die Schwachstellen in Mazda-Connect ermöglichen verschiedene Angriffsmethoden. Mittels SQL-Injection können Angreifer die Datenbank des Systems manipulieren und sensible Daten auslesen. Die fehlende Root-of-Trust-Überprüfung bedeutet, dass sich einmal eingeschleuster Code dauerhaft im System einnisten kann. Auch nach einem Neustart bleibt die Kontrolle beim Angreifer. Dies berichtet Bleeping Computer in einem aktuellen Artikel.

Bisher hat der Fahzeughersteller noch keine Sicherheitsupdates zur Verfügung gestellt, um die Schwachstellen in Mazda-Connect zu beheben. Fahrzeughalter können sich daher derzeit kaum schützen.

Mazda-Fahrer aufgepasst!

Erhöhte Wachsamkeit ist das Gebot der Stunde! Mazda-Fahrer sollten ihr Fahrzeug nicht unbeaufsichtigt lassen und besonders darauf achten, wer Zugang zum Fahrzeug hat. Regelmäßige Kontrollen des Infotainmentsystems auf ungewöhnliches Verhalten können helfen, Manipulationen frühzeitig zu erkennen.

Die Automobilindustrie steht vor der Herausforderung, die zunehmende Vernetzung ihrer Fahrzeuge mit robusten Sicherheitskonzepten in Einklang zu bringen. Denn der aktuelle Fall zeigt deutlich: Moderne Infotainmentsysteme wie Mazda-Connect sind längst mehr als reine Unterhaltungszentralen. Sie sind potenzielle Einfallstore für cyberkriminelle Aktivitäten.