Die TSA-Flugverbotsliste (No Fly List) ist durchgesickert, nachdem eine Hackerin sie auf einem ungesicherten Airline-Server gefunden hat.

Die als „Maia Arson Crimew“ bekannte, 23-jährige Schweizer Hackerin bloggte am Donnerstag, dass sie die No Fly List der Transportation Security Administration (TSA) aus dem Jahr 2019 und die Identitäten von Hunderttausenden Personen der Terrorist Screening Database der US-Regierung sowie eine Fülle von Daten von CommuteAir auf einem ungesicherten Cloud-Server von Amazon Web Services entdeckt habe, der von der Fluggesellschaft genutzt wird. Darüber berichtete The Daily Dot.

In einer anderen Angelegenheit hat das US-Justizministerium Maia Arson Crimew in einer Anklageschrift als „produktiven“ Hacker beschrieben. Aktuell führt Crimew aus, sie habe am 12. Januar in einer Online-Suchmaschine nach ungeschützten Server gesucht. Als sie auf einen zugriff, den eine wenig bekannte Fluggesellschaft betrieb, habe sie die hochsensiblen Dokumente entdeckt, zusammen mit einem „Jackpot“ anderer Informationen.

Liste enthält 1,5 Millionen Einträge

Die Hackerin informierte darüber, dass die Liste anscheinend mehr als 1,5 Millionen Einträge enthält. Die Daten umfassten Namen und Geburtsdaten verschiedener Personen, die von der Regierung wegen mutmaßlicher oder bekannter Verbindungen zu terroristischen Organisationen vom Flugverkehr ausgeschlossen wurden. Allerdings enthält das Verzeichnis mehrere Aliase, sodass die Anzahl der realen Personen weitaus geringer ist.

The Daily Dot berichtete, dass der Server von CommuteAir, einer regionalen Fluggesellschaft, die mit United Airlines zusammenarbeitet, um United-Express-Routen einzurichten, unter seinen Dateien eine redigierte Version der Anti-Terror-Flugverbotsliste für 2019 beinhaltet. Die von Crimew gefundenen Dateien „NoFly.csv“ und „selectee.csv“ enthalten über 1,8 Millionen Einträge.

Darunter Namen und Geburtsdaten von Personen, die das FBI als „bekannte oder mutmaßliche Terroristen“ identifiziert, die daran gehindert werden, ein Flugzeug zu besteigen, „wenn sie innerhalb, nach, von und über die Vereinigten Staaten fliegen.“ Zudem sollen auch personenbezogene Daten von über fast 1.000 Mitarbeiter der Fluggesellschaft enthalten sein. Diese Informationen enthielten Passnummern, Adressen und Telefonnummern.

Ein Beispiel, das sich auf der Liste befand, ist der russische Waffenhändler Victor But, der kürzlich von der Biden-Regierung im Austausch gegen den WNBA-Star Brittney Griner an Russland übergeben wurde. Allein dieser hatte insgesamt 16 Einträge mit potenziellen Aliasen bzw. alternativen Schreibweisen seines Namens. Des Weiteren befanden sich darauf mutmaßliche Mitglieder der IRA und andere.

Erik Kane, ein Sprecher von CommuteAir, legte gegenüber Insider dar:

„Basierend auf unserer ersten Untersuchung wurden keine Kundendaten preisgegeben. CommuteAir hat den betroffenen Server sofort offline genommen und eine Untersuchung eingeleitet, um das Ausmaß des Datenzugriffs zu ermitteln. CommuteAir hat die Datenexposition an die Agentur für Cybersicherheit und Infrastruktursicherheit gemeldet und auch seine Mitarbeiter informiert.“

No Fly List-Fund war Zufallsentdeckung

Crimew sagte gegenüber Insider, dass sie nur wenige Minuten brauchte, um auf den Server zuzugreifen und Zugangsdaten zu finden, mit denen sie die Datenbank einsehen konnte.

Zunächst habe sie Shodan durchstöbert und nach exponierten Jenkins-Servern gesucht, um die Langeweile zu bekämpfen. Fündig geworden, habe sie dann die Server durchforstet. Sie hatte keineswegs die Absicht, etwas zu entdecken, das für die nationale Sicherheit der USA von Bedeutung war.

In ihrem Bogbeitrag beschrieb Crimew den Hack detailliert. Mit den gefundenen Zugangsdaten, die ihr den Zugriff auf die Dateien ermöglichten, hätte sie auch Zugang zu internen Schnittstellen, die das Betanken, die Stornierung und Aktualisierung von Flügen sowie den Austausch von Besatzungsmitgliedern steuerten. Gegenüber Insider offenbart sie:

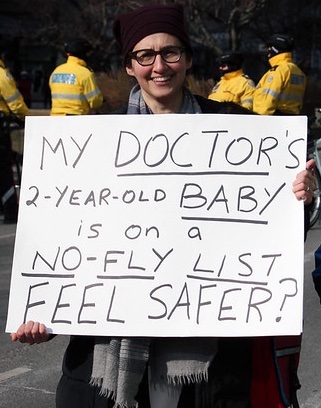

„Als ich mir die Akten ansah, bestätigte sich vieles von dem, was ich und wahrscheinlich auch jeder andere in Bezug auf die Vorurteile in dieser Liste vermutet hatte. Wenn man sie durchblättert, sieht man, dass fast jeder Name aus dem Nahen Osten stammt. […]

Wenn man sich die Liste ansieht, fällt einem auf, wie jung einige der Leute sind. Unter den Hunderttausenden von Namen auf der Liste befinden sich die Kinder von mutmaßlichen Terroristen, darunter auch ein Kind, dessen Geburtsdatum darauf hindeutet, dass es zum Zeitpunkt der Aufnahme vier oder fünf Jahre alt gewesen wäre. Welches Problem soll damit überhaupt gelöst werden?

Ich habe das Gefühl, dass dies nur ein sehr perverser Auswuchs des Überwachungsstaates ist. Und das nicht nur in den USA, das ist ein globaler Trend.“

Im Gespräch mit The Daily Dot wies Crimew zudem darauf hin:

„Ich finde es einfach verrückt, wie groß diese Terrorismus-Screening-Datenbank ist und dennoch gibt es bei den Millionen Einträgen einen klaren Trend zu fast ausschließlich arabisch und russisch klingenden Namen.“

Die Flugverbotsliste wurde unter der Regierung von George W. Bush ins Leben gerufen. Ursprünglich handelte es sich dabei um eine kleine Liste von Personen. Im Laufe der Zeit hat man diese offiziell auf Bundesebene anerkannt.

Sie wuchs nach Angaben der ACLU von nur 16 Namen auf die 1.807.230 Einträge in den von Crimew gefundenen Dokumenten. Personen in der Terrorist Screening Database können auf Reisen mit zusätzlichen Sicherheitskontrollen und Durchsuchungen rechnen.

Crimew gehörte zuvor zu einer Gruppe von Hackern, die in das System des US-Sicherheitskameraherstellers Verkada eindrangen. Diese verschafften sich Zugang zu über 150.000 Kameras in Krankenhäusern und Gefängnissen. Die Hacker bekundeten, sie wollten mit dem Einbruch das Ausmaß der Überwachung in der Gesellschaft aufzeigen.