Bisher ist unklar, wer hinter den jüngsten Hack-Angriffen, wie dem Maza-Hack, steckt. Insider machen Regierungsbehörden dafür verantwortlich.

Das Maza-Hacking-Forum, das früher als Mazafaka bekannt war, hat einen Datenverstoß erlitten. Unbekannte Hacker haben rund 3.000 Anmeldeinformationen und andere vertrauliche Daten seiner registrierten Benutzer auf hauptsächlich russischsprachigen Hackerforen veröffentlicht. Am 4. März 2021 wies Flashpoint auf den Hackangriff hin.

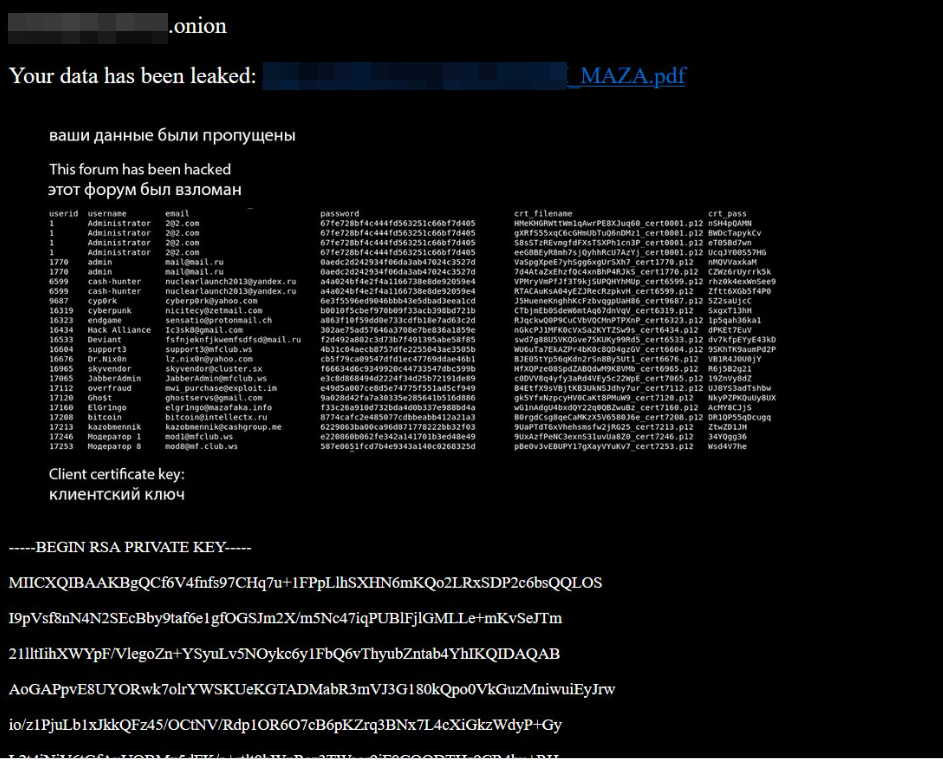

Maza ist seit seinem Start im Jahr 2003 ein geschlossenes und stark eingeschränkt zugängliches Forum für russischsprachige Bedrohungsakteure. Die Community war mit dem Kardieren – dem Handel mit gestohlenen Finanzdaten und Zahlungskarteninformationen – und der Diskussion von Themen wie Malware, Exploits, Spam, Geldwäsche und vielem mehr verbunden. In der Vergangenheit war es ein Treffpunkt für einige der produktivsten Cyberkriminellen weltweit. Maza ist auch eines der ältesten Cybercrime-Foren. Die Mitgliedschaft bei Maza war nur auf Einladung möglich und zudem mit einer Gebühr verbunden. Auf der Homepage des Forums waren nach dem Hack zwei Warnmeldungen angezeigt: „Ihre Daten sind durchgesickert“ und „Dieses Forum wurde gehackt“.

Ca. 3.000 Maza-Benutzerdatensätze geleakt

Die aktuell durchgesickerten Daten bestehen aus ungefähr 2.982 Benutzerdatensätzen. Diese enthalten zum einen Benutzer-IDs, Benutzernamen, E-Mail-Adressen, Passwörter (gehasht und verschleiert), Zertifikatsdateinamen, Zertifikatskennwörter, aber auch Kontaktinformationen der Mitglieder zu icq, aim, yahoo, msn und Skype. Im Gegensatz zu anderen Foren verlangt Maza von seinen Mitgliedern, dass sie ein Zertifikat und ein entsprechendes Passwort zusammen mit einem Benutzernamen und einem Passwort erstellen, um sich im Forum anzumelden. Diese zusätzliche Sicherheit schafft eine sicherere Authentifizierung, bei der sich nur diejenigen anmelden können, die über das richtige Zertifikat verfügen. Die Zertifikatskennwörter der Maza-Mitglieder waren ebenfalls in diesem Leck angezeigt, nicht jedoch die Zertifikate selbst.

Maza: Datenleak wertvoll für Strafverfolgung

In einigen Maza-User-Konten sind ICQ-Daten aufgeführt, die üblicherweise zur Kommunikation mit anderen Bedrohungsakteuren verwendet werden. Dies macht diese Informationen für die Strafverfolgung wertvoll. Demgemäß heißt es im Flashpoint-Bericht, die Mitglieder seien besorgt, dass ihre Daten von Sicherheits-Forschern und Strafverfolgungsbehörden verwendet werden, um ihre wahre Identität aufzuspüren. KrebsOnSecurity berichtet, dass der Eindringling die gestohlenen Daten anschließend im Darknet geleakt hat. Auch das lässt bei den Kriminellen die Befürchtung aufkommen, dass ihre Identität aufgedeckt werden könnte. Die Gültigkeit der Daten hat Intel 471, das Lösungen zum Unternehmensschutz anbietet, überprüft.

„Die erste Analyse der geleakten Maza-Daten ergab, dass sie wahrscheinlich authentisch sind, da zumindest ein Teil der durchgesickerten Benutzerdatensätze mit unseren eigenen Datenbeständen korreliert. […] Während Intel 471 nicht weiß, wer für die Verstöße verantwortlich ist, hat derjenige, der hinter den Maßnahmen steht, den Forschern indirekt einen Vorteil verschafft. Alle Informationen, die man aus den Verstößen aufdeckte, unterstützen den Kampf gegen diese Kriminellen aufgrund der zusätzlichen Sichtbarkeit, die Sicherheitsteams erhalten, die Akteure verfolgen, die diese Foren bevölkern.“

Bereits vier Hackangriffe in diesem Jahr

Intel 471 weist darauf hin, dass der Vorfall bereits der vierte Angriff, allein in diesem Jahr, auf russischsprachige Cybercrime-Foren ist. Verified wurde am 20. Januar 2021 kompromittiert. Der Hacker behauptete, im Besitz der gesamten Datenbank von Verified zu sein, die angeblich Informationen zu allen registrierten Benutzern und ihren privaten Nachrichten enthielt, sowie Passwörter, Beiträge und Threads. Darüber hinaus gelang es dem Angreifer, Kryptowährung im Wert von 150.000 USD von Verifieds Wallet auf die eigene zu übertragen.

Im Februar gab der Administrator eines anderen beliebten Forums für Cyberkriminalität, Crdclub, bekannt, dass das Forum einen Angriff erlitten habe. Dieser führte infolge zur Kompromittierung des Administratorkontos. Auf diese Weise konnte der Akteur hinter dem Angriff die Kunden des Forums dazu verleiten, einen Geldtransferdienst zu nutzen, für den die Administratoren des Forums angeblich bürgen. Das führte dazu, dass die Angreifer einen unbekannten Geldbetrag vom Forum abzweigen konnten. Die Admins des Forums versprachen, die Beträge zu erstatten. Bei dem Angriff schienen keine anderen Informationen kompromittiert zu sein.

Anfang letzter Woche gab der Administrator von Exploit einen Angriff bekannt, bei dem Hacker offensichtlich einen Proxyserver kompromittierten, der zum Schutz des Forums vor DDoS-Angriffen (Distributed Denial-of-Service) diente. Ein Überwachungsdienst hat einen SSH- Zugriff (Secure Shell) auf den Server erkannt, der versucht hat, den Netzwerkverkehr zu erfassen.

Stecken Regierungsbehörden hinter dem Angriff?

Einige Forum-User haben spekuliert, dass sich diese jüngsten Angriffe, darunter auch der Maza-Angriff, sich wie die Arbeit einer staatlichen Spionageagentur anfühlen. „Nur Geheimdienste oder Personen, die wissen, wo sich die Server befinden, können solche Dinge erledigen“. Das kommentierte auch ein Exploit-Mitglied laut dem Bericht von Brian Krebs. „Drei Foren in einem Monat sind einfach komisch. Ich glaube nicht, dass das normale Hacker waren. Jemand ruiniert absichtlich Foren.“

Tarnkappe.info