Die Bundesregierung hat umstrittene Pläne aus dem IT-Sicherheitsgesetz 2.0 entfernt. An den neuen Befugnissen fürs BSI hat man festgehalten.

Mit erweiterten Befugnissen wurde das Bundesamt für Sicherheit in der Informationstechnik (BSI) im Rahmen eines neuen Referententwurfes für ein 2. Gesetz „zur Erhöhung der Sicherheit informationstechnischer Systeme“ (ITSiG 2.0) ausgestattet. Künftig soll der Behörde ein offensives Eindringen in IT-Systeme gestattet werden, berichtet netzpolitik.org.

Seit bereits zwei Jahren beschäftigt sich das von Horst Seehofer (CSU) geführte Bundesinnenministerium mit einer Neufassung des IT-Sicherheitsgesetzes. Es soll sowohl die Sicherheit informationstechnischer Systeme erhöhen, als auch zum Schutz von kritischen Infrastrukturen (KRITIS) in Deutschland beitragen.

Zwar hat man den letzten Referentenentwurf bezüglich des IT-Sicherheitsgesetzes 2.0 vom 27.03.2019 verworfen. Jedoch zeichnete sich bereits da schon eine Ausweitung der Befugnisse des BSI ab. Daran soll sich nun auch im neuen Entwurf nichts ändern. Noch immer sieht Bundesinnenminister Horst Seehofer (CSU) vor, das BSI massiv aufzuwerten. Elf neue Paragrafen im BSI-Gesetz bringen zahlreiche Änderungen mit sich. Neuerungen sind aber auch im Telekommunikations- und Telemediengesetz vorgesehen.

Als Hack-Behörde darf BSI künftig aktiv in IT-Systeme eindringen

Demnach soll das Bundesamt für Sicherheit in der Informationstechnik künftig Datenleaks verhindern, gezielte Hackerangriffe besser abwehren und Sicherheitslücken schließen. Dazu wird der Behörde ein offensives Eindringen in IT-Systeme gestattet. Zur gezielten Durchsetzung dieser Aufgaben werden dem BSI mehr Personal (583 zusätzlichen Stellen), Geld und Befugnisse bewilligt. Was allerdings hier wie einer Stärkung der IT-Sicherheit erscheint, kommt als massive Ausweitung staatlicher Befugnisse und als Grundrechte-Eingriff einher. Auch das Abfragen von Bestandsdaten, wie Name und Adresse, bei den Providern zur Schließung von Sicherheitslücken oder zur Benachrichtigung Betroffener fällt in den nunmehr erweiterten Aufgabenbereich des BSI.

Demnach soll das Bundesamt für Sicherheit in der Informationstechnik künftig Datenleaks verhindern, gezielte Hackerangriffe besser abwehren und Sicherheitslücken schließen. Dazu wird der Behörde ein offensives Eindringen in IT-Systeme gestattet. Zur gezielten Durchsetzung dieser Aufgaben werden dem BSI mehr Personal (583 zusätzlichen Stellen), Geld und Befugnisse bewilligt. Was allerdings hier wie einer Stärkung der IT-Sicherheit erscheint, kommt als massive Ausweitung staatlicher Befugnisse und als Grundrechte-Eingriff einher. Auch das Abfragen von Bestandsdaten, wie Name und Adresse, bei den Providern zur Schließung von Sicherheitslücken oder zur Benachrichtigung Betroffener fällt in den nunmehr erweiterten Aufgabenbereich des BSI.

Konkret heißt das, das BSI soll unter anderem das Recht bekommen, das Internet durch Portscans oder das Ausprobieren unsicherer Passwörter, wie „0000“ oder „admin“, nach unsicheren Geräten und Systemen zu durchsuchen. Zudem soll das BSI Internet-Provider dazu verpflichten können, mit Schadsoftware infizierte Geräten durch die Installation von Patches oder einer Löschung von Schadprogrammen zu bereinigen. Man will mit der Einführung einer solchen Maßnahme gegen Botnetze, wie Mirai, vorgehen können.

Die bei der Online-Kommunikation zwischen Bürgern und Verwaltungseinrichtungen des Bundes sowie Parlamentariern anfallenden „Protokolldaten“ einschließlich personenbeziehbarer Nutzerinformationen wie IP-Adressen, soll das BSI künftig 18 Monate speichern und auswerten dürfen.

Änderungen im Strafrecht vom Tisch

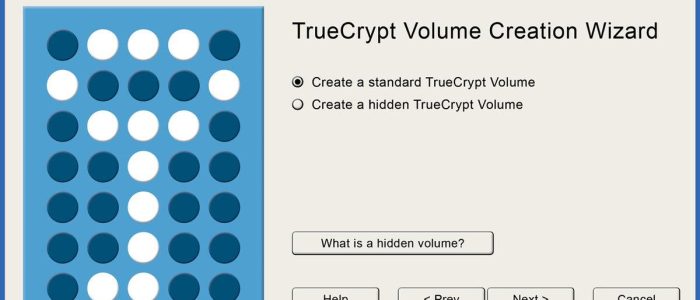

Während im ersten Entwurf noch Strafrechtsverschärfungen im Kampf gegen „digitalen Hausfriedensbruch“, Darknet-Betreiber und Doxxing vorgesehen waren, sind diese Punkte aktuell nicht mehr vorhanden. Für Verdächtige, die sich weigern, ihr Passwort herauszugeben, soll Beugehaft auch nicht mehr spruchreif sein als angemessene Betrafung. Gegen diese Punkte sprach sich das SPD-geführte Justizministerium aus.

5G-Ausbau: Vertrauen in die Hersteller auf dem Prüfstein

Auch Regelungen zum Schutz kritischer Infrastrukturen rund um den 5G-Netz-Ausbau in Deutschland sind im neuen Entwurf mit integriert. Ein wesentlicher Entwurfs-Punkt sind die Regelungen zum Schutz kritischer Infrastrukturen, wie des geplanten 5G-Netzes in Deutschland. Hierbei erachtet man eine „nicht technische“ Prüfung der Vertrauenswürdigkeit von 5G-Bauteile-Hersteller für notwendig. Dadurch will das BSI Sabotage, Spionage und Terrorismus ausschließen. Komponenten in der kritischen Infrastruktur sollen keinen Schaden nehmen.

Demgemäß sollen kritische Komponenten „nur von Herstellern eingesetzt werden, die eine Garantieerklärung über ihre Vertrauenswürdigkeit gegenüber dem Betreiber der kritischen Infrastruktur abgegeben haben.“ Der Einsatz von Komponenten kann verwehrt werden, wenn „wenn der Hersteller der kritischen Komponente nicht vertrauenswürdig ist“. Es ist anzunehmen, dass sich die Bestimmungen auf Huawei beziehen.

Tarnkappe.info