Vorsicht vor falschen KI-Tools wie EditProAI: Lumma Stealer bedroht Windows und macOS. So erkennt und vermeidet ihr die gut getarnte Malware.

Der KI-Boom lockt nicht nur seriöse Entwickler an – auch Hacker nutzen den Trend für ihre Zwecke. Lumma Stealer statt KI-App: Eine besonders gut getarnte Aktion der Cyberkriminellen verbreitet derzeit den gefährlichen Lumma Stealer bzw. dessen macOS-Variante AMOS unter dem Deckmantel vermeintlicher KI-Innovationen. Die Malware gibt sich als moderne KI-App (EditProAI) aus und zielt sowohl auf Windows- als auch auf macOS-Systeme.

Malware als innovative KI getarnt: Wie der Lumma Stealer seine Opfer findet

Die Infostealer Lumma Stealer und AMOS verbergen sich hinter täuschend echt aussehenden KI-Apps wie EditProAI. Die Betrüger setzen auf professionell gestaltete Webseiten mit allen modernen Elementen von Cookie-Bannern bis hin zu überzeugenden Beschreibungen. Das Versprechen klingt verlockend: Eine KI-gestützte Software soll Bilder und Videos mit wenigen Klicks optimieren.

Doch statt der erhofften KI-Funktionen von EditProAI installieren Anwender unbemerkt den Lumma Stealer auf Windows-Systemen oder dessen macOS-Variante AMOS (Atomic Stealer). Diese Malware durchsucht den befallenen Rechner gründlich nach wertvollen Informationen. Dabei haben es die Angreifer vor allem auf Zugangsdaten zu Online-Diensten, sensible Finanzdaten sowie die Browser-Chronik und Cookies abgesehen. Die wichtigsten Daten überträgt die Schadsoftware dann gebündelt an die Cyberkriminellen.

Eine gute Tarnung erschwert die Entdeckung

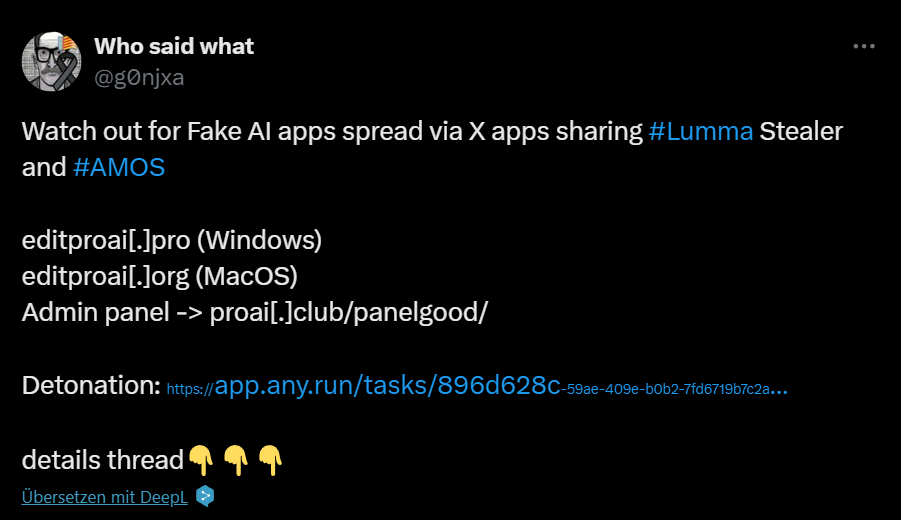

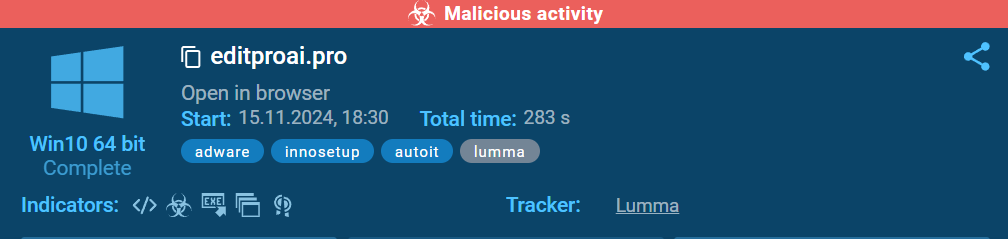

Die Malware-Entwickler hinter Lumma Stealer wenden verschiedene Tricks an, um vorhandene Sicherheitssysteme zu überlisten. Ein gestohlenes Code Signing-Zertifikat verleiht der Software einen Anschein von Legitimität. Die Verbreitung erfolgt über verschiedene Kanäle, darunter gezielte Werbung und manipulierte Social-Media-Beiträge auf Plattformen wie X.

Wurde der „Lumma Stealer statt einer KI-App“ bzw. EditProAI oder ähnliche verdächtige KI-Tools installiert, ist schnelles Handeln gefragt. Betroffene Nutzer sollten umgehend alle gespeicherten Zugangsdaten ändern. Die Aktivierung der Zwei-Faktor-Authentifizierung für wichtige Online-Konten bietet eine zusätzliche Sicherheitsebene. In vielen Fällen empfiehlt sich auch eine gründliche Systembereinigung durch Sicherheitsexperten. Über den Vorfall berichtet BleepingComputer in einem aktuellen Artikel.

Prävention: Schutz vor Malware, die sich als KI tarnt

Der aktuelle Fall zeigt, wie geschickt Cyberkriminelle ihre Strategien an aktuelle Trends anpassen. Der Lumma Stealer steht exemplarisch für die wachsende Bedrohung durch Infostealer. Bei der Installation von KI-Anwendungen ist daher besondere Vorsicht geboten. Vertrauenswürdige Quellen und eine gründliche Recherche vor jeder Installation können vor bösen Überraschungen schützen.

Im Zweifelsfall sollten sich die Anwender lieber auf etablierte Lösungen verlassen und ihre brain.exe anschmeißen, als sich von verlockenden Versprechungen kostenloser oder verdächtig billigen KI-Wundertools blenden zu lassen. Oder aber sie erkundigen sich vorher in unserer Telegram-KI-Gruppe, ob schon einmal jemand von dieser „innovativen“ KI-Software gehört hat. Dort nennt man euch gerne Alternativen, die lokal auf dem eigenen Rechner laufen, aber im Gegensatz zum Lumma Stealer keine Schadsoftware beinhalten.