Im Auftrag des BSI untersuchte das Fraunhofer-Institut für Sichere Informationstechnologie SIT die Verschlüsselungssoftware TrueCrypt auf Sicherheitslücken.

Im Auftrag des Bundesamtes für Sicherheit in der Informationstechnik (BSI) untersuchte das Fraunhofer-Institut für Sichere Informationstechnologie SIT kürzlich die Verschlüsselungssoftware TrueCrypt auf Sicherheitslücken. Der Quellcode sei zwar verbesserungswürdig, grobe Mängel konnte das SIT allerdings nicht feststellen.

Truecrypt analysiert

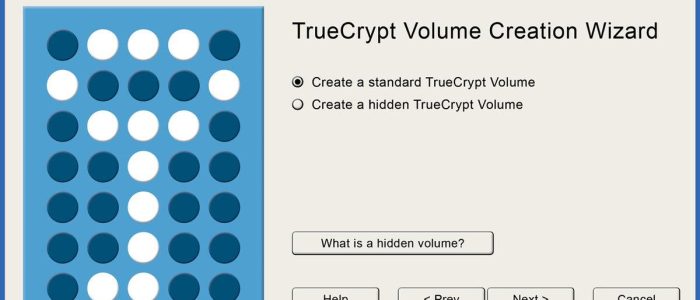

Die Verschlüsselung versteckter Container, einzelner Partitionen oder ganzer Festplatten ist im Graubereich eher die Ausnahme, wie die Befragung mehrerer behördlicher und privater Ermittler ergab. Die Vorgehensweise ist kaum nachvollziehbar, zumal TrueCrypt und alle Abkömmlinge sowohl kostenlos als auch einfach zu bedienen sind. Weitere Informationen zu dieser Software sind hier oder auch hier verfügbar.

Die Analyse (PDF) soll auch die Nachfolgeprojekte TrustedDisk und VeraCrypt künftig besser einschätzen, weswegen das BSI unter anderem die Studie in Auftrag gab. Das SIT überprüfte den Quellcode und bewertete dabei auch die Überprüfungen des Open Crypto Audit Projects (OCAP).

Fazit:

Insgesamt wurden bei der Untersuchung keine Hinweise darauf gefunden, dass die Implementieung von TrueCrypt die zugesicherten Verschlüsselungseigenschaften nicht erfüllt. Nach Veröffentlichung der OCAP-Studie, in dessen Verlauf 15 Schwachstellen aufgedeckt wurden, wurden bei VeraCrypt bereits in Updates mehrere Sicherheitslücken beseitigt. Zwar sei der Quellcode insgesamt an mehreren Stellen verbesserungswürdig. Alle „potentiell sicherheitskritisch gemeldeten Verdachtsfälle“ sind aber nach Angaben des SIT nicht begründet. Auch kommt man zum Ergebnis, dass die Software nicht gegen alle Angriffsszenarion schützt. So könnte Schadsoftware in Form eines Keyloggers Angreifern den Zugriff auch auf verschlüsselte Dateien erlauben.

Tarnkappe.info