Betroffene Anwender sollten ihre Passwort-Strategie überdenken. Sonst werden Datenlecks dank Credential Stuffing schnell zum Verhängnis.

Der beliebte Zahlungsdienstleister PayPal hat Tausende von Benutzern über unbefugte Zugriffe auf ihre Accounts benachrichtigt. Durch sogenanntes „Credential Stuffing“ (Erläuterung vom BSI) konnten sich Angreifer Zugang zu fremden Benutzerkonten einschließlich der darin gespeicherten persönlichen Daten verschaffen. Ein guter Zeitpunkt, um die eigene Passwort-Strategie zu überdenken.

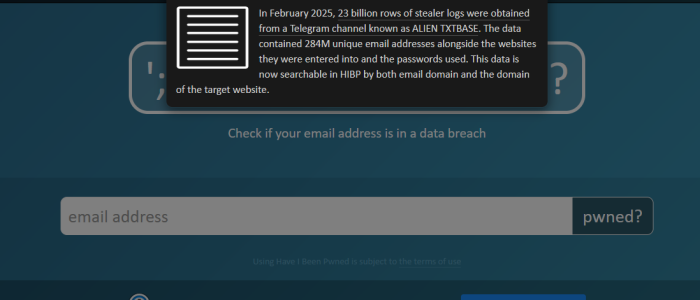

Datenlecks versorgen Cyberkriminelle mit unzähligen Passwörtern

Bei Credential Stuffing handelt es sich um eine Angriffsmethode, bei der Cyberkriminelle versuchen, fremde Konten zu übernehmen, indem sie aus Datenlecks stammende Zugangsdaten nutzen, um sich bei verschiedenen Online-Diensten anzumelden.

Um den Vorgang zu beschleunigen, kommen oftmals Bots zum Einsatz, die ganze Listen von Anmeldeinformationen automatisiert in Login-Formulare zahlreicher Webseiten eingeben.

Viele Anwender verwenden für mehrere Konten identische Kombinationen bestehend aus ihrem Benutzernamen und Passwort. Daher kann beispielsweise ein Leak von Twitter-Daten Angreifern mitunter Zugriff auf Benutzerkonten von Zahlungsdienstleistern verschaffen.

Per Credential Stuffing konnten Angreifer persönliche Daten abgreifen

Wie BleepingComputer berichtet, fand zwischen dem 6. und 8. Dezember 2022 ein solcher Credential-Stuffing-Angriff auf PayPal statt. Nach internen Untersuchungen habe das Unternehmen bestätigt, dass sich unbefugte Personen mit gültigen Zugangsdaten bei insgesamt 34.942 Benutzerkonten anmelden konnten.

Infolgedessen hatten die Angreifer umfassenden Zugriff auf die Daten der Kontoinhaber. Darunter vollständige Namen, Geburtsdaten, Postadressen, Sozialversicherungsnummern, Steuernummern, vergangene Transaktionen, Details über verknüpfte Bankkonten und Kreditkarten sowie PayPal-Rechnungsdaten.

Eine Kompromittierung seiner eigenen Systeme konnte der Zahlungsdienstleister indes nicht feststellen. Daher mussten die Zugangsdaten aus einer anderen Quelle stammen.

Schutz vor Credential Stuffing: Zeit für neue Passwörter

PayPal versichert in seiner Mitteilung an die betroffenen Benutzer, es gebe bisher keine Hinweise darauf, dass die „persönlichen Daten als Folge dieses Vorfalls missbraucht wurden oder dass irgendwelche nicht autorisierten Transaktionen“ über die Konten der Anwender erfolgten.

Dennoch habe das Unternehmen Maßnahmen ergriffen, um den Zugriff der Angreifer zu beschränken. Dafür habe PayPal „die Passwörter der betroffenen PayPal-Konten zurückgesetzt und verstärkte Sicherheitskontrollen implementiert„.

Opfer des Credential-Stuffing-Angriffs müssen daher bei ihrer nächsten Anmeldung ein neues Passwort vergeben.

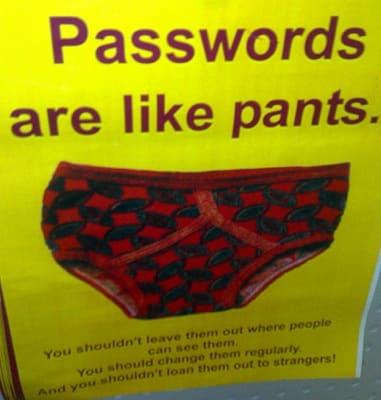

Generell zeigt dieser Angriff, wie wichtig es ist, nicht nur sichere Passwörter zu verwenden. Ebenso sollten Anwender für jede Registrierung einmalige Zugangsdaten einsetzen und von zusätzlichen Sicherheitsmechanismen wie der Zwei-Faktor-Authentifizierung (2FA) Gebrauch machen. Denn sonst können Datenlecks schnell unangenehme Folgen haben.

Ob der neue passwortlose Login eine sicherere Option ist, wird sich erst noch zeigen müssen. Wer Schwierigkeiten hat, sich seine Passwörter zu merken, kann jedoch auch auf eine Passwort-Datenbank zurückgreifen. Nur vielleicht nicht unbedingt auf LastPass.