Die Schweizer Polizei verhaftete den mutmaßlichen Leader der Hacker-Group JabberZeus. Vom FBI gesucht, soll er an die USA ausgeliefert werden

Die Mitglieder der Hackergruppe JabberZeus standen wegen angeblicher Beteiligung an der Entwicklung und Verbreitung des Banking-Trojaners Zeus auf der „Most Wanted“-Liste des FBI. Zur Gruppe gehörten u.a. Ivan Viktorvich Klepikov alias „petr0vich“ und „nowhere“, Alexey Dmitrievich Bron alias „thehead“ und Vyacheslav Igorevich Penchukov alias „tank“ und „father.“ Aktuell gelang es der Schweizer Polizei, den mutmaßlichen Anführer der Cybercrime-Group, Vyacheslav Igorevich Penchukov (alias Tank), einen 40-jährigen Ukrainer aus der Region Donezk in der Ukraine, festzunehmen. Der IT-Sicherheitsforscher Brian Krebs machte am Dienstagabend in seinem Blog («Krebs on Security») die Verhaftung bekannt. Das Bundesamt für Justiz (BJ) bestätigte die Festnahme gegenüber dem Online-Medienunternehmen Watson.

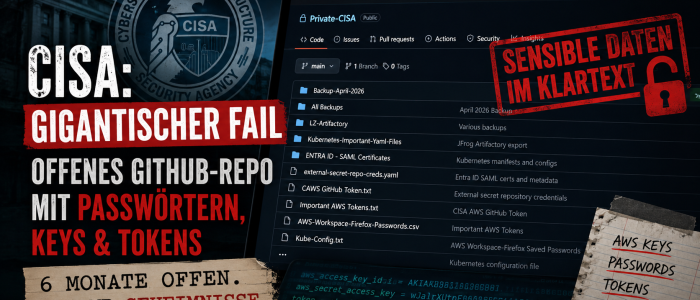

Alle insgesamt neun Mitglieder der JabberZeus-Group sind der Verschwörung zur Begehung von Computerbetrug und Identitätsdiebstahl, der Verschwörung zur Teilnahme an Erpressungsaktivitäten, des schweren Identitätsdiebstahls und mehrerer Fälle von Bankbetrug beschuldigt. Die dabei verwendete Zeus-Malware habe Passwörter, Kontonummern und andere Informationen erbeutet, die für die Anmeldung bei Online-Banking-Konten erforderlich seien.

Die Hacker nutzten dabei angeblich die von Zeus erbeuteten Informationen, um Millionen von Dollar von den Bankkonten der Opfer zu stehlen. Gemäß BleepingComputer ist Penchukov mutmaßlich auch einer der Drahtzieher hinter den Ransomware-Operationen Maze und Egregor.

Banktrojaner Zeus war damals unerreicht in seinem Ausmaß, seiner Nutzung und seiner Effektivität

JabberZeus ist als eine eher kleine Hacker-Gruppe, mit Mitgliedern aus der Ukraine und Russland, bekannt. Die Group soll eine leistungsfähige, maßgeschneiderte Version des Banking-Trojaners Zeus genutzt haben. Damit griffen sie mutmaßlich besonders kleinere und mittlere Unternehmen in den Vereinigten Staaten und Europa an. Die Hacker sollen Pioniere der sogenannten „Man-in-the-Browser“-Angriffe gewesen sein. Die Malware schöpfte dabei unbemerkt alle Daten ab, die Opfer über ein webbasiertes Formular übermitteln.

Wie damals Kaspersky berichtete, war Zeus „in seinem Ausmaß, seiner Nutzung und seiner Effektivität unerreicht“. Sie klassifizierten den Trojaner als einen der vier großen Varianten dieser Art, die niemals zu verschwinden scheinen.

Der Name der Gruppe leitete sich von der verwendeten Malware ab. Diese war so konfiguriert, dass sie ihnen jedes Mal eine Jabber-Sofortnachricht sendete, wenn ein neues Opfer einen One-Time-Password (OTP)-Code in eine Phishing-Seite eingab, die ihre Bank imitierte.

Nachdem sie auf die Bankkonten ihrer Opfer zugegriffen hatten, veränderten die Hacker die Gehaltsabrechnung der betroffenen Firma. Dabei trugen sie gefakte Mitarbeiter zusätzlich ein. Die Kontodaten dieser Fake-Kollegen gehörten zu „Money Mules„, die sie mittels Work-at-Home-Programmen anwarben. Abzüglich ihrer Provisionen leiteten die Helfershelfer letztlich die eingehende Beträge an osteuropäische Finanzinstitutionen weiter, wie Brian Krebs berichtete:

„Wenn es an der Zeit war, gestohlene Gelder zu überweisen, schickten die Anwerber eine Nachricht über die gefälschte Firmenwebsite, in der etwa stand: „Guten Morgen [Name des Mules hier]. Unser Kunde – XYZ Corp. – schickt Ihnen heute etwas Geld. Bitte gehen Sie jetzt zu Ihrer Bank, heben Sie diese Zahlung in bar ab und überweisen Sie das Geld dann in gleichen Teilen – abzüglich Ihrer Provision – an diese drei Personen in Osteuropa.“

JabberZeus-Chat war offenes Buch für heimliche Mitleser

Krebs befasste sich seit mindestens 14 Jahren mit dem JabberZeus-Fall, während er für die Washington Post schrieb. Damals hatte sich eine seiner Quellen Zugang zu den privaten Jabber-Gesprächen der Crew verschafft. So fiel Licht auf die professionelle Cyberkriminalität. Die Strafverfolgungsbehörden entdeckten dabei auch die Verbindung zwischen Evgeniy Bogachev, alias „lucky12345“, dem mutmaßlichen Autor des ursprünglichen Zeus-Trojaners, zur JabberZeus-Crew.

Krebs zufolge hätten Penchukovs starke politische Verbindungen geholfen, sich der ukrainischen Strafverfolgung seit mindestens 2010 zu entziehen. Demgemäß soll der verstorbene Sohn des ehemaligen ukrainischen Präsidenten Wiktor Janukowitsch der Patenonkel seiner Tochter gewesen sein. Indem er Insidertipps von einem „korrupten SBU-Kontakt“ erhielt, hätte Penchukov stets Zeit gehabt, Hausdurchsuchungen auszuweichen. Gleich mehrfach hatte er dabei Gelegenheit, Beweise bezüglich seiner Cyberkriminalität zu vernichten, fügte Krebs hinzu.

JabberZeus-Group: Tausende Geschäftscomputer gehackt und Millionen von Dollar erbeutet

Penchukov wurde erstmals 2012 in einer Anklageschrift des US-Justizministeriums zusammen mit Ivan Viktorvich Klepikov und Alexey Dmitrievich Bron als einer der Anführer der JabberZeus-Crew genannt. Laut Gerichtsdokumenten, die das US-Justizministerium (DoJ) 2014 veröffentlichte, infizierten Penchukov und acht weitere Mitglieder der cyberkriminellen Gruppe „Tausende von Geschäftscomputern“ mit Zeus. Die Malware ist dabei in der Lage, Passwörter, Kontonummern und andere relevante Informationen zu stehlen, um sich bei Online-Banking-Konten anzumelden. Diese erbeuteten Zugangsdaten wurden dann verwendet, um Gelder von den Konten abzuschöpfen. Das DoJ bezeichnete die JabberZeus-Bande als „weitreichendes Erpresserunternehmen“.

Das FBI ist immer noch auf der Suche nach anderen Top-Mitgliedern von JabberZeus. Darunter Ivan „nowhere“ Klepikov und Alexey „thehead“ Bron. Zwei weitere Mitglieder von JabberZeus, Yevhen Kulibaba und Yuriy Konovalenko, bekannten sich im November 2014 schuldig. Damals wurden sie festgenommen und aus Großbritannien abgeschoben. Am 28. Mai 2015 hat man sie zu zwei Jahren und zehn Monaten Haft verurteilt.

Vaterfreuden ließen den Hacker Tank unvorsichtig werden

Krebs berichtete, dass Gary Warner, Forschungsdirektor für Computerforensik an der Universität von Alabama in Birmingham, 2014 feststellte, dass Tank Team-Mitgliedern in einem Jabber-Chat am 22. Juli 2009 erzählte, dass seine Tochter Miloslava hieße. Ihnen teilte er zudem das Geburtsgewicht von Miloslava mit. Warner erklärte, dass man Tank infolge dieser Information als Penchukov identifizieren konnte. Ukrainische Geburtsunterlagen wiesen besagtes Kind als einziges Mädchen namens Miloslava aus, das an diesem Tag mit genau dem angegebenen Geburtsgewicht das Licht der Welt erblickte.

Gemäss den Medienberichten haben Schweizer Ermittler Vyacheslav Igorevich Penchukov schließlich am 23. Oktober 2022 in Genf festgenommen. Ursprünglich war dieser dort unterwegs, um sich mit seiner Frau zu treffen. Penchukov steht nun vor der Auslieferung an die USA. Er hat sich während einer Anhörung am 24. Oktober allerdings gegen den Auslieferungsentscheid ausgesprochen. Penchukov wird diesen voraussichtlich vor dem Schweizerischen Bundesstrafgericht und dem Schweizerischen Obersten Gericht anfechten.