Hacker verkauften den Quellcodes von Cyberpunk 2077 im Darknet, nachdem sie auf die internen Server von CD Projekt Red zugegriffen haben.

Kurz nach Entdeckung eines Hackangriffes, veröffentlichte das polnische Entwicklerstudio CD Projekt Red auf Twitter, dass die Firma nicht mit den Hackern verhandeln würde. Infolge führte das dazu, dass die Hacker den vollständigen Gwent-Quellcode in einem Hacking-Forum veröffentlichten und eine Auktion für den Quellcode von Witcher 3 und Cyberpunk 2077 starteten. Darüber berichtete The Verge.

CD Projekt Red arbeitet an Patches für Cyberpunk 2077

Am Dienstag gab CD Projekt Red bekannt, dass es Opfer eines Ransomware-Angriffs geworden war. „Einige unserer internen Systeme wurden kompromittiert“, gab das Unternehmen in einer auf Twitter veröffentlichten Erklärung an. Die Angreifer haben einige Computer verschlüsselt und Daten gestohlen. Nutzerdaten seien jedoch nicht betroffen. Allerdings informierte CD Projekt Red darüber, dass sie das geforderte Lösegeld nicht bezahlen würden. Ihre Systeme wollten sie aus Backups wiederherstellen.

Der Vorfall ereignete sich, als CD Projekt Red monatelang anhaltender Kritik für seine fehlerhafte, überhypte Veröffentlichung von Cyberpunk 2077 ausgesetzt war. Das Spiel wies viele Leistungsprobleme auf verschiedenen Plattformen auf. Infolge zog Sony es von dem PlayStation Store ab und zusammen mit Microsoft boten sie den Spielern Rückerstattungen an. CD Project Red entschuldigte sich bei seinen Kunden und Mitbegründer Marcin Iwiński bekundete, dass sich das Unternehmen verpflichtet hat, die Fehler und Abstürze mittels Patches zu beheben.

Cyberpunk 2077-Quellcode & Co. an Meistbietenden versteigert

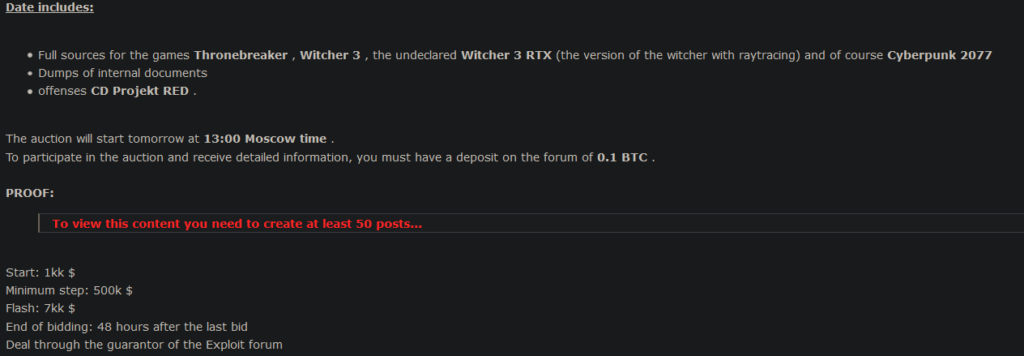

Aktuell verkauften Hacker die Quellcodes der Spiele Cyberpunk 2077 und The Witcher 3, die sie CD Projekt Red (CDPR) im Zuge der Ransomware-Attacke gestohlen haben. Die Cybersicherheitsfirma KELA veröffentlichte dazu Screenshots eines entsprechenden Beitrags aus dem Hacking-Forum Exploit, den angeblich die Angreifer gepostet haben. KELA überwachte die Auktion. Sie gaben bekannt, dass das Gebot geschlossen wurde, als die Hacker unter dem Namen Redengine „ein zufriedenstellendes Angebot von außerhalb des Forums“ erhielten. Aufgrund dessen hätten sie die Auktion auf Wunsch des Käufers beendet.

Just in: #CDProjektRed AUCTION IS CLOSED. #Hackers auctioned off stolen source code for the #RedEngine and #CDPR game releases, and have just announced that a satisfying offer from outside the forum was received, with the condition of no further distribution or selling. pic.twitter.com/4Z2zoZlkV6

— KELA (@Intel_by_KELA) February 11, 2021

Der Twitter-Account vx-Underground bestätigte gleichfalls die Auktion.

Update: a mistake was made. They stated starting bid $1kk. This was assumed as a typo for $1,000. They meant $1,000,000. They are also selling immediately for $7,000,000.

Attached images supplied by @DrFurfagMD pic.twitter.com/JnOcwnGqZk

— vx-underground (@vxunderground) February 10, 2021

War CD Projekt Red selbst der Käufer?

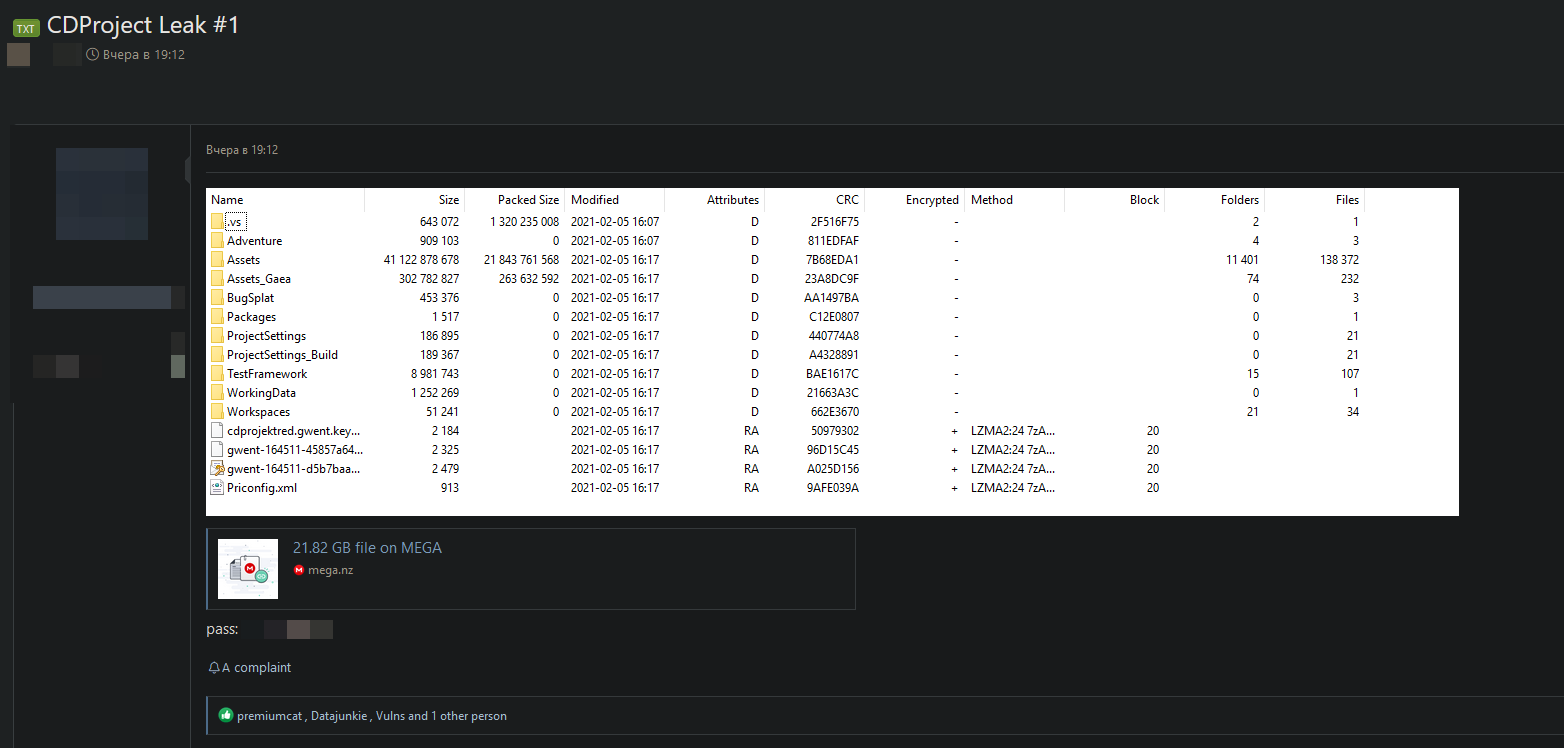

Das Geschäft war jedoch mit einer Bedingung verknüpft. Der Käufer untersagte den Hackern, die Daten noch an andere Parteien weiterzuverkaufen. Viele Beobachter auf Twitter vermuteten aus dem Grund, dass CD Projekt Red selbst der Käufer sein könnte. Allerdings haben die Hacker auch den Quellcode für das digitale Witcher-Kartenspiel Gwent von CD Projekt am 10. Februar unter der Überschrift „CDProject Leak # 1“ veröffentlicht. Das Kartenspiel tauchte in Andrzej Sapkowskis The Witcher-Romanen auf. Es wurde dann in CD Projekt Reds The Witcher 3: Wild Hunt-Videospiel virtuell spielbar. Die Auktions-Eröffnung folgte dann gleich anschließend.

Man nimmt an, dass die Auktion Quellcode für Thronebreaker: The Witcher Tales- Spinoff, The Witcher 3, eine Raytrace-Version von The Witcher 3, Cyberpunk 2077 und Kopien der internen Dokumente des Unternehmens enthielt. Victoria Kivilevich, eine Analystin für Bedrohungsinformationen bei KELA, teilte mit, dass anscheinend alle gestohlenen Dateien in einem einzigen Paket verkauft wurden. Das geht auch aus Screenshots hervor, die das auf Datenleaks spezialisierte Portal vx-underground gepostet hat.

Weder ist bekannt, wer die Daten gekauft hat, noch wieviel der Käufer dafür bereit war zu zahlen. KELA berichtete allerdings zuvor, dass der Startpreis für die Auktion eine Million US-Dollar betrug. Der Vorabkaufpreis bezifferte sich indessen schon auf satte 7 Millionen US-Dollar. Nur User, die vorher bereits 0,1 Bitcoin eingezahlt hatten, konnten überhaupt an der Auktion teilnehmen.

Emisoft vermutet Ransomware-Group HelloKitty hinter dem Angriff auf CD Projekt Red

Während die Angreifer noch nicht identifiziert sind, teilte die Antiviren-Firma Emsisoft mit, die Lösegeldforderung mit dem Dateinamen „read_me_unlock.txt“ wäre ihnen bekannt. Fabian Wosar, der für den Sicherheitsanbieter Emsisoft arbeitet, teilte das auf Twitter mit.

The amount of people that are thinking this was done by a disgruntled gamer is laughable. Judging by the ransom note that was shared, this was done by a ransomware group we track as "HelloKitty". This has nothing to do with disgruntled gamers and is just your average ransomware. https://t.co/RYJOxWc5mZ

— Fabian Wosar (@fwosar) February 9, 2021

Wie Wired zudem berichtet, bekundete Brett Callow, Bedrohungsanalyst bei Emsisoft, „Bei diesem Angriff handelt es sich anscheinend um eine Art Ransomware namens HelloKitty, da Stil- und Namenskonvention der Notiz konsistent sind.“ Er fügt hinzu, dass es unmöglich ist, dies mit Sicherheit zu behaupten, ohne die Malware selbst betrachtet zu haben. „Die Gruppe hinter HelloKitty setzt diese nicht häufig ein. Das bislang bemerkenswerteste Opfer ist das brasilianische Energieunternehmen CEMIG.“

Tarnkappe.info