mast1c0re ist eine neue Sicherheitslücke, die der Jailbreaker CTurt entdeckt hat. Das Beste daran: Sony kann sie dauerhaft nicht schließen!

Der Google-Sicherheitsforscher CTurt hat eine neue Sicherheitslücke namens mast1c0re in der Firmware der PS4 und PS5 entdeckt. Dafür nutzt er den integrierten PlayStation 2-Emulator als Angriffspunkt. Der PS2-Emulator verfügt ausnahmsweise noch über die JIT-Umgebung zur schnellen Code-Ausführung. Sony hat jegliche Just in Time-Kompilierung aus Sicherheitsgründen ansonsten komplett entfernt.

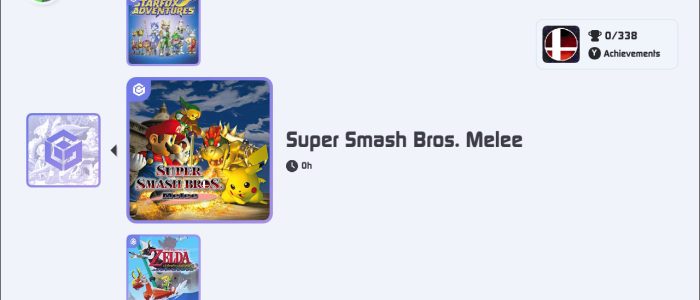

CTurt erklärt, dass es die Schwachstelle Bastlern ermöglichen würde, raubkopierte PS2-Spiele auf der PS4/PS5 (und vermutlich auch PS2-Homebrews) auszuführen. Er verspricht zudem, dass noch mehr kommen wird, insbesondere die Ausführung von PS4-Homebrews (PS4 Userland). Der Sicherheitsforscher teilte den Exploit dem Hersteller Sony bereits vor einem Jahr mit. Aber der Entwickler durfte ihn erst jetzt öffentlich machen. Offenbar hat man sich im Vorfeld vertraglich abgesichert.

Games für die PS4 und PS5 selbst können darüber nicht ausgeführt werden. Dies setzt einen weiteren Kernel-Exploit voraus, der für die aktuelle Firmware-Version der PS4 und PS5 noch nicht verfügbar ist.

mast1c0re erlaubt nur PS2 Games auf der PS4 & PS5

Trotzdem ist der Exploit laut dem Hacker ungepatcht, was bedeutet, dass die kürzlich veröffentlichte PS4-Firmware 10.00 und die PS5-Firmware 6.00 offenbar weiterhin dafür anfällig sind. Der mast1c0re-Exploit ist für den Jailbreak der Einstiegspunkt: Durch Ausnutzung der Tatsache, dass die Spielkonsolen PS4 und PS5 PS2-Spiele in einem integrierten Emulator ausführen können, macht sie verletzlich. Unter Verwendung bestehender PS2-Exploits ist es somit möglich, den PS2-Emulator auf PS4 und PS5 durch Gamesave-Exploits als Einstiegspunkt zu missbrauchen.

Dies ist ein ganz anderer Ansatz als die Nutzung der aktuell sonst üblichen Webkit-Schwachstellen. Bei der PSP nutzte man früher häufig Savegame-Exploits als Einstiegspunkte für Exploits. Und die PS Vita nutzte dieselben PSP-Exploits, um begrenzten Hack-Support zu bieten, insbesondere um in den ersten Tagen einen PSP Homebrew zu ermöglichen.

Homebrew angekündigt

mast1c0re ermöglicht eine beliebige Ausführung von gekauften und nicht gekauften Spielen innerhalb des PS2-Emulators. CTurt arbeitet zudem an einer (Userland) Homebrew-Umgebung. Dafür müsste er aber weitere Sicherheitslücken entdecken und ausnutzen. Ob und wann das gelingt, bleibt abzuwarten.

Der Vorteil an der Sache ist, dass mast1c0re als unpatchbar gilt. Sony kann den Bug offenbar nicht einfach durch ein Update der PS4 oder PS5 Firmware beheben. Technisch gesehen ist noch nichts veröffentlicht.

Und doch befürchtet der Programmierer, es könnte zu einem regelrechten Katz-und-Maus-Spiel zwischen den Hackern und Sony kommen. Kaum wird ein für den Exploit nutzbares PS2-Spiel angekündigt, wird Sony es zeitnah aus dem eigenen Online-Store entfernen, um dem Treiben ein Ende zu setzen. Dann stürzen sich die Massen auf das nächste Spiel, was den PS2-Exploit ermöglicht.

Sony will Homebrew-Anwendungen offenbar verhindern

Doch mit dem Kauf eines speziellen Games wird es nicht getan sein. Ganz so einfach ist es nicht. Dafür muss das PS2-Savegame für die PS4-Konsole für die jeweilige PSN-ID verschlüsselt werden. Die ID ist abhängig von der Spielkonsole individuell, was die Sache komplizierter gestaltet.

Doch mit dem PS4-Userland könnte es mit einem weiteren Update der Firmware schon demnächst vorbei sein. Angeblich soll Sony bereits an der Behebung des Bugs mast1c0re arbeiten. An der Tatsache, dass man damit raubkopierte PS2 Games auf einer PS5 und PS4 ausführen kann, wird Sony zumindest nichts ändern können. Die weitere Entwicklung bleibt dennoch abzuwarten.

Wer sich tiefer in die Materie eingraben will: CTurt hat seinen Hack ausführlich auf seinem Blog erläutert und mit einem Video versehen. Auf seiner Seite bei Github findet man zahlreiche Erläuterungen von Hacks, die er für die Nintendo64, die PS2, PS4 und andere Spielkonsolen entwickelt hat.