Wie bereits aus dem ersten Artikel hervorgegangen ist, benutzen Drittanbieter-Bibliotheken side- und covert channels in Android, um an die ...

Wie bereits aus dem ersten Artikel hervorgegangen ist, benutzen Drittanbieter-Bibliotheken side- und covert channels in Android, um an die Daten und System-Ressourcen der Nutzer zu gelangen. In diesem Teil erläutern wir, wie Apps die Sicherheitsmechanismen umgehen und was man dagegen tun kann.

Es wurden über 88.000 Apps aus dem Google Play Store getestet, welche eine große Anzahl an side- und covert channels aufweisen. So haben einige Apps beispielsweise über eine Sicherheitslücke die MAC-Adressen der WLAN Hotspots ausgelesen, welche als Ersatz für Standortdaten dienen. Des Weiteren entdeckte man, dass über 12.000 Apps mit der Unity-SDK die MAC-Adressen der Geräte auslesen konnten. Demnach soll dies auch wieder durch eine Sicherheitslücke im Betriebssystem Android möglich gewesen sein.

Android SDKs von Baidu und Salmonads ermöglichen covert channels

Die Android Software Development Kits von Baidu und Salmonads sollen demnach bewusst über covert channels kommunizieren. Dabei nutzen sie die SD-Karte des Nutzers. So soll AliceApp, die Zugriff auf die IMEI des Gerätes hat, diese Daten auf der SD-Karte speichern, woraufhin sie der BobApp diese Daten bereitstellt. Die Forscher entdeckten des Weiteren eine App, die die Metadaten der Bilder nutzt, um an Standortdaten zu gelangen. Diese Methoden ermöglichen es Entwicklern, ohne Zustimmung auf die privaten Daten der Benutzer zuzugreifen, was die Privatsphäre der Benutzer beeinträchtigt und sowohl rechtliche als auch ethische Bedenken aufwirft.

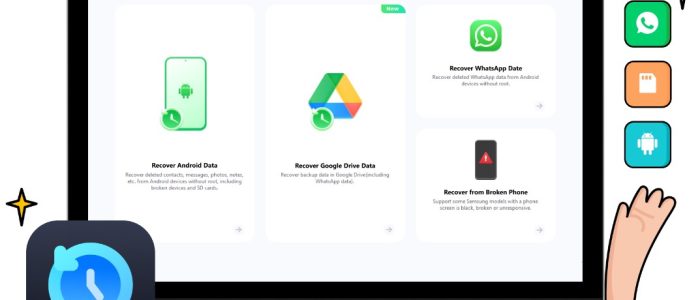

Wie schütze ich mein Smartphone davor?

Aktuell bietet Googles Betriebssystem den Schutz erst ab Android 10. Doch Abhilfe ist auch für andere Android-Versionen verfügbar. Vorerst sei gesagt, es gibt definitiv mehrere Möglichkeiten, die vielleicht auch besser sein könnten. Um die Kommunikation der Drittanbieter-Bibliotheken nach außen zu unterbinden, empfiehlt sich die App Blokada. In Blokada sollte man für die Blockierung die folgenden Hostslisten verwenden:

- Stevenblacks Unified hosts = (adware + malware)

- Energized Blu Go

Beide Host-Listen blocken die Adressen von Baidu und Salmonads und anderen Trackern. Um zu überprüfen, ob Baidu auf eurem Smartphone aktiv war, untersucht einfach den folgenden Pfad:

Beide Host-Listen blocken die Adressen von Baidu und Salmonads und anderen Trackern. Um zu überprüfen, ob Baidu auf eurem Smartphone aktiv war, untersucht einfach den folgenden Pfad:

/sdcard/backups/.SystemConfig/.cuid2

Hier solltet ihr eine verschlüsselte Datei vorfinden, die in Base64 enkodiert wurde. Die Datei „.cuid2“ könnt ihr löschen, dort sind eure Systemangaben in der folgenden Syntax enthalten:

{“deviceid”:”your device id”,”imei”:”your imei”,”ver”:2}

Auch Salmonads, die sich als „Third Party Developer‘ Assistant Platform in Greater China“ tarnen, tun genau das gleiche – mit der Ausnahme, dass sie die Datei nicht verschlüsseln. Sie verwenden eine versteckte Datei im folgenden Pfad:

/sdcard/.googlex9/.xamdecoq0962

Foto Michał Ciupa, thx!

Tarnkappe.info