Die US-Regierung teilt die wichtigsten Schwachstellen, die seit 2020 von chinesischen Hackern ausgenutzt werden!!

NSA, CISA und das FBI enthüllten heute die größten Sicherheitslücken, die am häufigsten von Hackern ausgenutzt werden, die von der Volksrepublik China (VR China) unterstützt werden, um Regierungen und kritische Infrastrukturnetzwerke anzugreifen.

Die drei Bundesbehörden sagten in einem gemeinsamen Gutachten, dass von China gesponserte Hacker US-amerikanische und verbündete Netzwerke und Technologieunternehmen ins Visier nehmen, um Zugang zu sensiblen Netzwerken zu erhalten und geistiges Eigentum zu stehlen.

„NSA, CISA und FBI bewerten die staatlich geförderten Cyber-Aktivitäten der VR China weiterhin als eine der größten und dynamischsten Bedrohungen für die US-Regierung und zivile Netzwerke“, heißt es in dem Gutachten.

„Diese gemeinsame CSA baut auf früheren NSA-, CISA- und FBI-Berichten auf, um Bundes- und Landesregierungen, lokale, Stammes- und Territorialregierungen (SLTT), kritische Infrastrukturen, einschließlich des Verteidigungsindustriebasissektors, und Organisationen des Privatsektors über bemerkenswerte Trends und anhaltende Taktiken zu informieren , Techniken und Verfahren (TTPs)."

Das Advisory bündelt außerdem empfohlene Abwehrmaßnahmen für jede der Sicherheitslücken, die von chinesischen Bedrohungsakteuren am häufigsten ausgenutzt werden, sowie Erkennungsmethoden und anfällige Technologien, um Verteidigern dabei zu helfen, eingehende Angriffsversuche zu erkennen und zu blockieren.

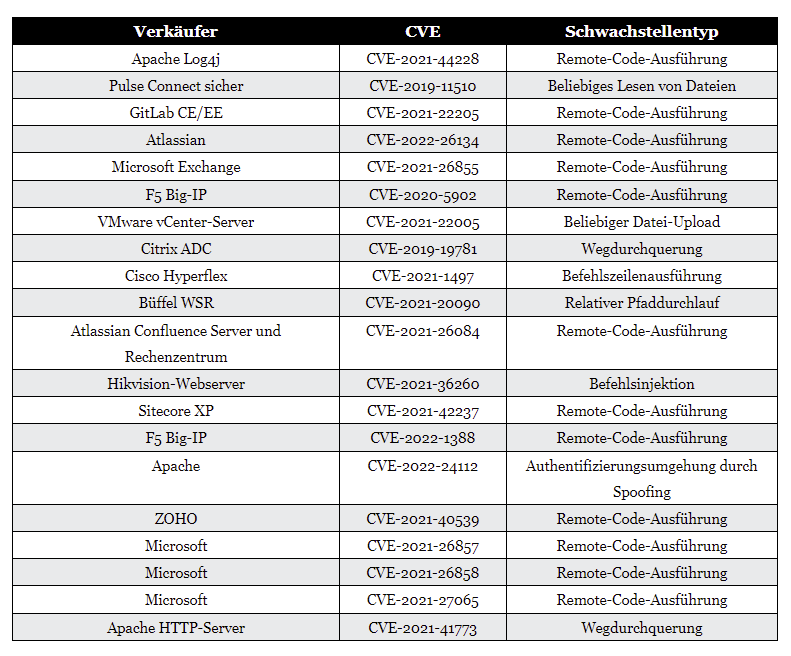

Die folgenden Sicherheitslücken wurden laut NSA, CISA und FBI seit 2020 am häufigsten von von China unterstützten staatlichen Hackern ausgenutzt.

Maßnahmen zur Abschwächung

NSA, CISA und FBI forderten die Regierungen der USA und ihrer Verbündeten, kritische Infrastrukturen und Organisationen des Privatsektors außerdem auf, die folgenden Minderungsmaßnahmen anzuwenden, um sich gegen von China gesponserte Cyber-Angriffe zu verteidigen.

Die drei Bundesbehörden raten Unternehmen, Sicherheitspatches so schnell wie möglich anzuwenden, wann immer möglich eine Phishing-resistente Multi-Faktor-Authentifizierung (MFA) zu verwenden und ausgediente Netzwerkinfrastrukturen zu ersetzen, die keine Sicherheitspatches mehr erhalten.

Sie empfehlen außerdem, auf das Zero-Trust-Sicherheitsmodell umzusteigen und eine robuste Protokollierung bei internetexponierten Diensten zu ermöglichen, um Angriffsversuche so schnell wie möglich zu erkennen.

Die heutige gemeinsame Empfehlung folgt zwei weiteren, die Informationen über Taktiken, Techniken und Verfahren (TTPs) austauschten , die von von China unterstützten Bedrohungsgruppen (im Jahr 2021) und öffentlich bekannten Schwachstellen, die sie bei Angriffen ausnutzen (im Jahr 2020), verwendet wurden.

Im Juni enthüllten sie auch, dass staatliche chinesische Hacker große Telekommunikationsunternehmen und Netzwerkdienstanbieter kompromittiert hatten , um Zugangsdaten zu stehlen und Daten zu sammeln.

Am Dienstag gab die US-Regierung auch eine Warnung über staatlich unterstützte Hacker heraus , die Daten von US-Verteidigungsunternehmen stehlen, indem sie eine benutzerdefinierte CovalentStealer-Malware und das Impacket-Framework verwenden.