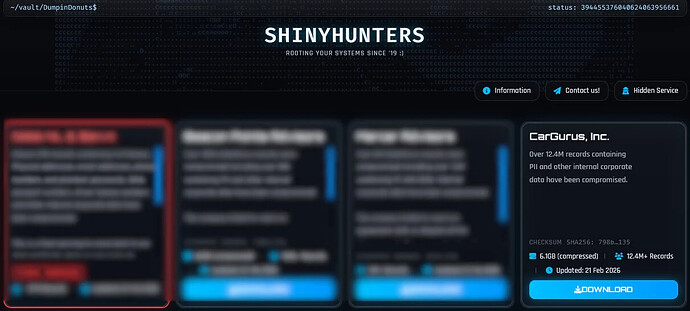

ShinyHunters: Datenleck bei CarGurus legt Informationen von 12,4 Millionen Konten offen!

Die Erpressergruppe ShinyHunters hat persönliche Informationen aus mehr als 12 Millionen Datensätzen veröffentlicht, die angeblich von CarGurus, einer US-amerikanischen digitalen Autoplattform, gestohlen wurden.

CarGurus ist ein börsennotiertes Unternehmen für Automobilforschung und -kauf, das in den USA, Kanada und Großbritannien tätig ist. Seine Website verzeichnet schätzungsweise 40 Millionen Besucher pro Monat und hilft Nutzern, Verkäufer von Neu- und Gebrauchtwagen zu finden, zu vergleichen und zu kontaktieren.

Am 21. Februar veröffentlichte die Bedrohungsgruppe ein 6,1 GB großes Archiv mit 12,4 Millionen Datensätzen und gab an, es stamme von CarGurus. Einen Tag später fügte die Plattform HaveIBeenPwned (HIBP), die Datenlecks überwacht und meldet, den Datensatz hinzu und listete die folgenden Datentypen als kompromittiert auf:

- E-Mail-Adressen

- IP-Adressen

- Vollständige Namen

- Telefonnummern

- Physische Adressen

- Benutzerkonto-IDs

- Daten aus dem Antrag auf Finanzierungsvorqualifizierung

- Ergebnisse von Finanzierungsanträgen

- Händlerkontodaten

- Abonnementinformationen

Obwohl CarGurus keine offizielle Erklärung zu einem Datenleck veröffentlicht hat und auch nicht auf die Anfrage von BleepingComputer nach einem Kommentar reagiert hat, ist es wichtig zu beachten, dass HIBP versucht, die Gültigkeit/Authentizität der durchgesickerten Datensätze zu bestätigen, bevor sie hinzugefügt werden.

HIBP berichtet , dass 70 % der geleakten Daten bereits aufgrund früherer Vorfälle in der Datenbank vorhanden waren, sodass etwa 3,7 Millionen Datensätze neu sind. Da die Informationen frei zum Download verfügbar sind, könnten Cyberkriminelle sie für Phishing-Angriffe missbrauchen.

CarGurus-Nutzern wird geraten, wachsam gegenüber potenziell bösartigen Mitteilungen und Betrugsversuchen zu sein, die die durchgesickerten Informationen ausnutzen. Die Datenerpressungsgruppe ShinyHunters war in letzter Zeit sehr aktiv und behauptete, mehrere Angriffe auf große Unternehmen verübt und deren Daten veröffentlicht zu haben, wenn Verhandlungen scheiterten. Zu den jüngsten Beispielen gehören der niederländische Telekommunikationsanbieter Odido , das Ad-Tech-Unternehmen Optimizely , das Fintech-Unternehmen Figure , die Outdoor-Bekleidungsmarke Canada Goose , die Restaurantkette Panera Bread , das Online-Dating-Unternehmen Match Group und die Musikstreaming-Plattform SoundCloud .

Die Bedrohungsgruppe nutzt typischerweise Social Engineering, am häufigsten Voice-Phishing, um in Organisationen einzudringen und die Opfer auf Seiten zum Sammeln von Anmeldeinformationen zu leiten, die ihnen Zugriff auf SaaS-Plattformen wie Salesforce, Okta und Microsoft 365 gewähren.

Bei früheren ShinyHunters-Kampagnen wurden Mitarbeiter auch dazu verleitet, bösartige OAuth-Anwendungen zu installieren, die ihnen Lesezugriff auf API-Ebene auf Kundendatentabellen innerhalb von Salesforce-Instanzen gewährten.