Kommentare zu folgendem Beitrag: Rilide-Malware befällt Chromium-Browser und stiehlt Krypto-Coins

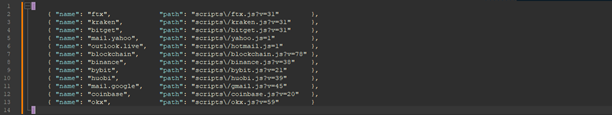

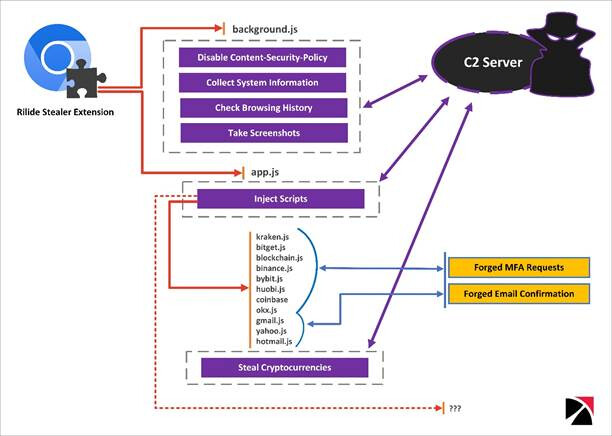

Die neue Rilide-Malware hat es auf Kryptowährungen von Nutzern Chromium-basierter Browser wie Chrome, Edge, Vivaldi oder Brave abgesehen.

Die neue Rilide-Malware hat es auf Kryptowährungen von Nutzern Chromium-basierter Browser wie Chrome, Edge, Vivaldi oder Brave abgesehen.

Three tasks were configured on the C2 server:

Hast du dazu mal ne Quellenangabe?

Ist am Ende des Artikels verlinkt.

Danke! Ich meinte aber @VIP . ![]()

Die Bilder hat er ja von dort. ![]()

Okay, ich lese mal dann mal dort weiter… danke. ![]() Mir ist immer noch nicht ganz klar, welche Addons man installieren muss, um sein System auf diese Art und Weise zu kompromittieren.

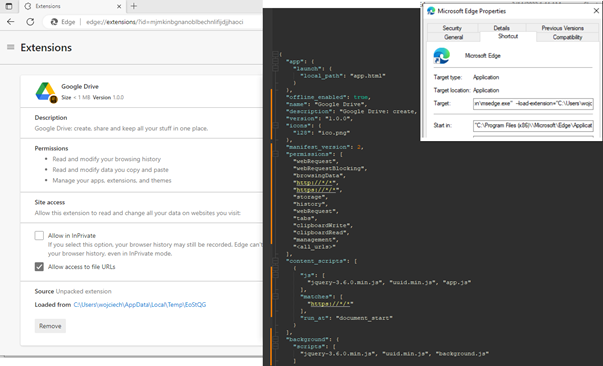

Mir ist immer noch nicht ganz klar, welche Addons man installieren muss, um sein System auf diese Art und Weise zu kompromittieren.

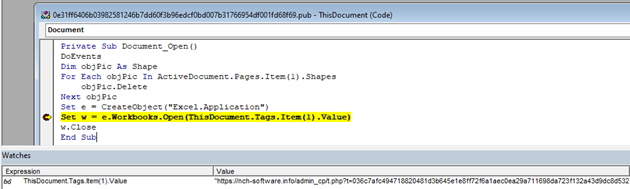

Die Rilide-Malware ist als legitime Google Drive-Erweiterung getarnt, also like this:

https://chrome.google.com/webstore/detail/save-to-google-drive/gmbmikajjgmnabiglmofipeabaddhgne

https://chrome.google.com/webstore/detail/docs-creator-google-drive/dehdfphabgkllffpepfmahleiphflgbm

Die Leute installieren sich das Addon freiwillig, da sie dem Original vertrauen u.a. auch wegen der diversen Schutzfunktionen:

Mit Drive ist der Zugriff auf Ihre Dateien verschlüsselt und sehr sicher. Für Sie freigegebene Dateien werden proaktiv gescannt und entfernt, falls es sich um Malware, Spam, Ransomware oder Phishing handelt. Und da Drive ein cloudnatives Tool ist, müssen Dateien nicht lokal gespeichert werden. So minimieren Sie das Sicherheitsrisiko für Ihre Geräte.

Zusätzliche Erweiterungen für Guuble Workspace (ehem. G-Suite):

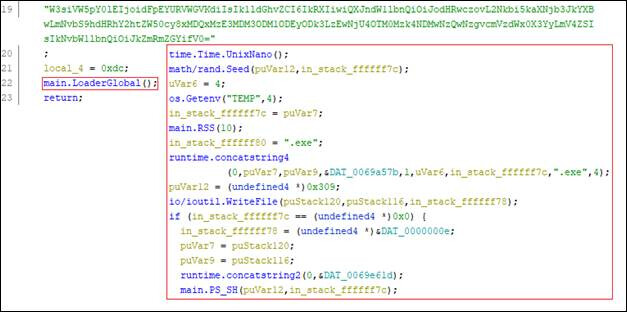

Es gibt ja auch noch die zweite Kampagne, die final zu einer Verseuchung mit Rilide führt…über die Guuble Ads Plattform und dem Aurora-Paket.

Hier mal die Hintergrundinformationen zu Aurora → https://blog.cyble.com/2023/01/18/aurora-a-stealer-using-shapeshifting-tactics/

Weitere Verteilungswege der Stealer / RATs liefen über C2-Server mit Domains, die alle vertrauenswürdige Marken / Produkte imitierten, z.B. Nvidia, Teamviewer oder halt auch NCH Software, die ja schon seit 1993 Toolboxen etc. anbieten, die einen guten Ruf haben!

In den beiden im Artikel erwähnten Kampagnen geht immer eine Infektion mit einer anderen Malware voraus. Rilide ist lediglich ein weiteres Tool, das der Angreifer nachträglich auf das Zielsystem lädt, um damit unentdeckt Kryptos zu sammeln. Ein Hacker arbeitet selten nur mit einem einzelnen Werkzeug. Die kommen immer im Rudel. ![]()

Ich sehe das wohl zu sehr aus meiner Anwendungsblase heraus. 3 Addons im Firefox Browser. Ads schon seit den Anfängen von Adblocker und Co nicht mehr gesehen, und das Langweiligste ist wohl, dass Maschinen nur das tun, was ich will.