Kommentare zu folgendem Beitrag: REvil: Ransomware-Group-Websites plötzlich offline

Die Ransomware-Group REvil ist offline gegangen. Bisher sind die Gründe dafür noch ungeklärt. Das gibt Raum für Spekulationen.

Kommentare zu folgendem Beitrag: REvil: Ransomware-Group-Websites plötzlich offline

Die Ransomware-Group REvil ist offline gegangen. Bisher sind die Gründe dafür noch ungeklärt. Das gibt Raum für Spekulationen.

Ein Ransomware-Angriff auf das Unternehmen Kaseya wurde REvil zugeschrieben, einer mutmaßlich in Russland ansässigen Hackergruppe, die bereits mit mehreren anderen großen Sicherheitsverletzungen in Verbindung gebracht wurde.

Der Angriff auf Kaseya, der am 02.07.21 begann, traf eine Reihe von Unternehmen und Organisationen, darunter Schwedens größte Supermarktkette Coop und Schulen in Neuseeland. Um sich Zugang zu den Opfern zu verschaffen, nutzten die Hacker einen Fehler in der IT-Management-Software von Kaseya aus.

Im Juni erklärte das FBI, dass REvil hinter dem massiven Cyberangriff steckte, der den Betrieb von JBS, dem weltgrößten Fleischlieferanten, lahmlegte. Obwohl JBS nach eigenen Angaben in der Lage war, die Kontrolle über seine Computersysteme wiederzuerlangen, zahlte es ein Lösegeld in Höhe von 11 Millionen US-Dollar, um „alle unvorhergesehenen Probleme im Zusammenhang mit dem Angriff zu mildern und sicherzustellen, dass keine Daten exfiltriert wurden.“

Was ist REvil?

Der Name REvil ist eine Mischung aus „Ransomware“ und „evil“ (böse), sagt Satnam Narang, ein Staff Research Engineer bei der Sicherheitsfirma Tenable. Die Gruppe ist auch unter dem Namen Sodinokibi bekannt, und Sicherheitsforscher haben die Malware-Familie der Organisation, die Daten verschlüsselt oder verwürfelt, bereits REvil/Sodinokibi oder REvil.Sodinokibi genannt.

Sicherheitsforscher haben die Schöpfer der REvil/Sodinokibi-Malware mit den Autoren der GandCrab-Ransomware in Verbindung gebracht, die erstmals 2018 bemerkt wurde. Hacker, die mit GandCrab in Verbindung stehen, hatten es auf Unternehmen im Gesundheitswesen abgesehen, darunter der Anbieter von Abrechnungen für medizinische Dienstleistungen Doctor’s Management Service.

Im Jahr 2019 erklärten die Mitglieder dieser GandCrab, dass sie sich zurückziehen würden und prahlten damit, nach nur einem Jahr 2 Milliarden US-Dollar an Lösegeldzahlungen gesammelt zu haben. Ein Jahr später gab das Innenministerium von Weißrussland bekannt, dass es einen Hacker mit Verbindungen zu GandCrab verhaftet habe.

Tony Cook, Ransomware-Verhandlungsführer und Leiter der Abteilung für Bedrohungsanalysen bei GuidePoint Security, sagte, dass REvil von GandCrab inspiriert zu sein scheint, da die beiden Gruppen ähnliche Tools und Hacking-Techniken verwenden. Allerdings ist es bei der Vielzahl ähnlicher Ransomware-Gruppen schwer zu bestimmen, welche Hackergruppe für bestimmte Angriffe verantwortlich ist.

Narang merkte an, dass die GandCrab-Gruppe in ihren letzten Tagen gezielt Managed Service Provider angriff, die IT-Systeme im Auftrag anderer Unternehmen betreiben. Dies lässt die Vermutung zu, dass ehemalige GandCrab-Mitglieder jetzt bei REvil sind.

Was macht REvil?

REvil agiert als ein Unternehmen, das Hacking-Technologie und andere Tools an Drittanbieter verkauft. REvil-Mitglieder haben im Dark Web, einem Teil des Internets, den Suchmaschinen wie Google nicht aufspüren, eine Online-Infrastruktur für andere Hacker geschaffen, um gestohlene Dokumente zu veröffentlichen und Ransomware-Zahlungen von Opfern zu kassieren, so Narang. Als Gegenleistung für die Nutzung der Dienste und Malware von REvil nimmt REvil, wie ähnliche Gruppen, einen Anteil von etwa 20 % aller Ransomware-Zahlungen, während die angeschlossenen Hacker die anderen 80 % behalten, fügte er hinzu.

Andere Hackergruppen, die ähnliche Ransomware-as-a-Service anbieten, sind Conti und Ryuk, so Narang.

Was will REvil?

Im Gegensatz zu nationalstaatlichen Hackern ist REvil rein finanziell motiviert, sagte Jack Cable, ein Sicherheitsarchitekt bei der Cybersecurity-Beratungsfirma Krebs Stamos Group.

Cable kontaktierte REvil über das Dark Web, um zu erfahren, ob die Gruppe ihm einen so genannten universellen Entschlüsselungsschlüssel verkaufen würde, der infizierte Computer entsperren und entschlüsseln würde. Er war überrascht, als die Gruppe ihm das Tool für 50 Millionen Dollar anstelle des ursprünglich geforderten Preises von 70 Millionen Dollar anbot, was ihn zu der Spekulation veranlasste, dass sie möglicherweise Probleme hat, Zahlungen zu erhalten.

Cable war auch überrascht, dass REvil bereit zu sein schien, Bitcoin als Zahlung zu akzeptieren, anstatt der Kryptowährung Monero, die als schwieriger zu verfolgen gilt.

Hacking-Gruppen, die finanziell motiviert sind, sagte er, können gefährlicher sein als nationalstaatliche Hacking-Gruppen, weil sie eher bereit sind, „Krankenhäuser stillzulegen“. Nationale Hackergruppen arbeiten nach „ungeschriebenen Regeln und Normen“, die typischerweise bedeuten, dass sie technische Hacks vermeiden, die Menschen töten könnten, wie das Herunterfahren eines Krankenhauses, erklärte er.

Was hat REvil noch gehackt?

Neben Kaseya und JBS wurde REvil mit hochkarätigen Ransomware-Angriffen in Verbindung gebracht, unter anderem gegen Quanta, ein taiwanesisches Unternehmen, das Rechenzentrumsausrüstung an Apple verkauft. REvil behauptete, dass es in der Lage war, sensible Daten von Apple zu stehlen, wie z. B. Computerdesigns, und forderte ein Lösegeld von 50 Millionen Dollar. Doch wie die Tech-Publikation MacRumors im April berichtete, hat REvil „auf mysteriöse Weise alle Hinweise auf den Erpressungsversuch aus seinem Dark-Web-Blog entfernt.“ Es ist unklar, ob Apple oder Quanta das Lösegeld bezahlt haben.

REvil nahm auch für sich in Anspruch, die New Yorker Anwaltskanzlei Grubman, Shire, Meiselas & Sacks gehackt zu haben und behauptete, an Dokumente über den ehemaligen Präsidenten Donald Trump gelangt zu sein. Einige Sicherheitsforscher vermuteten jedoch, dass die Gruppe bluffte, und die Trump-Administration stufte REvil als terroristische Gruppe ein.

https://tarnkappe.info/forum/t/warum-revil-ransomware-group-down-ging-eine-vermutung/8677

https://www.youtube.com/embed/kV3ccTmJl4Y

07.09.2021

Die Server der Ransomware REvil sind auf mysteriöse Weise wieder online

Die Dark-Web-Server für die REvil-Ransomware-Operation sind nach fast zweimonatiger Abwesenheit plötzlich wieder eingeschaltet worden. Es ist unklar, ob dies die Rückkehr der Ransomware-Bande markiert oder ob die Server von den Strafverfolgungsbehörden eingeschaltet wurden.

Am 2. Juli nutzte die REvil-Ransomware-Bande, auch bekannt als Sodinokibi, eine Zero-Day-Schwachstelle in der Fernverwaltungssoftware Kaseya VSA, um etwa 60 Managed-Service-Provider (MSPs) und über 1.500 ihrer Geschäftskunden zu verschlüsseln.

REvil verlangte dann von den MSPs 5 Millionen Dollar für einen Entschlüsseler oder 44.999 Dollar für jede verschlüsselte Nebenstelle in den einzelnen Unternehmen.

11.09.2021

REvil Ransomware ist wieder im vollen Angriffsmodus und lässt Daten durchsickern!!

Die REvil-Ransomware-Bande ist vollständig zurückgekehrt und greift wieder neue Opfer an und veröffentlicht gestohlene Dateien auf einer Datenleckseite.

Seit 2019 führt die REvil-Ransomware-Bande, auch bekannt als Sodinokibi, weltweit Angriffe auf Unternehmen durch, bei denen sie Lösegelder in Millionenhöhe fordern, um einen Entschlüsselungsschlüssel zu erhalten und die Weitergabe der gestohlenen Dateien zu verhindern.

Während ihrer Tätigkeit war die Bande an zahlreichen Angriffen auf bekannte Unternehmen beteiligt, darunter JBS, Coop, Travelex, GSMLaw, Kenneth Cole, Grupo Fleury und andere.

Das Verschwinden von REvil:

REvil schaltete seine Infrastruktur ab und verschwand nach seinem bisher größten Streich - einem massiven Angriff am 2. Juli, bei dem 60 Anbieter von verwalteten Diensten und über 1.500 Unternehmen durch eine Zero-Day-Schwachstelle in der Fernverwaltungsplattform Kaseya VSA verschlüsselt wurden.

REvil forderte daraufhin 50 Millionen Dollar für einen universellen Entschlüsseler für alle Kaseya-Opfer, 5 Millionen Dollar für die Entschlüsselung eines MSP und 44.999 Dollar Lösegeld für individuelle Dateiverschlüsselungserweiterungen in den betroffenen Unternehmen.

Dieser Angriff hatte weltweit so weitreichende Folgen, dass er die volle Aufmerksamkeit der internationalen Strafverfolgungsbehörden auf die Gruppe lenkte.

Vermutlich unter dem Druck und der Sorge, festgenommen zu werden, stellte die REvil-Bande am 13. Juli 2021 plötzlich ihre Tätigkeit ein und ließ viele Opfer im Stich, die keine Möglichkeit hatten, ihre Dateien zu entschlüsseln.

Das letzte, was wir von REvil hörten, war, dass Kaseya einen universellen Entschlüsseler erhielt, mit dem die Opfer ihre Dateien kostenlos entschlüsseln konnten. Es ist unklar, wie Kaseya den Entschlüsseler erhalten hat, aber es hieß, er stamme von einer „vertrauenswürdigen dritten Partei“.

REvil kehrt mit neuen Angriffen zurück:

Nach der Schließung des Systems gingen Forscher und Strafverfolgungsbehörden davon aus, dass REvil irgendwann als neue Ransomware-Operation wieder auftauchen würde.

Zu unserer großen Überraschung wurde die REvil-Ransomware-Bande jedoch diese Woche unter demselben Namen wieder zum Leben erweckt.

Am 7. September, fast zwei Monate nach ihrem Verschwinden, wurden die Tor-Zahlungs-/Verhandlungs- und Datenleck-Seiten plötzlich wieder aktiviert und waren zugänglich. Einen Tag später war es wieder möglich, sich auf der Tor-Bezahlseite einzuloggen und mit der Ransomware-Bande zu verhandeln.

Bei allen früheren Opfern wurden die Timer zurückgesetzt, und es schien, dass ihre Lösegeldforderungen so blieben, wie sie waren, als die Ransomware-Bande im Juli aufhörte.

Es gab jedoch keine Beweise für neue Angriffe bis zum 9. September, als jemand ein neues REvil-Ransomware-Muster, das am 4. September zusammengestellt wurde, auf VirusTotal hochlud.

Heute haben wir einen weiteren Beweis für ihre erneuten Angriffe gesehen, da die Ransomware-Bande Screenshots von gestohlenen Daten eines neuen Opfers auf ihrer Datenleck-Website veröffentlicht hat.

Neuer REvil-Vertreter taucht auf

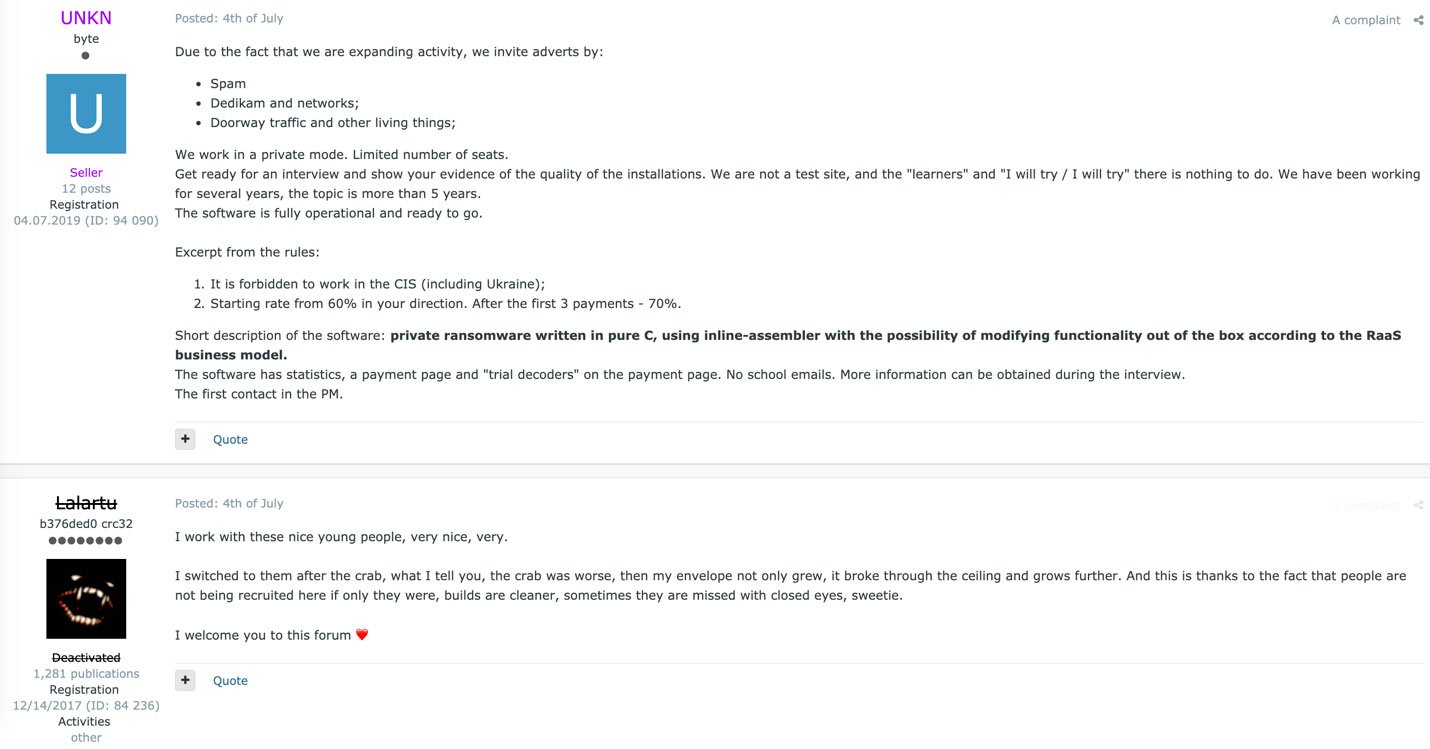

In der Vergangenheit war der öffentliche Repräsentant von REvil ein Bedrohungsakteur mit dem Namen „Unknown“ oder „UNKN“, der häufig in Hackerforen gepostet hat, um neue Mitglieder zu rekrutieren oder Neuigkeiten über die Ransomware-Operation zu veröffentlichen.

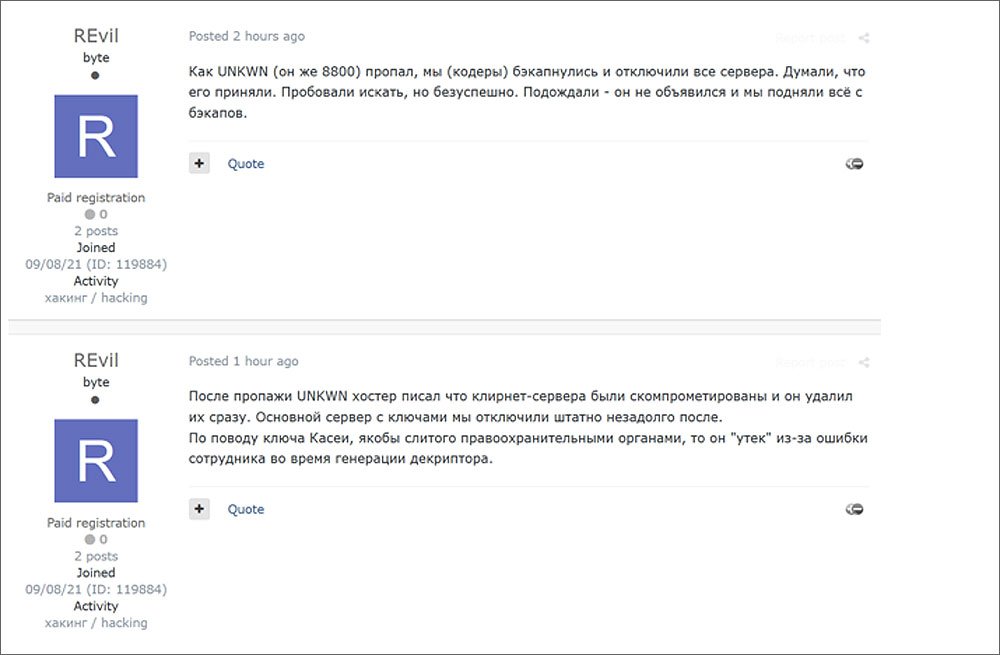

Am 9. September, nach der Rückkehr der Ransomware-Operation, begann ein neuer Vertreter mit dem Namen „REvil“ in Hackerforen zu posten und behauptete, dass die Bande kurzzeitig stillgelegt wurde, nachdem Unknown verhaftet wurde und die Server kompromittiert wurden.

Die Übersetzung dieser Beiträge ist unten zu lesen:

"Als Unknown (alias 8800) verschwand, haben wir (die Coder) alle Server gesichert und abgeschaltet. Wir dachten, dass er verhaftet wurde. Wir haben versucht, ihn zu suchen, aber ohne Erfolg. Wir warteten - er tauchte nicht auf und wir stellten alles von den Backups wieder her.

Nachdem UNKWN verschwunden war, teilte uns der Hoster mit, dass die Clearnet-Server kompromittiert waren und sie sofort gelöscht wurden. Wir haben den Hauptserver mit den Schlüsseln gleich danach abgeschaltet.

Der Kaseya-Entschlüsseler, der angeblich von den Strafverfolgungsbehörden weitergegeben wurde, wurde in Wirklichkeit von einem unserer Mitarbeiter während der Erstellung des Entschlüsselers weitergegeben. - Das Böse

Diesen Behauptungen zufolge wurde der universelle Kaseya-Entschlüsseler von den Strafverfolgungsbehörden beschafft, nachdem diese sich Zugang zu einigen Servern von REvil verschafft hatten.

BleepingComputer hat jedoch von zahlreichen Quellen erfahren, dass das Verschwinden von REvil die Strafverfolgungsbehörden ebenso überrascht hat wie alle anderen.

Ein Chat zwischen einem mutmaßlichen Sicherheitsforscher und REvil zeichnet ein anderes Bild: Ein REvil-Betreiber behauptet, sie hätten einfach eine Pause eingelegt.