Predator-Spionagesoftware nistet sich in iOS SpringBoard ein, um Mikrofon- und Kameraaktivitäten zu verbergen!

Die Predator-Spionagesoftware von Intellexa kann iOS-Aufnahmeindikatoren verbergen und gleichzeitig heimlich Kamera- und Mikrofonbilder an ihre Bediener streamen.

Die Malware nutzt keine iOS-Schwachstelle aus, sondern verwendet zuvor erlangten Zugriff auf Kernel-Ebene, um Systemindikatoren zu kapern, die andernfalls ihre Überwachungsoperation aufdecken würden. Apple hat in iOS 14 Aufnahmeindikatoren in der Statusleiste eingeführt, um die Benutzer darauf hinzuweisen, wenn die Kamera oder das Mikrofon verwendet wird. Dazu wird jeweils ein grüner bzw. ein orangefarbener Punkt angezeigt.

Das von den USA sanktionierte Überwachungsunternehmen Intellexa entwickelte die kommerzielle Spyware Predator und verbreitete sie in Angriffen, die Zero-Day-Schwachstellen von Apple und Chrome ausnutzten und über Infektionsmechanismen mit 0 Klicks erfolgten .

Während seine Fähigkeit, Aktivitätsanzeigen von Kamera und Mikrofon zu unterdrücken, bekannt ist, war unklar, wie der Mechanismus genau funktionierte.

Wie Predator Aufnahmen verbirgt

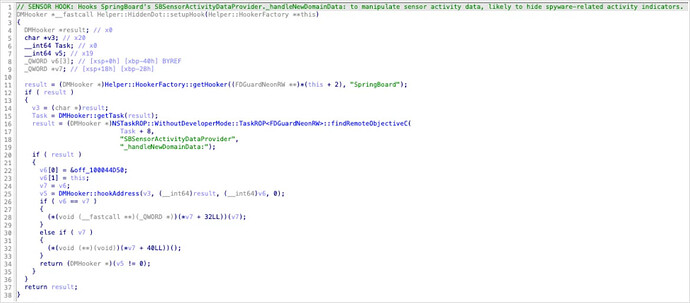

Forscher des Mobile-Device-Management-Unternehmens Jamf analysierten Predator-Samples und dokumentierten den Prozess des Verbergens der datenschutzrelevanten Indikatoren. Laut Jamf blendet Predator unter iOS 14 alle Aufnahmeindikatoren aus, indem es eine einzige Hook-Funktion („HiddenDot::setupHook()“) innerhalb von SpringBoard verwendet, die immer dann aufgerufen wird, wenn sich die Sensoraktivität ändert (bei Aktivierung der Kamera oder des Mikrofons). Durch das Abfangen der Daten verhindert Predator, dass Aktualisierungen der Sensoraktivität jemals die Benutzeroberfläche erreichen, sodass der grüne oder rote Punkt niemals aufleuchtet.

„Die Zielmethode _handleNewDomainData: wird von iOS immer dann aufgerufen, wenn sich die Sensoraktivität ändert – z. B. wenn die Kamera eingeschaltet oder das Mikrofon aktiviert wird“, erklären die Forscher von Jamf.

„Durch die Nutzung dieser einen Methode fängt Predator ALLE Statusaktualisierungen der Sensoren ab, bevor sie das Anzeigesystem erreichen.“

Der Hook funktioniert, indem er das für Sensoraktualisierungen zuständige Objekt (SBSensorActivityDataProvider in SpringBoard) auf Null setzt. In Objective-C werden Aufrufe eines Null-Objekts stillschweigend ignoriert, sodass SpringBoard die Kamera- oder Mikrofonaktivierung nie verarbeitet und keine Anzeige erscheint.

Da „SBSensorActivityDataProvider“ die gesamte Sensoraktivität aggregiert, deaktiviert dieser einzelne Hook sowohl die Kamera- als auch die Mikrofonanzeige.

Die Forscher fanden außerdem „toten Code“, der versuchte, sich direkt in den „SBRecordingIndicatorManager“ einzuklinken. Dieser Code wird jedoch nicht ausgeführt und stellt wahrscheinlich einen früheren Entwicklungspfad dar, der zugunsten des besseren Ansatzes, Sensordaten vorgelagert abzufangen, verworfen wurde.

Bei VoIP-Aufnahmen, die Predator ebenfalls unterstützt, fehlt dem zuständigen Modul ein Mechanismus zur Unterdrückung von Indikatoren, weshalb es zur Tarnung auf die HiddenDot-Funktion angewiesen ist.

Jamf erklärt weiter, dass der Kamerazugriff über ein separates Modul ermöglicht wird, das interne Kamerafunktionen mithilfe von ARM64-Befehlsmustervergleich und Pointer Authentication Code (PAC)-Umleitung findet, um die Kameraberechtigungsprüfungen zu umgehen.

Da keine Indikatoren in der Statusleiste aufleuchten, bleibt die Spyware-Aktivität für den normalen Benutzer völlig verborgen.

Jamf weist darauf hin, dass die technische Analyse die Anzeichen der bösartigen Prozesse offenbart, wie etwa unerwartete Speicherzuordnungen oder Ausnahmeports in SpringBoard und mediaserverd, auf Haltepunkten basierende Hooks und Audiodateien, die von mediaserverd in ungewöhnliche Pfade geschrieben werden.