Passwortmanager kommen in der Diskussion meiner Lieblingsthemen irgendwo direkt nach Antivirenprogrammen. Zwar werden sie nicht so oft als Schlangenöl bezeichnet oder mit einem lapidaren „ich nutze Brain Exe“ abgetan. Von der Leidenschaft gibt es hier jedoch ähnliche Themen wie z.B. „wer Passwörter in der Cloud speichert, dem kann nicht mehr geholfen werden“ oder „an meine Haut lasse ich nur Wasser und Keepass“. Das ist manchmal recht unterhaltsames Gebashe, oftmals aber auch leider nicht sonderlich hilfreich bzw. konstruktiv.

Und so habe ich mir eben vorgenommen, die aktuelle Entwicklung einmal wieder anzusehen und ein paar Passwortmanager nach meinen (doppelt unterstrichen) Kriterien abzuklopfen. Dabei sind mir folgende Aspekte wichtig, wobei die Reihenfolge erst einmal beliebig und nicht nach Wichtigkeit sortiert ist:

1. Open Source

Oft lese ich Fragen über die Seriosität eines Anbieters oder wie man sicher gehen kann, dass ein Anbieter nicht dies oder das mit den ihm anvertrauten Daten anstellt. Und ja, hier hilft nur eine Community, die eben überprüfen kann, was mit den Daten letztlich passiert. Insofern ist mir das Thema wichtig, aber ich betrachte es aus diversen Gründen auch nicht als Ausschlusskriterium. Denn ich weiß eben, dass eine erfolgreiche Software auf verschiedene Arten hergestellt werden kann (und teilweise muss).

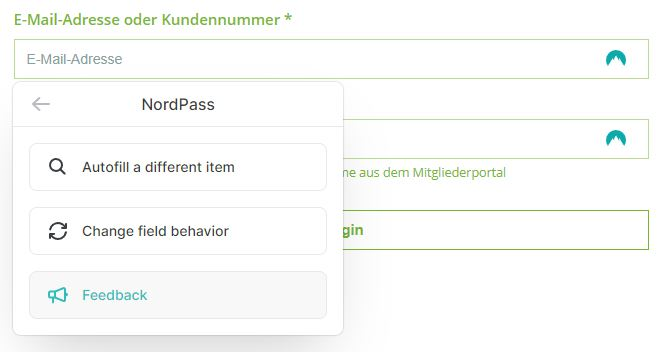

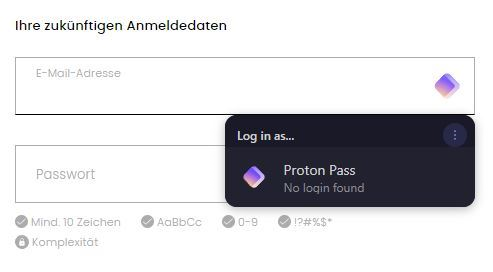

2. Autofill

Das automatische Ausfüllen der Felder Benutzername und Passwort ist das Komfortfeature für mich schlechthin. Und hier kann man als Hersteller so einiges falsch machen. Das fängt mit so vermeintlich einfachen Dingen an, wie dem Erkennen der Domäne. Ich erinnere mich da an Diskussionen mit eingebetteten iFrames fremder Domänen, deren Login-Felder dennoch vom Passwortmanager eifrig ausgefüllt wurden. Oder Felder, die der Passwortmanager gar nicht erkennt. Oder nur teilweise. Und dann müssen natürlich auch verschiedene Plattformen ähnlich gut unterstützt werden. Will man die eigenen Passwörter schließlich mindestens auf einem Computer und einem Smartphone nutzen.

3. MFA

Dient der Passwortmanager neben den Login-Daten noch als Authenticator, ist die nächste Kontroverse vorprogrammiert. Einerseits ist es bequem, andererseits kann es ja auch nicht Sinn der Sache Zwei-Faktoren-Authentifizierung sein, wenn beide Faktoren auf dem selben Endgerät in der selben Anwendung sind. Das fühlt sich ja schon merkwürdig an.

4. Stabilität der Anwendungen

Man liest erstaunlich oft, dass ein Passwortmanager gar nicht erst lädt. Oder dass er ständig abstürzt. Das ist bei jeder Software ärgerlich. Bei sicherheitsrelevanter Software mache ich mir aber gleich auch noch Gedanken, was sonst noch so wackelig implementiert wurde. Meist sinkt mein Vertrauen in die Software mit jedem Bug.

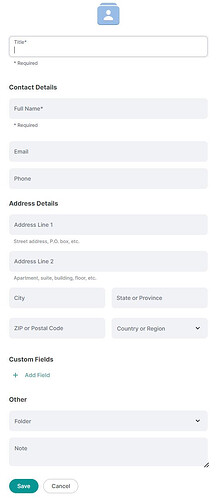

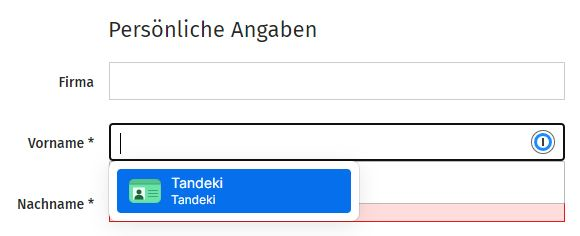

5. Formulare ausfüllen

Das korrekte Ausfüllen von Formularfeldern gehört zwar nicht zu den Kernaufgaben eines Passwortmanagers. Aber es ist ein praktischer Nebeneffekt, wenn Programme nicht nur die Login-Felder richtig identifizieren, sondern auch gleich beim Ausfüllen der restlichen Felder mithelfen. Zudem speichern Passwortmanager beim Login oft nicht nur die Login-Daten, sondern alles, was darüber hinaus angegeben wurde. Und das ist wiederum im Rahmen der Hoheit über die eigenen Daten ein durchaus wichtiges Sicherheitsfeature.

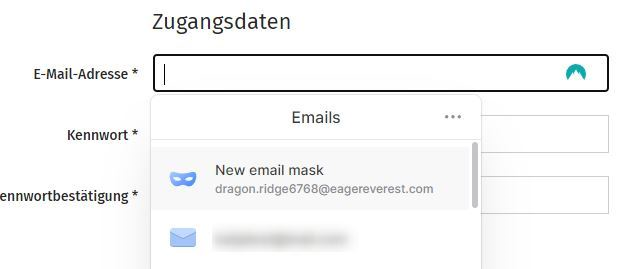

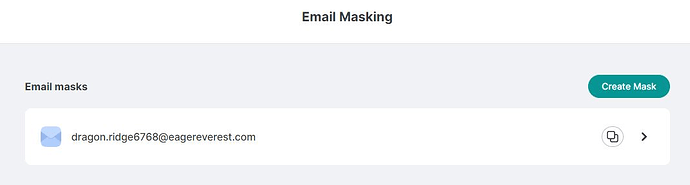

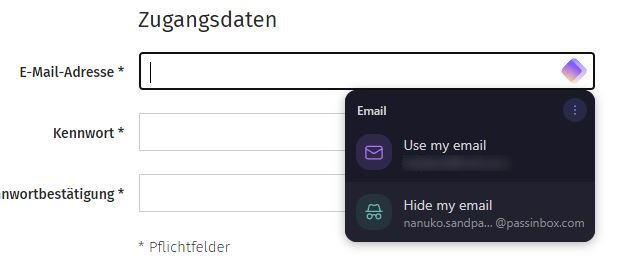

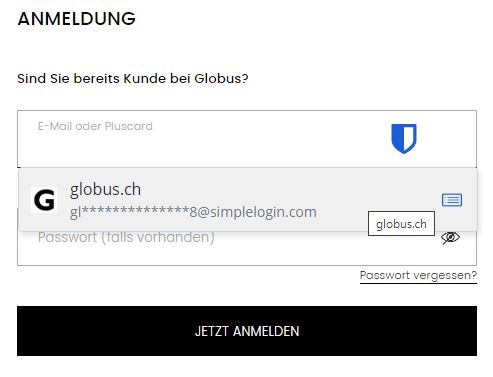

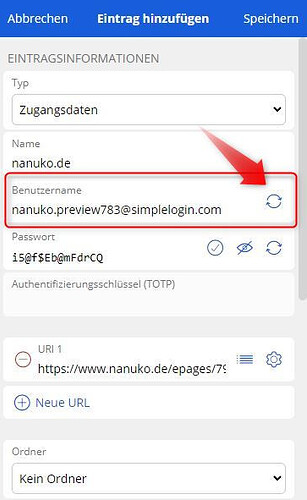

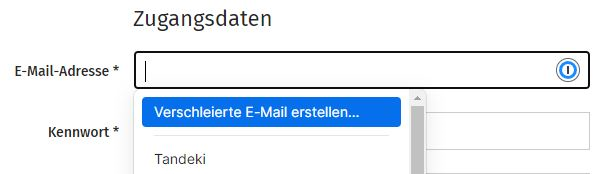

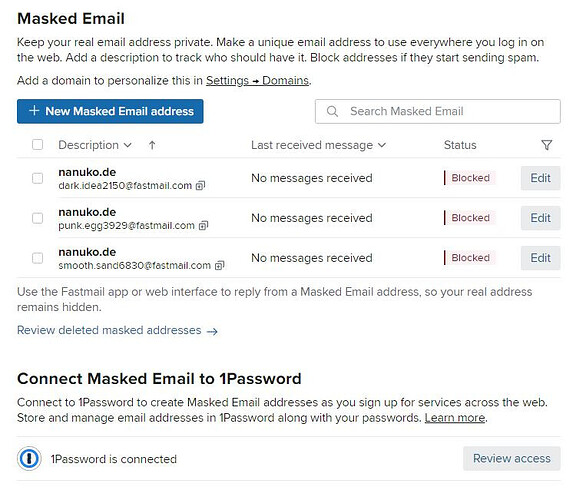

6. E-Mail-Aliase

Nicht zuletzt der kürzliche Leak von unfassbar vielen Hacks hat gezeigt, dass man auch die eigene E-Mail-Adresse schützen sollte. Hilfreich sind dafür Tools in Passwortmanagern, die für jeden Login nicht nur ein individuelles Passwort, sondern gleich auch einen einzigartigen E-Mail-Alias anlegen lassen. Und egal wie viele man anlegt, die Nachricht wird meist an die „richtige“ E-Mail-Adresse weitergeleitet, um eben diese nicht zu verbrennen. Und dieses Feature hält in immer mehr Passwortmanagern Einzug.

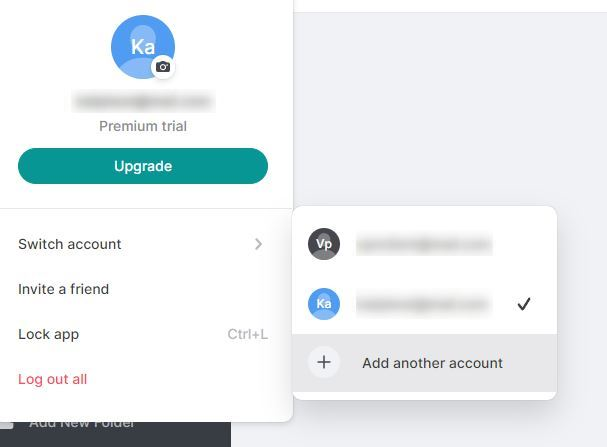

7. Für Familien nutzbar?

Wir kennen das, meist ist einer in der Familie der „freiwillige“ Admin für alle anderen. Und da ist es eben hilfreich, wenn man diese Hackordnung auch in einem solchen Tool verankert. Wie und wie gut das jeweils gemacht wurde, ist oft schwer zu ermitteln. Ich lese oft nur, 1Password sei das Beste für Familien. Aus eigener Erfahrung gehört das ebenso zu nachgeplapperten Marketingweisheiten, wie „Airpods Pro“ sollte man nicht mit Android nutzen und Autos müssen von Matchbox sein.

8. Support

Wenn es um die Sicherheit sensitiver Daten geht, braucht man im Ernstfall schnell kompetente Hilfe. Die Firmen wissen das und werben oft mit Support rund um die Uhr. Deshalb schaue ich bei Passwortmanagern immer danach, wie leicht es mir persönlich fällt, Hilfe zu bekommen. Meist geht es mir dabei um Fragen wie den Zugriff auf meine Daten, die Verwendung bestimmter Apps oder Fehler beim Autofill.

9. Preis

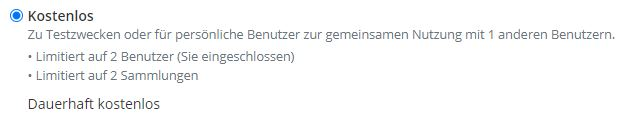

So viele Passwortmanager es auch am Markt gibt, die Preise sind ebenso divers und reichen von kostenlos, über kostenlos mit Feature-Einschränkungen, bis hin zu Kosten von zirka 100,- Euro pro Jahr bei sogenannten Familien-Abos. Und für gute Software gebe ich gerne auch Geld aus. Nur sollte der Preis gerade bei den beliebten Abos schon verhältnismäßig bzw. vernünftig sein. Also das Preis-/Leistungsverhältnis sollte stimmen.

10. Alleinstellungsmerkmal

Und zu guter Letzt schaue ich mir Passwortmanager auch dahingehend an, ob sie ein Alleinstellungsmerkmal haben. Also vielleicht etwas, mit dem einen die Produktmanager vom Hocker hauen wollen. Und ob es mich vom Hocker gehauen hat, das überprüfe ich dann erst einmal.

Aber bevor ich mit dem ersten Kandidaten anfange, zwei Fragen in die Runde:

Falls ihr einen Passwortmanager nutzt, welchen nutzt ihr denn und warum?

Was ist euch sonst noch im Zusammenhang mit Passwortmanagern wichtig?