Das neue Linux-Botnetz SSHStalker nutzt altmodisches IRC für die C2-Kommunikation!

Ein neu dokumentiertes Linux-Botnetz namens SSHStalker nutzt das IRC-Kommunikationsprotokoll (Internet Relay Chat) für Command-and-Control-Operationen (C2).

Das Protokoll wurde 1988 erfunden und erreichte seinen Höhepunkt in den 1990er Jahren; es entwickelte sich zur wichtigsten textbasierten Instant-Messaging-Lösung für Gruppen- und Einzelkommunikation.

In technischen Kreisen wird es nach wie vor für seine einfache Implementierung, Interoperabilität, geringen Bandbreitenanforderungen und den Verzicht auf eine grafische Benutzeroberfläche geschätzt.

Das SSHStalker-Botnetz setzt auf klassische IRC-Mechanismen wie mehrere C-basierte Bots und Multi-Server-/Kanal-Redundanz anstelle moderner C2-Frameworks und priorisiert dabei Ausfallsicherheit, Skalierbarkeit und niedrige Kosten gegenüber Tarnung und technischer Neuartigkeit.

Nach Angaben von Forschern des Threat-Intelligence-Unternehmens Flare erstreckt sich dieser Ansatz auch auf andere Merkmale der Arbeitsweise von SSHStalker, wie die Verwendung von unkontrollierten SSH-Scans, einminütigen Cronjobs und einem großen Archiv von 15 Jahre alten CVEs.

„Was wir tatsächlich vorfanden, war ein lautes, zusammengewürfeltes Botnetz, das altbekannte IRC-Steuerung, das Kompilieren von Binärdateien auf Hosts, massenhafte SSH-Kompromittierung und Cron-basierte Persistenz kombiniert. Mit anderen Worten: eine auf Skalierbarkeit ausgerichtete Operation, bei der Zuverlässigkeit Vorrang vor Heimlichkeit hat“, sagt Flare.

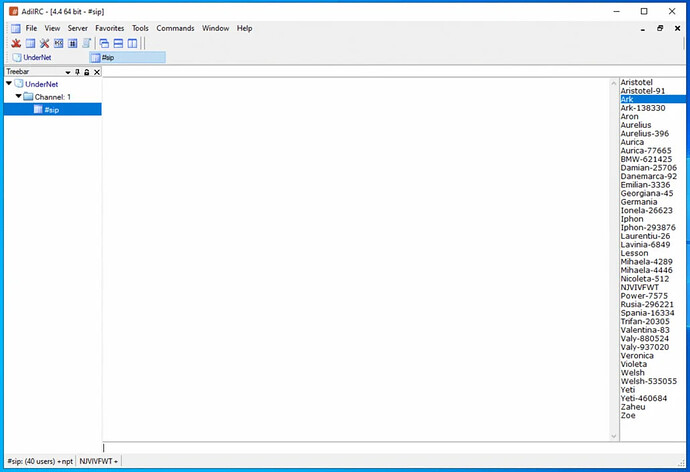

Ein Screenshot aus dem IRC-Kanal „infizierte Maschinen“

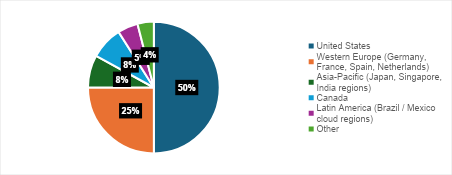

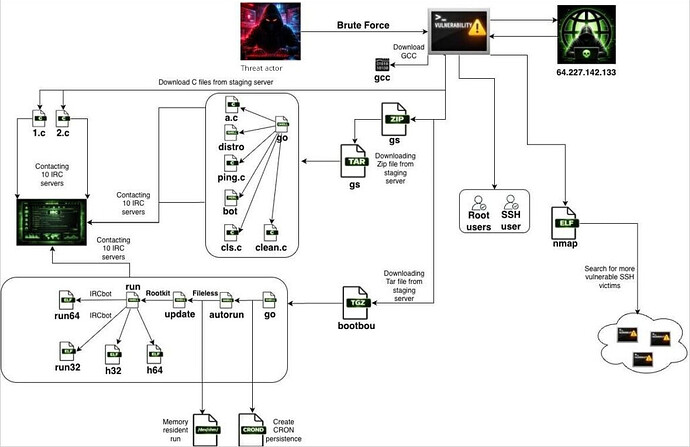

SSHStalker erlangt den ersten Zugriff durch automatisiertes SSH-Scannen und Brute-Force-Angriffe mithilfe einer Go-Binärdatei, die sich als das beliebte Open-Source-Netzwerkerkennungsprogramm nmap ausgibt. Kompromittierte Hosts werden dann verwendet, um nach weiteren SSH-Zielen zu suchen, was einem wurmartigen Ausbreitungsmechanismus für das Botnetz ähnelt. Flare hat eine Datei mit Ergebnissen von fast 7.000 Bot-Scans gefunden , die alle aus dem Januar stammen und sich hauptsächlich auf Cloud-Hosting-Anbieter in der Oracle Cloud-Infrastruktur konzentrieren.

Sobald SSHStalker einen Host infiziert hat, lädt es das GCC-Tool herunter, um Payloads auf dem Opfergerät zu kompilieren und so eine bessere Portabilität und Verschleierung zu ermöglichen. Bei den ersten Payloads handelt es sich um C-basierte IRC-Bots mit fest codierten C2-Servern und -Kanälen, die das neue Opfer in die IRC-Infrastruktur des Botnetzes einbinden. Anschließend lädt die Malware Archive mit den Namen GS und bootbou herunter , die Bot-Varianten für die Orchestrierung und Ausführungssequenzierung enthalten. Die Persistenz wird durch Cronjobs erreicht, die alle 60 Sekunden ausgeführt werden und einen Watchdog-ähnlichen Aktualisierungsmechanismus aufrufen, der prüft, ob der Haupt-Bot-Prozess läuft, und ihn neu startet, falls er beendet wird.

Das Botnetz enthält außerdem Exploits für 16 CVEs, die Linux-Kernel-Versionen aus den Jahren 2009–2010 betreffen. Diese werden genutzt, um die Berechtigungen zu erweitern, nachdem ein vorheriger Brute-Force-Angriff einem Benutzer mit geringen Berechtigungen Zugriff verschafft hat.

Bezüglich der Monetarisierung stellte Flare fest, dass das Botnetz AWS-Schlüssel sammelt und Websites scannt. Es umfasst auch Kryptomining-Kits wie den leistungsstarken Ethereum-Miner PhoenixMiner.

Auch DDoS-Angriffe (Distributed Denial-of-Service) sind möglich, obwohl die Forscher bisher keine derartigen Angriffe beobachtet haben. Tatsächlich verbinden sich die Bots von SSHStalker aktuell lediglich mit dem C2-Server und verharren dann im Leerlauf, was darauf hindeutet, dass sie vorerst Tests durchführen oder Zugriffe horten.

Flare hat SSHStalker keiner bestimmten Bedrohungsgruppe zugeordnet, stellte jedoch Ähnlichkeiten mit dem Botnetz-Ökosystem Outlaw/Maxlas und verschiedenen rumänischen Indikatoren fest.

Das Unternehmen für Bedrohungsanalysen empfiehlt, Überwachungslösungen für die Installation und Ausführung von Compilern auf Produktionsservern einzusetzen und Warnungen für ausgehende Verbindungen im IRC-Stil zu erhalten. Cronjobs mit kurzen Ausführungszyklen von ungewöhnlichen Pfaden sind ebenfalls deutliche Warnsignale.

Zu den empfohlenen Maßnahmen zur Risikominderung gehören die Deaktivierung der SSH-Passwortauthentifizierung, das Entfernen von Compilern aus Produktionsabbildern, die Erzwingung von ausgehender Filterung und die Einschränkung der Ausführung von ‚/dev/shm‘.