ICANN veröffentlicht DNS-Blockierungsbericht

Die Internet Corporation for Assigned Names and Numbers (ICANN) ist eine gemeinnützige Organisation, die die Namens- und Nummernräume des Internets (Domains und DNS/IP-Adressen) verwaltet und so zu einem stabilen Internet beiträgt. In einem kürzlich veröffentlichten Bericht bietet die ICANN einen umfassenden Überblick über das Domain Name System (DNS) und die Auswirkungen seines Gegenstücks: der DNS-Blockierung.

Ein umfassendes Verständnis der möglichen Auswirkungen von DNS-Sperren, ist Voraussetzung für die Schadensbegrenzung.

„Ziel dieses Berichts ist es, die Internet-Community und insbesondere politische Entscheidungsträger und Regierungsbeamte über die Auswirkungen und Konsequenzen der Verwendung von DNS-Blockierungen zur Kontrolle des Zugriffs auf Ressourcen im Internet zu informieren“, heißt es in dem Bericht.

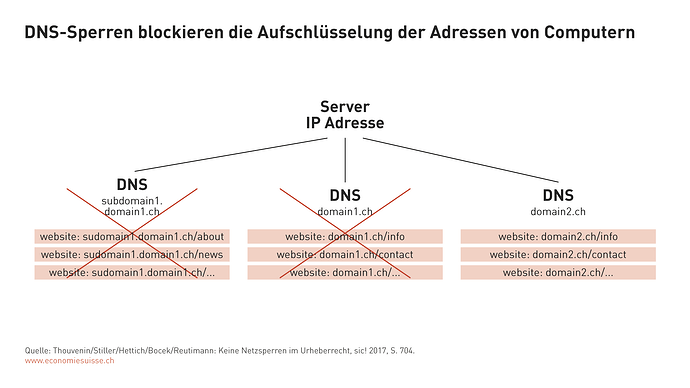

DNS-Sperren können schwerwiegende Folgen haben. Eine Sperre kann Nutzer außerhalb der Zuständigkeit der sperrenden Partei betreffen. Nutzer wissen möglicherweise nicht, dass eine Sperre besteht, und interpretieren sie als Website-Ausfall oder anderen Fehler. Dies kann zu potenziell unsicherem Verhalten führen, um den Fehler zu beheben. Eine Sperre kann Domänen betreffen, die Dienste für andere Domänen bereitstellen, und so Kollateralschäden verursachen, die über den beabsichtigten Umfang der Sperre hinausgehen.

Motivation und Erwartung seitens ICANN

ICANN nimmt keine Stellung dazu, ob DNS-Sperren gut oder schlecht sind oder ob konkrete Gründe für eine Sperrung den Ausschlag geben. Ob sie durch lokale Gesetze gestützt, moralisch gerechtfertigt oder von Regierungen ausschließlich zu Zensurzwecken angeordnet werden – der Bericht konzentriert sich auf die technischen Aspekte der DNS-Sperre, die Folgen und Ratschläge zur Schadensbegrenzung.

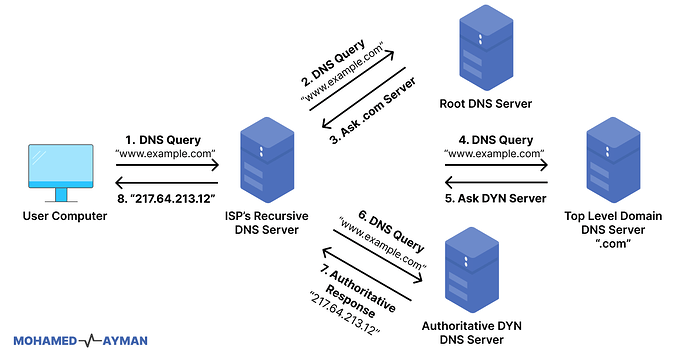

Der Bericht definiert die DNS-Blockierung als einen Ansatz zur Regulierung oder Einschränkung des Zugriffs auf Informationen im Internet durch die Störung des normalen Prozesses der Beantwortung von DNS-Anfragen zu Domänennamen oder IP-Adressen.

Obwohl die DNS-Blockierung einfach umzusetzen ist, wirkt sie sich nur auf Benutzer des DNS aus, in dem die Blockierung implementiert ist, und hat keinen Einfluss auf die Existenz der Zielinhalte, die weiterhin auf alternative Weise zugänglich bleiben.

Diese Einschränkungen sollten gut verstanden werden, da sie dazu beitragen, festzustellen, ob die DNS-Sperre die genannten Ziele erreichen kann. Nach Abwägung der Vorteile und der Auswirkungen ist die DNS-Sperre möglicherweise gar nicht erforderlich.

„Es ist wichtig, dass jede Stelle, die DNS-Sperren vorschreibt oder implementiert, die Auswirkungen dieser Technologie versteht. Beispielsweise kann eine DNS-Sperre in einer Rechtsordnung die Zugänglichkeit von Inhalten in einer anderen Rechtsordnung beeinträchtigen. Die Justizbehörden sollten sich eine technisch fundierte Meinung zu DNS-Sperren bilden und verstehen, ob und inwieweit DNS-Sperren ihre Ziele erreichen und welche Auswirkungen sie auf Parteien außerhalb ihrer Rechtsordnung haben können“, heißt es in dem Bericht weiter.

Doch unabhängig von der Motivation sollten DNS-Sperrmaßnahmen jeglicher Art einen klar definierten Umfang haben.

„Während eine Gerichtsbarkeit die Sperrung eines Domänennamens für zulässig und wünschenswert hält, kann eine andere Gerichtsbarkeit die Sperrung dieser Domäne als Verstoß gegen Menschenrechte oder Bürgerrechte betrachten“, erklärt ICANN.

Der Bericht hebt rechtliche Schritte von Rechteinhabern gegen Quad9 und Cloudflare hervor. Während DNS-Blockierungen durch ISPs auf ein bestimmtes, klar definiertes lokales „Publikum“ abzielen, besteht bei DNS-Blockierungen bei öffentlichen Resolvern, die von einem globalen Publikum genutzt werden, die Gefahr einer Überblockierung in viel größerem Umfang.

Der ICANN-Bericht hebt Sicherheitsprobleme im Internet hervor, die durch DNS-Blockierungen verursacht oder verschärft werden. Beispielsweise können Weiterleitungen aufgrund von DNS-Blockierungen zu TLS-Fehlern im Browser führen, die normalerweise auf eine potenzielle Sicherheitsbedrohung hinweisen. Laut ICANN werden Nutzer durch übermäßige Nutzung effektiv dazu „trainiert“, Zertifikatsfehler zu ignorieren.

Im umfassenderen Kampf gegen globale Bedrohungsakteure verringert die Umgehung von DNS-Sperren die Sichtbarkeit sowohl von Verkehrsmustern als auch von Sicherheitsbedrohungen.

„DNS-Daten liefern Internetdienstanbietern (ISPs) ein wichtiges und genaues Bild sowohl der Verkehrsmuster als auch der Sicherheitsbedrohungen in ihren Netzwerken“, berichtet ICANN und fügt hinzu, dass DNS-Daten ISPs dabei helfen können, Denial-of-Service-Angriffe zu diagnostizieren und infizierte Hosts, kompromittierte Domänen und anfällige Kunden zu identifizieren.

Wenn Nutzer auf alternative DNS-Server umsteigen, kann es sein, dass einige Netzbetreiber, ISPs und Unternehmen Sicherheitsbedrohungen und bestimmte Netzwerkvorgänge schlechter bewältigen können. Greift ein Nutzer beispielsweise über eine verschlüsselte Verbindung mit DNS over HTTPS (DoH) oder DNS over TLS (DoT) auf den rekursiven Resolver eines Drittanbieters zu und ist mit Malware infiziert, kann sein ISP dies möglicherweise nicht erkennen und den infizierten Nutzer nicht benachrichtigen, da die DNS-Telemetriedaten vom ISP umgeleitet werden.

ICANN-Empfehlungen

Hier sind drei absolut zuverlässige Empfehlungen des Security and Stability Advisory Committee der ICANN aufgeführt:

Empfehlung 1: SSAC empfiehlt, dass sich alle Unternehmen, die DNS-Blockierungen implementieren oder vorschreiben, über die Auswirkungen dieser Technologie im Klaren sind.

Empfehlung 2: SSAC empfiehlt, dass DNS-Sperren, die von einer beliebigen Stelle – einer Regierung oder einer Organisation, die politische, rechtliche oder betriebliche Kontrolle über ein Netzwerk oder einen Dienst hat – implementiert werden, diesen Richtlinien folgen:

A. Das Unternehmen sollte feststellen, ob die DNS-Blockierung seine Ziele erfüllt.

B. Das Unternehmen sollte über klare Richtlinien verfügen, was und wie es blockiert, und über klar definierte Überprüfungs- und Entscheidungsprozesse verfügen, die das Risiko minimieren.

C. Das Unternehmen sollte die Richtlinie mithilfe einer Technik implementieren, die eine Überblockierung oder Kollateralschäden, die seine Benutzer betreffen könnten, minimiert.

D. Die Entität sollte keine Auswirkungen auf Netzwerke oder Benutzer außerhalb ihrer administrativen Kontrolle haben.

Empfehlung 3: SSAC empfiehlt den Betreibern rekursiver Server, erweiterte DNS-Fehlercodes zu verwenden (siehe Abschnitt 6.6 Erweiterter DNS-Fehler), um Endbenutzer und Troubleshooter darauf hinzuweisen, dass eine DNS-Blockierung stattfindet.

Hier der Link zum vollständigen ICANN-Bericht → https://itp.cdn.icann.org/en/files/security-and-stability-advisory-committee-ssac-reports/sac127-dns-blocking-revisited-16-05-2025-en.pdf