Globale Infostealer-Malware-Operation zielt auf Krypto-Benutzer und Gamer ab!

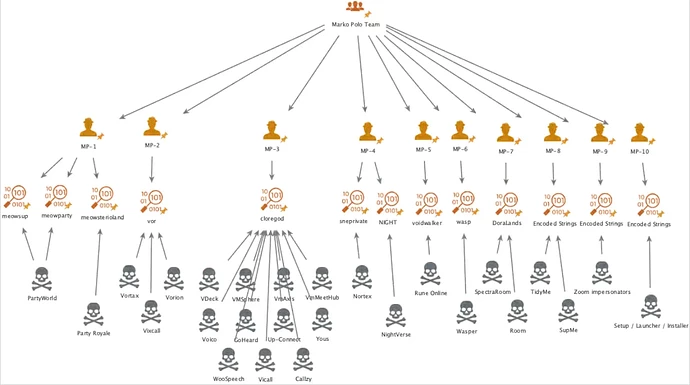

Es wurde eine massive Infostealer-Malware-Operation aufgedeckt, die dreißig Kampagnen umfasste, die auf ein breites Spektrum an Bevölkerungsgruppen und Systemplattformen abzielten und einer Cyberkriminellengruppe namens „Marko Polo“ zugeschrieben werden.

Die Bedrohungsakteure nutzen eine Vielzahl von Vertriebskanälen, darunter Malvertising, Spearphishing und Markenmissbrauch in den Bereichen Online-Gaming, Kryptowährung und Software, um 50 Malware-Payloads zu verbreiten, darunter AMOS, Stealc und Rhadamanthys.

Nach Angaben der Insikt Group von Recorded Future, die die Marko-Polo-Operation verfolgt hat, hat die Malware-Kampagne Tausende betroffen, mit potenziellen finanziellen Verlusten in Millionenhöhe.

„Aufgrund der weitreichenden Natur der Marko Polo-Kampagne vermutet die Insikt Group, dass wahrscheinlich Zehntausende Geräte weltweit kompromittiert wurden – wodurch sensible persönliche und Unternehmensdaten preisgegeben wurden“, warnt die Insikt Group von Recorded Future.

„Dies birgt erhebliche Risiken sowohl für die Privatsphäre der Verbraucher als auch für die Geschäftskontinuität. Diese Operation generiert mit ziemlicher Sicherheit illegale Einnahmen in Millionenhöhe und verdeutlicht auch die negativen wirtschaftlichen Auswirkungen solcher cyberkriminellen Aktivitäten.“

Hochwertige Fallen stellen…

Die Insikt Group berichtet, dass Marko Polo in erster Linie auf Spearphishing über Direktnachrichten auf Social-Media-Plattformen setzt, um hochwertige Ziele wie Kryptowährungs-Influencer, Gamer, Softwareentwickler und andere Personen zu erreichen, die wahrscheinlich mit wertvollen Daten oder Vermögenswerten umgehen.

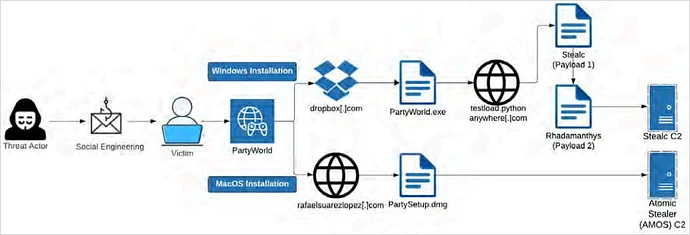

Opfer werden zum Herunterladen bösartiger Software verleitet, indem sie mit Dingen interagieren, denen ihnen vorgegaukelt wird, dass es sich um legitime Arbeitsmöglichkeiten oder Projektkooperationen handelt.

Zu den Marken, die imitiert werden, gehören Fortnite (Gaming), Party Icon (Gaming), RuneScape (Gaming), Rise Online World (Gaming), Zoom (Produktivität) und PeerMe (Kryptowährung).

Marko Polo verwendet auch seine eigenen erfundenen Marken, die nichts mit bestehenden Projekten zu tun haben, wie Vortax/Vorion und VDeck (Besprechungssoftware), Wasper und PDFUnity (Kollaborationsplattformen), SpectraRoom (Kryptokommunikation) und NightVerse (Web3-Spiel).

In einigen Fällen werden die Opfer auf eine Website mit gefälschten virtuellen Meeting-, Messaging- und Spieleanwendungen weitergeleitet, die zur Installation von Malware verwendet werden. Andere Kampagnen verbreiten die Malware über ausführbare Dateien (.exe oder .dmg) in Torrent-Dateien.

Trifft sowohl Windows als auch macOS!

Das Toolkit von Marko Polo ist vielfältig und zeigt die Fähigkeit der Bedrohungsgruppe, Angriffe auf mehreren Plattformen und mit mehreren Vektoren durchzuführen.

Unter Windows wird HijackLoader für die Bereitstellung von Stealc verwendet , einem leichtgewichtigen Allzweck-Info-Stealer, der zum Sammeln von Daten aus Browsern und Krypto-Wallet-Apps entwickelt wurde, oder von Rhadamanthys , einem spezialisierteren Stealer, der auf eine breite Palette von Anwendungen und Datentypen abzielt.

In einem aktuellen Update hat Rhadamanthys ein Clipper-Plugin hinzugefügt, das Kryptowährungszahlungen auf die Geldbörsen der Angreifer umleiten kann, die Möglichkeit bietet, gelöschte Google-Konto-Cookies wiederherzustellen und Windows Defender zu umgehen.

Wenn das Ziel macOS verwendet, stellt Marko Polo Atomic („AMOS“) bereit. Dieser Stealer kam Mitte 2023 auf den Markt und wurde für 1.000 US-Dollar pro Monat an Cyberkriminelle vermietet, wodurch diese verschiedene in Webbrowsern gespeicherte Daten stehlen konnten.

AMOS kann auch MetaMask-Seeds brutal erzwingen und Apple-Schlüsselbund-Passwörter stehlen, um an WLAN-Passwörter, gespeicherte Logins, Kreditkartendaten und andere verschlüsselte Informationen zu gelangen, die auf macOS gespeichert sind.

Schädliche Kampagnen mit Schadsoftware, die Informationen stiehlt, haben im Laufe der Jahre massiv zugenommen, wobei Bedrohungsakteure ihre Opfer über Zero-Day-Schwachstellen , gefälschte VPNs , Korrekturen für GitHub-Probleme und sogar Antworten auf StackOverflow angreifen.

Diese Anmeldeinformationen werden dann verwendet, um in Unternehmensnetzwerke einzudringen , Datendiebstahlkampagnen durchzuführen, wie wir es bei den massiven SnowFlake-Kontenverletzungen gesehen haben , und durch die Beschädigung von Netzwerk-Routing-Informationen Chaos zu verursachen.

Um das Risiko des Herunterladens und Ausführens von Infostealer-Malware auf Ihrem System zu verringern, folgen Sie keinen Links, die von Fremden geteilt werden, und laden Sie Software nur von den offiziellen Projektwebsites herunter.

Die von Marko Polo verwendete Malware wird von den meisten aktuellen Antivirenprogrammen erkannt. Daher sollte das Scannen heruntergeladener Dateien vor deren Ausführung den Infektionsprozess unterbrechen, bevor er beginnt.