…ich hatte zufällig vor ein paar tagen in einem p2p-forum folgenden bericht gefunden und war sehr erschüttert, unter welchen voraussetzungen man gerade heutzutage solch ein projekt startet, ohne den minimalsten wert auf sicherheit bzw. ohne jegliches nachdenken!?

Future Torrent - was soll das?!?

VORAB:

Gut, das der Thread zu diesem „Tracker“ bei den Tracker-Vorstellungen schon geschlossen wurde, denn es wäre wohl unverantwortlich, für so etwas Werbung zu machen!! Das erste, was auffällt ist die Mali-Domain (was per se nicht schlecht ist), die allerdings von Freenom stammt. In 99% der Fälle, holt man sich eine solche Domain bei Freenom, weil sie einfach nichts kostet! Das muss erstmal nichts schlechtes bedeuten. Allerdings muss man dazu wissen, dass Freenom die Angewohnheit hat, ihre Free-Domains mal einfach so (ohne jegliche Ankündigung) abzuschalten, wenn diese Traffic generieren!

Muss halt jeder für sich selber entscheiden, dieses Risiko einzugehen - aber es fällt direkt ein wenig auf…

Jetzt mal zum „Tracker“ selber und der Frage: Was soll das??

Zitat:

In den FAQs des "Trackers" wird als erstes nach der Sicherheit des Projektes gefragt und folgendermassen beantwortet -> Unsere Seite arbeitet nicht wie gewöhnlich mit PHP sondern ist komplett neu in JavaScript geschrieben. (Hat NICHTS mit Java gemeinsam.)

Die Seite arbeitet in 5 Teilen, bestehend aus Frontend (in eurem Browser), Backend, Announce, Chat und dem Webserver.

Der Webserver ist lediglich das Bindeglied zwischen den 4 anderen Teilen.

Das Cookie das im Browser gespeichert wird, wird bei jedem Reload aktualisiert, somit kann das Cookie nicht manipuliert werden.

Eure IP Adressen und Emails werden in der Datenbank verschlüsselt gespeichert. Die Kommunikation mit der Datenbank erfolgt ausschließlich über das Backend welches auch alle Eingaben und Uploads prüft und filtert.

Das Backend liefert nur Daten aus der Datenbank, die für den Betrieb der aktuellen Seite notwendig sind. (Im Profil wird euch und dem Team die IP Adresse des Torrentclient angezeigt, jedoch nicht für andere User)

Es werden keine Emailadressen oder IPs aus der Datenbank gelesen, sofern dies nicht zwingend erforderlich ist.

Unsere Datenbank wird stündlich extern auf einem unabhängigen Server gesichert, um Datenverlust zu minimieren.

Unsere Internetanbindung beträgt 2GBit mit DDOS Schutz und dieser verhindert einen Ausfall des Servers im Falle eines Angriffs.

Davon mal ganz abgesehen, sind alle Begründungen, abseits des Codes, absoluter Standard bei jedem Internetauftritt heute, selbst bei Tante Ilses Strickliesel-Website!!! Für einen „Tracker“ erwarte ich dabei einfach mehr, zum Schutz der User und dem Schutz der Betreiber, als diese 08/15 Antworten, die selbst Tante Ilse besser hinbekommen hätte.

Mal schauen, was Tante Ilse nun zur selbstgeschriebenen Source sagen würde??

Anscheinend hält man PHP für nicht sicher (genug), weshalb man die Soße in JavaScript geschrieben hatte. Natürlich mit dem Hinweis, dass JS absolut nichts mit JAVA zu schaffen hat. Keine Ahnung, warum man dies nun so vordergründig betont hat - eventuell um von Sicherheitsbedenken abzulenken?!

Fakt ist allerdings, dass diese Abgrenzung so nicht existiert! Um es mal etwas aufzudröseln:

Java ist eine objektorientierte Programmiersprache, die die Möglichkeit bietet, Programme plattformübergreifend direkt im Browser einzubinden und auszuführen. Zugleich ist Java ein beliebtes Ziel für Angriffe und Missbrauch. Das BSI zum Beispiel empfiehlt, das Ausführen von Java-Anwendungen im Browser zu deaktivieren.

JavaScript ist eine an Java angelehnte Skriptsprache. Sie eignet sich beispielsweise zur Überprüfung von Formulareingaben innerhalb von Webseiten. Einer Webseite ist nicht anzusehen, ob JavaScript aktiv ist oder nicht. Unter JScript – einer Variante von JavaScript – gibt es die Möglichkeit, ActiveX-Controls anzusprechen, die einmal auf den Rechner geladen die gleichen Rechte wie ein installiertes Programm besitzen und dem Angreifer viele Wege bieten, das System zu manipulieren. Hierdurch entsteht für den Anwender ein unüberschaubares Risiko. Viele Browser bieten die Option, JavaScript zu blockieren. Dies verringert die Gefahr, kann aber dazu führen, dass gewisse Webelemente nicht mehr funktionieren.

Java und JavaScript gehören zu den sogenannten aktiven Inhalten. Das sind kleine, ausführbare Programme innerhalb eines Browsers. Weil diese „ausführbar“ sind, können sie von Angreifern missbraucht werden, um Schadcode auf deinem System zu installieren.

Die Daten, die der Browser abruft, um daraus die anzuzeigende Webseite zusammenzusetzen, enthalten häufig nicht sichtbare Programmteile oder Skripte. Sie sind für verschiedene Funktionen wie animierte Menüs oder Videos zuständig und werden als „aktive Inhalte“ bezeichnet. Die bekanntesten sind Java, ActiveX-Controls, JavaScript/JScript und Flash/Silverlight.

An der im Browser angezeigten Webseite ist nicht erkennbar, welche Funktionen sich im einzelnen hinter den Aktiven Inhalten verbergen. Es könnte sich also auch mitunter um Schadprogramme handeln. Jede Art von aktiven Inhalten hat ein unterschiedliches Schadpotenzial !!!

Wenn man nun diese Hintergrund-Infos kennt, könnte man schnell der Meinung sein, dass JavaScript (FuTo-Code) das schlimmere Übel ist. Ob das nun gerade bei einem „Tracker“ die sinnvollere Wahl ist, wollte ich eigentlich dahingestellt lassen…

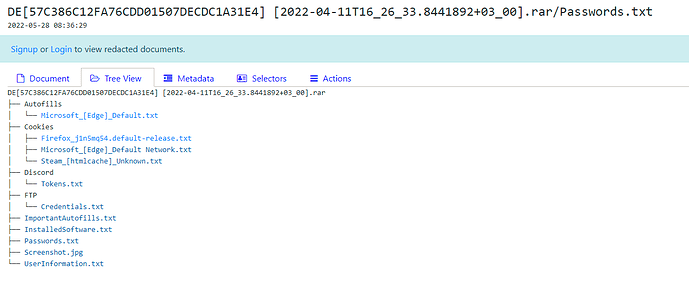

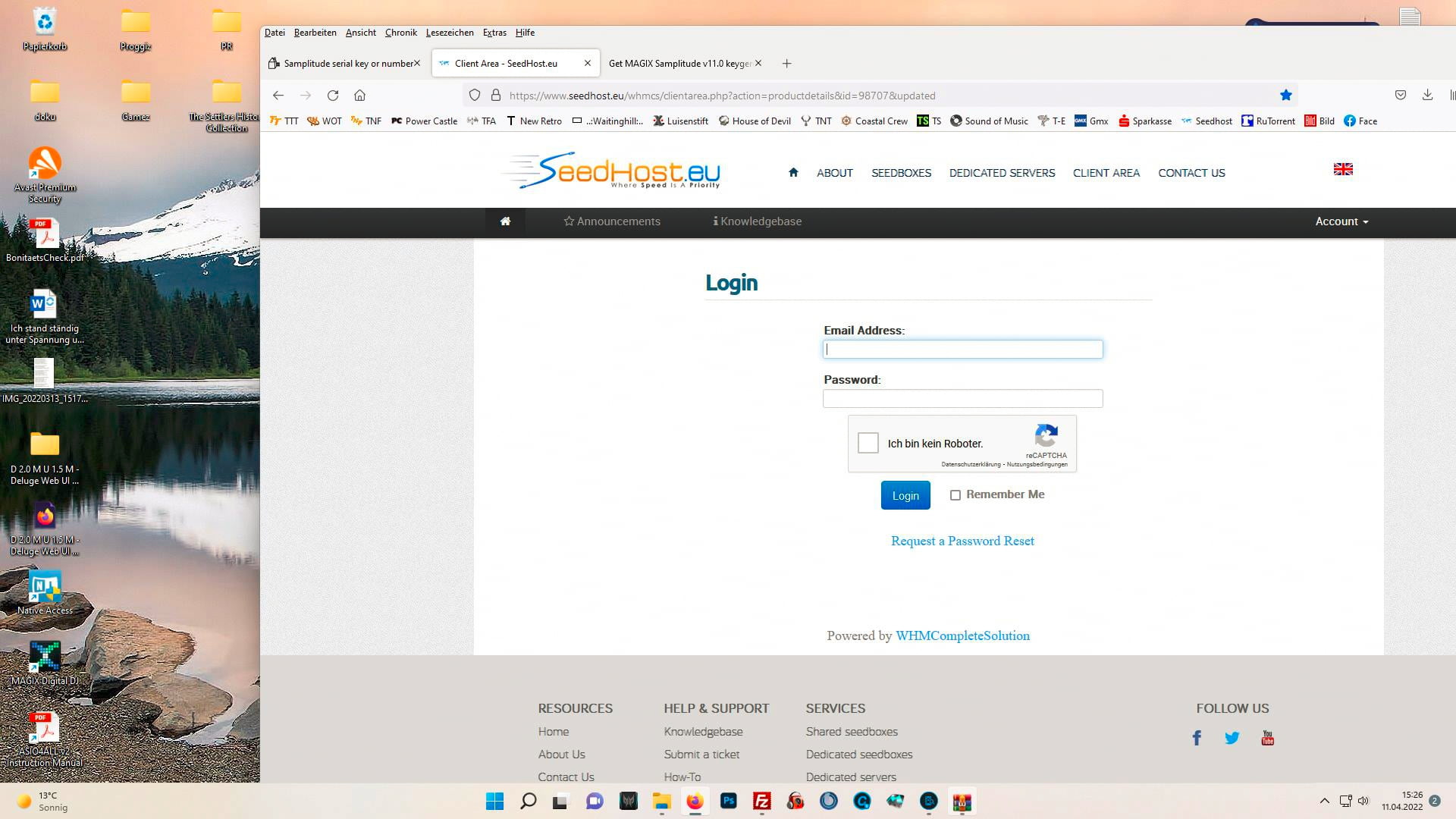

Ging aber nicht mehr, nachdem ich dieses im direkten Zusammenhang zu „Future Torrent“ gefunden hatte:

Mal schauen, ob sich der eigentliche PC-User in dem Screenshot wiederfindet??

Ich hoffe mal für ihn mit, denn er sollte dann schleunigst auch mal diese Zugänge prüfen bzw. direkt ändern:

OK, dachte ich mir…das so tolle JavaScript scheint einiges auszuplaudern, was aber beim generierten html auch nicht anders war:

vps-dcfb23b3.vps.ovh.ca (51.161.33.93)

80/HTTP

443/HTTP

services.http.response.body: charset=„utf-8“/><link rel=„icon“ href="https://futo.ml

services.http.response.body: <!doctype html>futo.ml

services.http.response.html_title: futo.ml

services.tls.certificates.leaf_data.names: futo.ml

services.tls.certificates.leaf_data.names: beta.futo.ml

services.tls.certificates.leaf_data.subject.common_name: futo.ml

services.http.response.html_tags: futo.ml

services.http.response.html_tags: futo.ml

services.tls.certificates.leaf_data.subject_dn: CN=futo.ml

51.161.33.93

OVH (16276) Quebec, Canada

25/SMTP

80/HTTP

443/HTTP

8000/HTTP

services.http.response.html_tags: futo.ml

services.http.response.html_tags: futo.ml

services.tls.certificates.leaf_data.subject.common_name: futo.ml

services.http.response.html_title: futo.ml

services.http.response.body: <!doctype html>futo.ml

services.http.response.body: charset=„utf-8“/><link rel=„icon“ href="https://futo.ml

services.tls.certificates.leaf_data.names: beta.futo.ml

services.tls.certificates.leaf_data.names: futo.ml

services.tls.certificates.leaf_data.subject_dn: CN=futo.ml

futo.ml (51.161.33.93)

80/HTTP

443/HTTP

services.tls.certificates.leaf_data.subject.common_name: futo.ml

services.http.response.body: charset=„utf-8“/><link rel=„icon“ href="https://futo.ml

services.http.response.body: <!doctype html>futo.ml

services.http.response.html_tags: futo.ml

services.http.response.html_tags: futo.ml

services.banner: : https://futo.ml/

services.tls.certificates.leaf_data.subject_dn: CN=futo.ml

services.http.response.headers.location: https://futo.ml/

services.http.response.html_title: futo.ml

services.http.request.uri: http://futo.ml/

services.tls.certificates.leaf_data.names: futo.ml

services.tls.certificates.leaf_data.names: api.futo.ml

chat.futo.ml (51.161.33.93)

80/HTTP

443/HTTP

services.tls.certificates.leaf_data.names: chat.futo.ml

services.tls.certificates.leaf_data.subject.common_name: chat.futo.ml

beta.futo.ml (51.161.33.93)

80/HTTP

443/HTTP

services.tls.certificates.leaf_data.subject.common_name: beta.futo.ml

services.http.response.body: =„/manifest.json“ /> futo.ml</title

services.http.response.body: futo.ml

services.http.response.html_title: futo.ml

services.http.response.html_tags: futo.ml

services.http.response.html_tags: futo.ml

services.tls.certificates.leaf_data.names: beta.futo.ml

dog.seedhost.eu (81.171.17.80)

kit.seedhost.eu (95.168.162.205)

earth.seedhost.eu (95.168.168.230)

Momentan läuft noch ein OWASP - ZAP Scan der Site, der aktuell nach knapp 12 Minuten, schon gesamt 10 Fehler aus den Bereichen „mittel“ und „kritisch“ anzeigt - man kann gespannt sein, was die abschließende Analyse alles noch so ausspuckt? ![]()

IMHO:

gerade im p2p - bereich ist die deutsche szene extrem überschaubar. weshalb ich erst recht nicht nachvollziehen kann, dass man solch „unfertige projekte“ überhaupt auf die öffentlichkeit los lässt…der programmierer hat sich in folge der hitzigen diskussion dort, nach dem motto geäußert, dass ihm das wohl am a**** vorbeigeht!

da muss man sich auch nicht mehr wundern, wenn szenen kaputt gehen oder die behörden mit solchen projekten ein ganz leichtes spiel haben, diese einfach abzuschalten!!