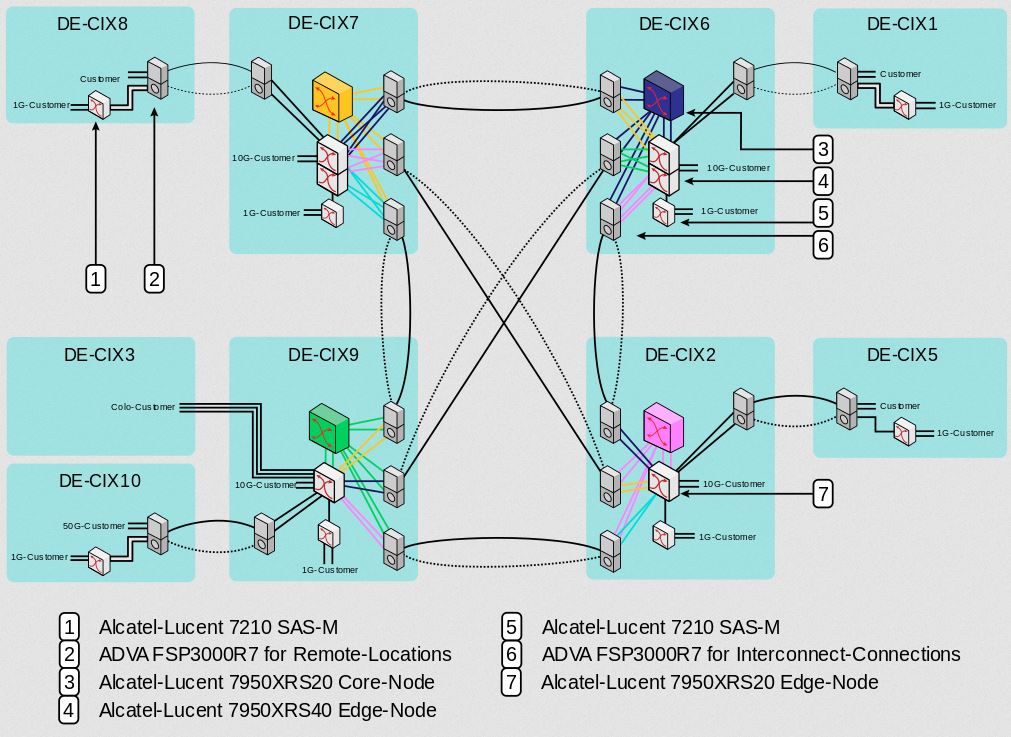

Der größte Internetknoten der Welt (DE-CIX) ist in Frankfurt. Deshalb sind dort die meisten und größten Rechenzentren Europas. Falls sich schonmal jemand gefragt hat, warum ausgerechnet immer Frankfurt bei VPN-Diensten die meisten Server zur Auswahl hat. Viele Rechenzentren, die untereinander verbunden sind, bilden einen Internetknoten…

Und genau das ist der Punkt, warum das Netz anfällig ist. Hier reicht schon eine Naturkatastrophe oder ein großangelegter Angriff auf das Frankfurter Stromnetz um die meisten Dienste in Deutschland vom Netz zu nehmen… Die Rechenzentren sind zwar mit hochmodernen Überwachungsanlagen und großen Notstromaggregaten ausgestattet, aber es gab bisher noch nie einen GAU der die bisher unbekannten Legs und Schwachstellen dieses Sicherheitskonzeptes offenbart hat.

Bei Chernobyl und Yokohama ist man auch von der besten Sicherheit ausgegangen, bis es zum Super-GAU und der Kernschmelze kam.

Die Concorde zählte damals zu den sichersten Flugzeugen der Welt, bis sie abgestürzt war. Das World Trade Center galt als Erdbebensicher und uneinstürzbar, bis ein Flugzeug reingeflogen ist. Niemand hat nur annähernd daran geglaubt, dass eine Kathedrale wie Notre Dame einstürzen kann. Bis sie gebrannt hat.

Die höchste Anfälligkeit des Internets ist die Zentralisierung der größten und wichtigsten Internetknoten der Welt (Frankfurt, Amsterdam, London, Paris, NY…) auf wenige Orte.