Emotet, Trickbot, Ryuk – ein explosiver Malware-Cocktail

Ein typischer Emotet-Angriff

Das folgende fiktive Beispielszenario soll das in den Spam-Kampagnen zur Verbreitung von Emotet genutzte ausgefeilte Social Engineering sowie den typischen Ablauf einer Emotet-Infektion mit anschließender Ausbreitung von Trickbot und der Verschlüsselung von Daten durch die Ransomware Ryuk veranschaulichen. Das Szenario basiert auf realen Vorfällen, alle hier verwendeten Namen und Adressen von Personen und Organisationen sind jedoch frei erfunden.

Ausgangslage:

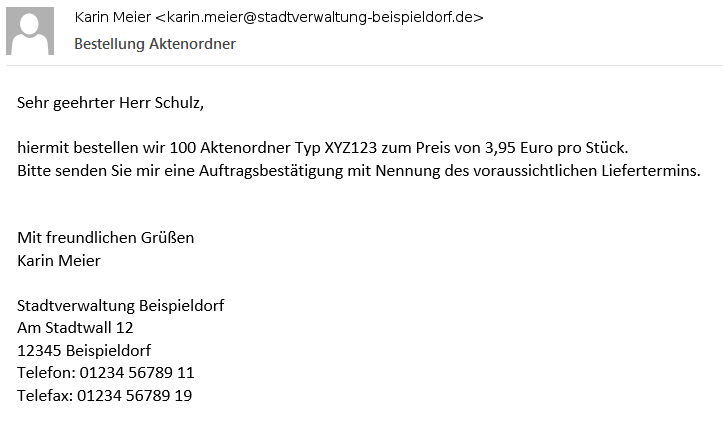

Karin Meier arbeitet bei der Stadtverwaltung Beispieldorf und ist dort unter anderem für den Einkauf von Büromaterial zuständig. Dazu sendet sie seit mehreren Jahren regelmäßig E-Mails mit Bestellungen an ihren Ansprechpartner Rolf Schulz bei der Bürobedarf GmbH.

Angriffsvorbereitung:

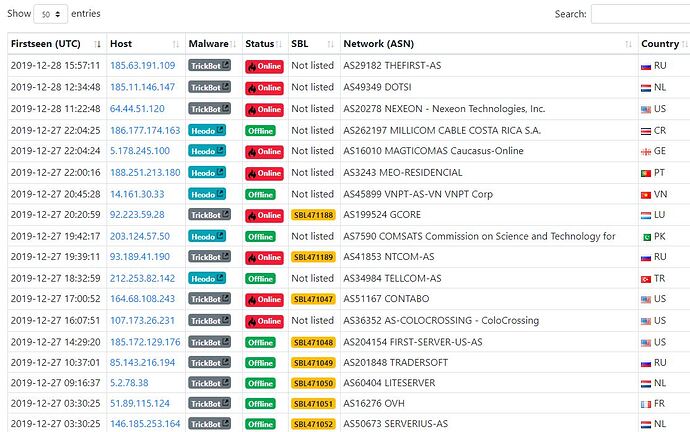

Vor drei Wochen wurde der Arbeitsplatz-PC von Rolf Schulz mit Emotet infizert, nachdem er ein schädliches Word-Dokument geöffnet und die Ausführung von Makros erlaubt hatte. In der Folge wurden alle E-Mails der letzten 180 Tage aus seinem Outlook-Postfach exfiltriert und an einen Emotet-Kontrollserver im Internet übermittelt. Dies betraf auch E-Mails mit Bestellungen von Frau Meier.

John Smith hat vorletzte Woche auf seinem privaten PC in New York ein schädliches Dokument aus einer Emotet-Spam-Kampagne im Namen eines amerikanischen Paket-Dienstleisters geöffnet, wodurch auch sein System mit Emotet infiziert wurde. Dabei wurden die Zugangsdaten für sein E‑Mail-Konto „smith@someprovider.com“ aus der Konfiguration seines E-Mail-Programms ausgelesen und ebenfalls an einen Emotet-Kontrollserver übermittelt.

Vor einigen Tagen wurde zudem der PC von Ingrid Svensson aus Stockholm mit Emotet infiziert, wobei auch das Spam-Modul nachgeladen und installiert wurde. Das Spam-Modul nimmt seitdem regelmäßig Kontakt zu Emotet-Kontrollservern im Internet auf und bittet um Anweisungen zum Spam-Versand.

Der Angriff:

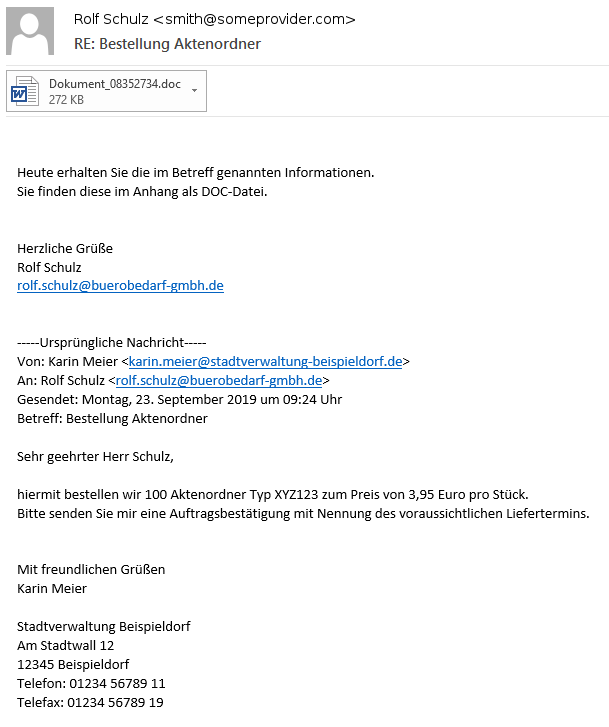

Der Kontrollserver übermittelte dem Spam-Modul die bei John Smith ausgespähten Zugangsdaten für sein E-Mail-Konto sowie eine automatisch generierte vermeintliche Antwort auf eine bei Rolf Schulz ausgespähte Bestellung von Frau Meier mit einem schädlichen Word-Dokument als Dateianhang. Das Spam-Modul auf Ingrid Svenssons PC versendete darauf hin über das E-Mail-Konto von John Smith eine E-Mail an Karin Meier, wobei es den Absendernamen auf Rolf Schulz fälschte.

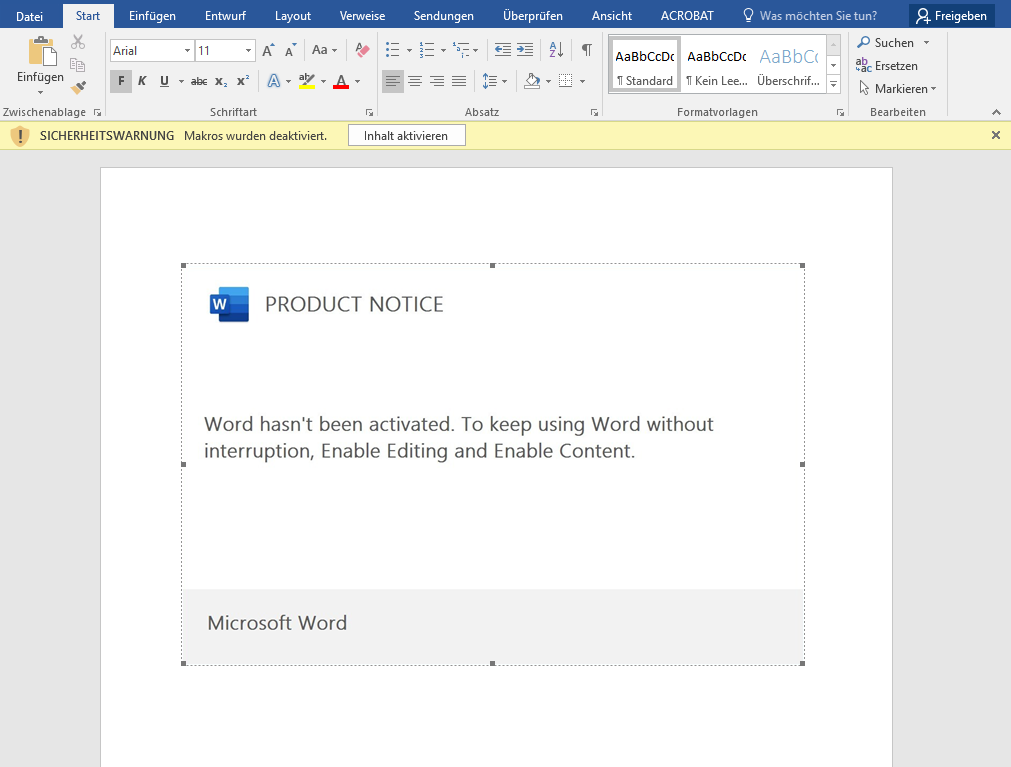

Frau Meier wunderte sich ein wenig über die etwas ungewöhnliche Formulierung von Rolf Schulz in der E-Mail, aber da sie den Betreff und die zitierte Originalmail wiedererkannte, öffnete sie das Word-Dokument aus dem Dateianhang ohne sich den Absender der E-Mail genauer anzusehen. Bei der daraufhin angezeigten Meldung zu einer fehlenden Aktivierung von Word fragte sie sich kurz, was die Kollegen aus dem IT-Betrieb hier wohl verbockt haben – aber da sie neugierig war, was Herr Schulz ihr geschrieben hatte, stimmte sie der „Aktivierung von Inhalten“ zu, wodurch das in dem Dokument enthaltene schädliche Makro ausgeführt wurde.

Dadurch wurde auch der Arbeitsplatz-PC von Frau Meier mit Emotet infiziert und die E‑Mails der letzten 180 Tage aus Ihrem Outlook-Postfach wurden an einen Emotet-Kontrollserver übermittelt, um daraus automatisiert maßgeschneiderte Spam-Vorlagen für Angriffe gegen alle ihre Kommunikationspartner zu erstellen.

Der zweite Hieb:

Weiterhin wurde das Schadprogramm Trickbot nachgeladen, welches sich aufgrund unzureichender Sicherheitsmaßnahmen mittels ausgespähter Zugangsdaten für ein Benutzerkonto mit Domänenadministrator-Rechten im Netzwerk der Stadtverwaltung schnell automatisiert ausbreiten und einen Großteil der Systeme infizieren konnte. Die IT-Administratoren versuchten tagelang, das Problem in den Griff zu bekommen – jedoch waren neu aufgesetzte Systeme nach kurzer Zeit immer erneut von Trickbot befallen, da das Active Directory bereits vollständig kompromittiert war.

Der finale Schlag:

Heute Morgen dann eine weitere böse Überraschung: Über Nacht haben die Täter die Ransomware Ryuk auf allen Servern der Stadtverwaltung ausgerollt und die darauf gespeicherten Daten verschlüsselt. Auch die Backup-Server sind der Verschlüsselung zum Opfer gefallen. Für die Entschlüsselung der Daten fordern die Täter ein Lösegeld in Höhe von 250 000 Euro in Bitcoin. Glücklicherweise existieren noch Offline-Backups, deren Datenstand jedoch bereits zwei Wochen alt ist.

Konsequenzen:

Zunächst steht nun ein kompletter Neuaufbau von Netzwerk und Active Directory an. Nachdem anschließend die Offline-Backups zurückgespielt wurden, müssen die Daten der letzten zwei Wochen – soweit möglich – aus Handakten nachgetragen werden. Das wird für die Mitarbeiter viele Überstunden bedeuten. Bis dahin genießen Frau Meier und ihre Kolleginnen und Kollegen jedoch erst mal den angeordneten zehntägigen Zwangsurlaub. Es wird wohl noch einige Wochen dauern, bis die Stadtverwaltung von Beispieldorf wieder komplett arbeitsfähig ist …