EmoCheck erkennt jetzt neue 64-Bit-Versionen von Emotet-Malware!

Das japanische CERT hat eine neue Version seines EmoCheck-Dienstprogramms veröffentlicht, um neue 64-Bit-Versionen der Emotet-Malware zu erkennen, die seit diesem Monat Benutzer infizieren.

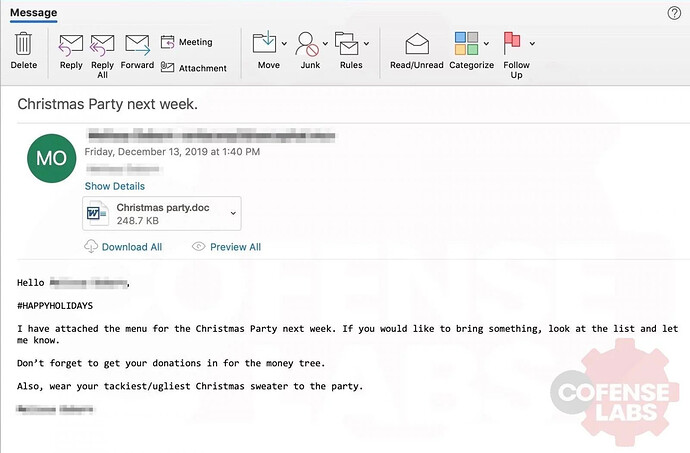

Emotet ist eine der am aktivsten verbreiteten Malware, die über E-Mails verbreitet wird, indem Phishing-E-Mails mit schädlichen Anhängen verwendet werden, darunter Word-/Excel-Dokumente, Windows-Verknüpfungen , ISO-Dateien und passwortgeschützte ZIP-Dateien.

Die Phishing-E-Mails verwenden kreative Köder, um Benutzer dazu zu verleiten, die Anhänge zu öffnen, darunter Antwortketten-E-Mails , Versandbenachrichtigungen, Steuerdokumente, Buchhaltungsberichte oder sogar Einladungen zu Feiertagsfeiern.

Sobald ein Gerät infiziert ist, stiehlt Emotet die E-Mails der Benutzer, um sie für zukünftige Reply-Chain-Phishing-Angriffe zu verwenden, und lädt weitere Malware-Payloads auf den Computer herunter.

Da weitere Malware häufig zu Datendiebstahl und Ransomware-Angriffen führt, ist es entscheidend, Emotet-Malware-Infektionen schnell zu erkennen, bevor weiterer Schaden entsteht…!

EmoCheck für 64-Bit-Versionen aktualisiert:

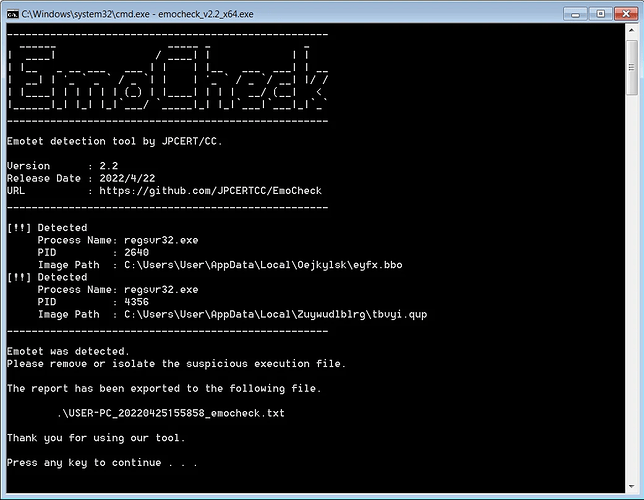

Im Jahr 2020 veröffentlichte das japanische CERT (Computer Emergency Response Team) ein kostenloses Tool namens EmoCheck, um einen Computer auf Emotet-Infektionen zu scannen.

Wenn eine erkannt wird, zeigt sie den vollständigen Pfad zur Malware-Infektion an, damit sie gelöscht werden kann.

Wichtig!

Anfang dieses Monats wechselte die Emotet-Gang jedoch zu 64-Bit-Versionen ihrer Loader und Stealer, wodurch bestehende Erkennungen weniger nützlich wurden. Außerdem konnte das Tool EmoCheck mit dieser Umstellung die neuen 64-Bit-Versionen von Emotet nicht mehr erkennen.

Diese Woche hat JPCERT EmoCheck 2.2 veröffentlicht, um die neuen 64-Bit-Versionen zu unterstützen, und kann sie nun erkennen, wie unten gezeigt.

Um zu überprüfen, ob Sie mit Emotet infiziert sind, können Sie das Dienstprogramm EmoCheck aus dem GitHub-Repository von Japan CERT herunterladen.

Doppelklicken Sie nach dem Herunterladen auf emocheck_x64.exe (64-Bit-Version) oder emocheck_x86.exe (32-Bit-Version), je nachdem, was Sie heruntergeladen haben.

https://github.com/JPCERTCC/EmoCheck/releases

EmoCheck sucht nach dem Emotet-Trojaner und zeigt, wenn die Malware erkannt wird, die Prozess-ID an, unter der sie ausgeführt wird, sowie den Speicherort der Malware-DLL.

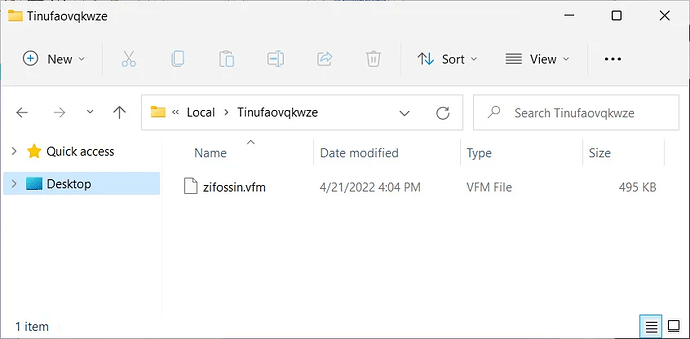

Emotet wird derzeit in einem zufälligen Ordner unter C:\Users[Benutzername]\AppData\Local installiert. Während die Emotet-Malware eine DLL ist, hat sie nicht die DLL-Erweiterung, sondern eine zufällige Erweiterung aus drei Buchstaben, wie .bbo oder .qvp.

Ein Beispiel für eine installierte Emotet-Malware-Infektion ist hier zu sehen:

EmoCheck erstellt auch ein Protokoll im selben Ordner wie das Programm, das die erkannten Informationen enthält, sodass Sie bei Bedarf darauf verweisen können.

Wenn Sie EmoCheck ausführen und feststellen, dass Sie infiziert sind, sollten Sie sofort den Task-Manager öffnen und den aufgelisteten Prozess, normalerweise regsvr32.exe, beenden.

Anschließend sollten Sie Ihren Computer mit vertrauenswürdiger Antivirensoftware scannen, um sicherzustellen, dass nicht bereits andere Malware auf Ihrem Gerät installiert wurde.

Dieses Tool kann für Windows-Administratoren praktisch sein, die es bei der Anmeldung ausführen können, um Emotet-Infektionen in ihrem Netzwerk zu erkennen!