Ein Anstieg der Magniber-Ransomware-Angriffe betrifft Heimanwender weltweit!

Eine massive Magniber-Ransomware-Kampagne ist im Gange, die Geräte von Heimanwendern weltweit verschlüsselt und ein Lösegeld in Höhe von tausend Dollar verlangt, um einen Entschlüsseler zu erhalten.

Magniber wurde 2017 als Nachfolger der Cerber-Ransomware-Operation gestartet, als diese durch das Exploit-Kit Magnitude verbreitet wurde.

Seitdem ist die Ransomware-Operation im Laufe der Jahre immer häufiger aktiv geworden, wobei die Bedrohungsakteure verschiedene Methoden nutzen, um Magniber zu verbreiten und Geräte zu verschlüsseln. Zu diesen Taktiken gehören die Verwendung von Windows Zero-Days , gefälschte Windows- und Browser-Updates sowie trojanisierte Software-Cracks und Schlüsselgeneratoren .

Im Gegensatz zu den größeren Ransomware-Operationen hat Magniber in erster Linie einzelne Benutzer ins Visier genommen, die schädliche Software herunterladen und auf ihren Heim- oder Kleinunternehmenssystemen ausführen.

Im Jahr 2018 veröffentlichte AhnLab einen Entschlüsseler für die Magniber-Ransomware. Es funktioniert jedoch nicht mehr, da die Bedrohungsakteure den Fehler behoben haben, der eine kostenlose Dateientschlüsselung ermöglicht.

Laufende Magniber-Kampagne:

Seit dem 20. Juli verzeichnet man einen Anstieg von Magniber-Ransomware-Opfern, die auf diversen Foren Hilfe suchen .

Auch die Ransomware-Identifizierungsseite ID-Ransomware verzeichnete mit fast 720 Einsendungen auf der Seite seit dem 20. Juli 2024 einen Anstieg.

Obwohl unklar ist, wie die Opfer infiziert werden, wurde u. a. BleepingComputer von einigen Opfern mitgeteilt, dass ihr Gerät verschlüsselt wurde, nachdem Software-Cracks oder Schlüsselgeneratoren ausgeführt wurden, eine Methode, die die Bedrohungsakteure in der Vergangenheit verwendet haben.

Sobald die Ransomware gestartet ist, verschlüsselt sie Dateien auf dem Gerät und hängt eine zufällige Erweiterung mit 5 bis 9 Zeichen an die verschlüsselten Dateinamen an, z. B. .oaxysw oder .oymtk.

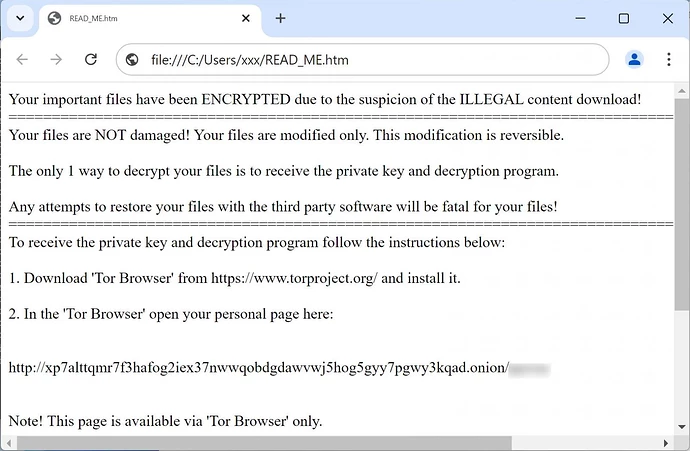

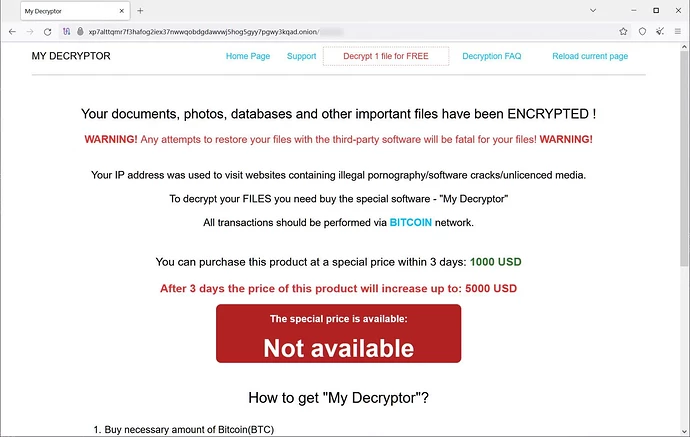

Die Ransomware erstellt außerdem einen Lösegeldschein mit dem Namen READ_ME.htm, der Informationen darüber enthält, was mit den Dateien einer Person passiert ist, sowie eine eindeutige URL zur Tor-Lösegeldseite des Bedrohungsakteurs.

Da Magniber typischerweise auf Verbraucher abzielt, beginnen die Lösegeldforderungen bei 1.000 US-Dollar und steigen dann auf 5.000 US-Dollar, wenn eine Bitcoin-Zahlung nicht innerhalb von drei Tagen erfolgt.

Leider gibt es keine Möglichkeit, mit den aktuellen Magniber-Versionen verschlüsselte Dateien kostenlos zu entschlüsseln.

Es wird dringend empfohlen, Software-Cracks und Schlüsselgeneratoren zu meiden, da dies nicht nur illegal ist, sondern auch eine gängige Methode zur Verbreitung von Malware und Ransomware ist.

Für diejenigen, die aktuell Opfer der Ransomware geworden sind, weist BleepingComputer auf eines seiner Foren-Themen hin, in dem weitere Informationen und Hilfestellungen veröffentlicht wurden: