Kommentare zu folgendem Beitrag: Dream of Usenet geht nächsten Dienstag ans Netz

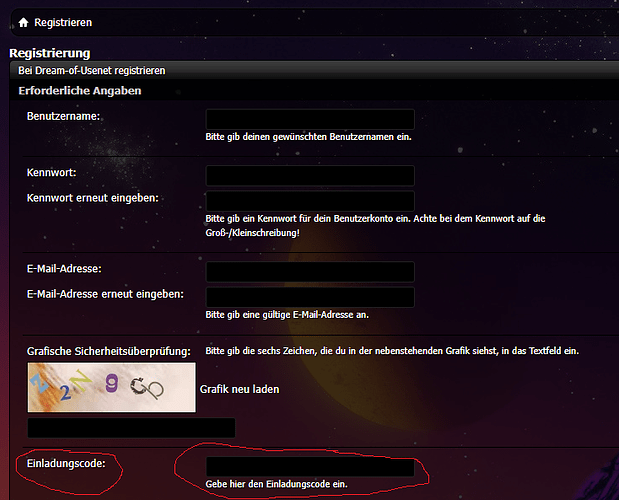

Eine Registrierung bei „dream-of-usenet.xyz“ geht auch nur über Invite-Code!! ![]()

Kann da jemand aushelfen?

Ist ja schon mal gut, das sich in dieser Szene was neues auftut.

So sind neben dream of Usnet auch die Devilleechers im Hintergrund am rotieren,

um den Cotent als baldigst aufzuzeigen. Nicht nur euer Joker ist gepannt, sondern

viele andere auch.

Wir können natürlich noch nicht mit Lorbeeren-Hymnden kleckern, aber die optische

Gestaltung erweist sich soweit als ansprechend. Wir Nutzzieher also Leecher werden

in Kürze die Wahl der Qual haben. Erstaunlich das sich mutige Admins finden, hier

aktiv zu werden. Das Risikio einer solchen Seite ist nicht ganz von der Hand zu weisen.

Die meisten Seiten werden mittels Werbepartner/Sponsoren halt des Geldflusses auffällig.

Erstmal im Visier der Fahnder kann es schnell dunkel werden.

Jedoch bin in bei den beiden Start-UP`s optimistisch.

Möge der bessere Anbieter gewinnen, und vielleicht können zwei neue Usenetforen

nebeneinander ko existieren. Good Luck wünscht der JOKER.

(Braucht nicht jeder einen?)

Ähhm, für einen INVITE stehe ich offen gegenüber.

Gerne über PN. Danke

Hi Joker ,

würde mich sehr über ein Invite freuen !.

Finde jedoch keine Möglichkeit dir eine PN zu senden.

Gruß TequiLa

Würde er doch selber auch! Er hat doch keine!

BTW:

Ich möchte mal auf unsere Foren-Regeln hinweisen, in denen u.a. steht…

- Das öffentliche Vergeben oder Erfragen von Invites (Einladungen für nicht öffentliche Foren etc.) ist

nicht gestattet

Siehe → https://tarnkappe.info/forum/faq

Danke @TequiLaxX für dein Vertrauen.

Leider kann ich dir kein Invite geben.

Das lassen die Regln hier auch gar nicht zu.

Trotzdem noch ein schönes Wochenende.

Gruss Joker

Ist ja nicht so schwer zu verstehen

Die Seite macht in 4 Tagen auf

Dann könnt ihr euch ohne Invite anmelden…

Wer lesen kann, ist klar im Vorteil

Klugbacke @Just2it ![]()

Du siehst ja den Timer, der runter läuft

Wenn der auf 0 ist, wird das Forum geöffnet.

Ich gebe aber zu, das der Text auf der Seite dumm formuliert ist. Kann man leicht verwechseln

Da sollte man vl nochmal drüber gehen.

Ein Interview mit den zukünftigen Betreibern wäre ganz interessant.

Mich würde persönlich interessieren, wie lange Dream-of-Usenet planmäßig laufen soll bevor es für einen Nachfolger abgeschaltet wird.

Vier bis acht Wochen sollten doch drin sein, oder? ![]()

Wen überhaupt

Das Forum ist nun schon seit dem 16.11 im Aufbau somit ist es grade 13 Wochen „online“ ![]()

@Jedimeister

Falls du Schweizerdeutsch verstehst:

https://youtu.be/yVulFOnf-vg

![]()

vBulletin 4.2.3 und PHP 5.4 sind doch mittlerweile stark veraltet… Gerade für ein neues Board sollte man sich doch mal lieber aktuelle Software zulegen

Jap, stimmt. Aber die Vulns ja auch! ![]()

![]()

CVE-2016-6483

Published: 02/09/2016 Updated: 03/09/2017

CVSS v2 Base Score: 5 | Impact Score: 2.9 | Exploitability Score: 10

CVSS v3 Base Score: 8.6 | Impact Score: 4 | Exploitability Score: 3.9

VMScore: 505

Vector: AV:N/AC:L/Au:N/C:N/I:P/A:N

Vulnerability Summary

The media-file upload feature in vBulletin prior to 3.8.7 Patch Level 6, 3.8.8 before Patch Level 2, 3.8.9 before Patch Level 1, 4.x prior to 4.2.2 Patch Level 6, 4.2.3 before Patch Level 2, 5.x prior to 5.2.0 Patch Level 3, 5.2.1 before Patch Level 1, and 5.2.2 before Patch Level 1 allows remote malicious users to conduct SSRF attacks via a crafted URL that results in a Redirection HTTP status code.

Exploits

Exploit DB: vBulletin 5.2.2 - Server-Side Request Forgery

‚‘’ ============================================= - Discovered by: Dawid Golunski - legalhackerscom - dawid (at) legalhackerscom - CVE-2016-6483 - Release date: 05082016 - Severity: High ============================================= I VULNERABILITY ------------------------- vBulletin <= 522 Preauth Server Side Request Fo …

CVE-2016-6195

Published: 30/08/2016 Updated: 21/08/2017

CVSS v2 Base Score: 7.5 | Impact Score: 6.4 | Exploitability Score: 10

CVSS v3 Base Score: 9.8 | Impact Score: 5.9 | Exploitability Score: 3.9

VMScore: 755

Vector: AV:N/AC:L/Au:N/C:P/I:P/A:P

Vulnerability Summary

SQL injection vulnerability in forumrunner/includes/moderation.php in vBulletin prior to 4.2.2 Patch Level 5 and 4.2.3 before Patch Level 1 allows remote malicious users to execute arbitrary SQL commands via the postids parameter to forumrunner/request.php, as exploited in the wild in July 2016.

Exploits

Exploit DB: vBulletin 3.6.0 < 4.2.3 - ‚ForumRunner‘ SQL Injection

################################################################################################## #Exploit Title : vBulletin <= 423 SQL Injection (CVE-2016-6195) #Author : Manish Kishan Tanwar AKA error1046 (twittercom/IndiShell1046) #Date : 25/08/2015 #Love to : zero cool,Team indishell,Mannu,Viki,Hardeep Singh …

Man wird doch bestimmt einen fähigen Coder an Bo(a)rd haben, der alle Probleme gefixt hat - sollte man ja sowieso! Egal, ob bei alter oder neuer Source…

![]()

![]()

Bei Torrent Trackern gibt es einschlägige Websiten welche die Tracker auf Sicherheit überprüfen und eine bewertung dazu abgeben. Sollte es bei Warez Foren generell geben

Am besten noch SB-I ![]()