Der Bedrohungsakteur Unfurling Hemlock überschwemmt Systeme mit Malware!

Ein Bedrohungsakteur namens Unfurling Hemlock hat in Kampagnen, die Hunderttausende schädliche Dateien verbreiten, Zielsysteme mit bis zu zehn Malware-Teilen gleichzeitig infiziert.

Sicherheitsforscher beschreiben die Infektionsmethode als „Malware-Cluster-Bombe“, die es dem Bedrohungsakteur ermöglicht, eine Malware-Probe zu verwenden, die weitere Malware-Proben auf dem kompromittierten Computer verbreitet.

Zu den Arten von Malware, die auf diese Weise verbreitet werden, gehören Informationsdiebstahl-Trojaner, Botnetze und diverse Backdoors.

Die Operation wurde von KrakenLabs von Outpost24, dem Cyber Threat Intelligence-Team des Sicherheitsunternehmens, entdeckt, das angibt, dass die Aktivität mindestens seit Februar 2023 datiert und eine besondere Verbreitungsmethode verwendet.

KrakenLabs hat über 50.000 „Cluster-Bomb“-Dateien gesehen , die einzigartige Merkmale aufwiesen, die sie mit der Unfurling Hemlock-Gruppe in Verbindung brachten.

Übersicht über den Unfurling Hemlock-Angriff:

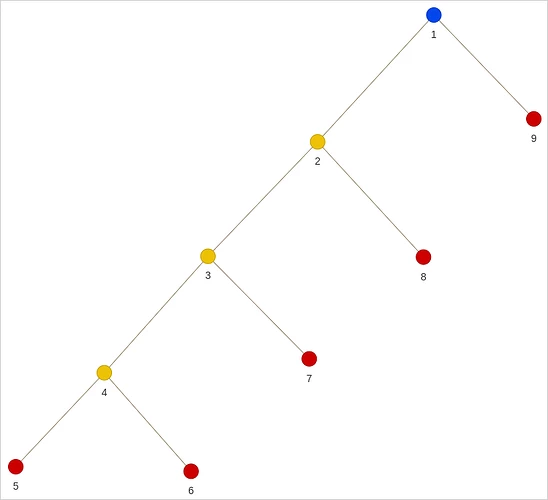

Die Angriffe beginnen mit der Ausführung einer Datei namens „WEXTRACT.EXE“, die entweder über bösartige E-Mails oder über Malware-Loader, auf die Unfurling Hemlock durch einen Vertrag mit seinen Betreibern Zugriff hat, auf den Zielgeräten ankommt.

Die schädliche ausführbare Datei enthält verschachtelte komprimierte CAB-Dateien, wobei jede Ebene ein Malware-Beispiel und eine weitere komprimierte Datei enthält.

Bei jedem Entpackschritt wird eine Malware-Variante auf dem Rechner des Opfers abgelegt. Wenn die letzte Stufe erreicht ist, werden die extrahierten Dateien in umgekehrter Reihenfolge ausgeführt, d. h. die zuletzt extrahierte Malware wird zuerst ausgeführt.

KrakenLabs hat zwischen vier und sieben Phasen erlebt, was bedeutet, dass die Anzahl der Schritte und die Menge der bei Unfurling Hemlock-Angriffen übertragenen Malware unterschiedlich ist.

Aus den analysierten Proben folgerten die Forscher, dass mehr als die Hälfte aller Angriffe von Unfurling Hemlock auf Systeme in den Vereinigten Staaten abzielten, während relativ hohe Aktivitätsvolumina auch in Deutschland, Russland, der Türkei, Indien und Kanada beobachtet wurden.

Eine Malware-„Clusterbombe“:

Das Ablegen mehrerer Payloads auf einem kompromittierten System bietet Bedrohungsakteuren ein hohes Maß an Redundanz und bietet so mehr Persistenz und Monetarisierungsmöglichkeiten.

Trotz des Nachteils, eine Entdeckung zu riskieren, verfolgen viele Bedrohungsakteure diese aggressive Strategie und gehen davon aus, dass zumindest einige ihrer Nutzlasten den Bereinigungsprozess überleben würden.

Im Fall von Unfurling Hemlock beobachteten die Analysten von KrakenLabs, dass die folgenden Schadprogramme, Ladeprogramme und Dienstprogramme auf den Computern der Opfer landeten:

-

Redline : Eine beliebte Stealer-Malware, die vertrauliche Informationen wie Anmeldeinformationen, Finanzdaten und Kryptowährungs-Wallets extrahiert. Es kann Daten von Webbrowsern, FTP-Clients und E-Mail-Clients stehlen.

-

RisePro : Ein relativ neuer Stealer, der immer beliebter wird und sich auf den Diebstahl von Zugangsdaten und die Datenexfiltration konzentriert. Es zielt auf Browserinformationen, Kryptowährungs-Wallets und andere persönliche Daten ab.

-

Mystic Stealer : Arbeitet nach dem Malware-as-a-Service (MaaS)-Modell und ist in der Lage, Daten aus zahlreichen Browsern und Erweiterungen, Kryptowährungs-Wallets und Anwendungen wie Steam und Telegram zu stehlen.

-

Amadey : Ein maßgeschneiderter Loader, der zum Herunterladen und Ausführen zusätzlicher Malware verwendet wird. Es ist seit 2018 auf dem Markt und wird in verschiedenen Kampagnen zur Verbreitung verschiedener Schadsoftware eingesetzt.

-

SmokeLoader : Ein vielseitiger Loader und Backdoor, der für seinen langjährigen Einsatz in der Cyberkriminalität bekannt ist. Es wird häufig zum Herunterladen anderer Arten von Malware verwendet und kann seinen C2-Verkehr verschleiern, indem es Anfragen an legitime Websites nachahmt.

-

Protection Disabler : Ein Dienstprogramm, das entwickelt wurde, um Windows Defender und andere Sicherheitsfunktionen auf dem System des Opfers zu deaktivieren und Registrierungsschlüssel und Systemeinstellungen zu ändern, um die Systemverteidigung zu reduzieren.

-

Enigma Packer : Ein Verschleierungstool, das zum Packen und Verbergen der tatsächlichen Malware-Payloads verwendet wird, was die Erkennung und Analyse von Malware für Sicherheitslösungen erschwert.

-

Healer.exe : Ein weiteres Dienstprogramm, das sich auf die Deaktivierung von Sicherheitsmaßnahmen konzentriert, insbesondere auf Windows Defender und dessen Deaktivierung.

-

Performance-Checker : Ein Dienstprogramm zum Überprüfen und Protokollieren der Leistung der Malware-Ausführung sowie zum Sammeln statistischer Informationen über das System des Opfers und den Erfolg des Infektionsprozesses.

-

Sonstige : Dienstprogramme, die native Windows-Tools wie „wmiadap.exe“ und „wmiprvse.exe“ missbrauchen, um Systeminformationen zu sammeln.

Der Bericht von KrakenLabs befasst sich nicht mit den Monetarisierungspfaden oder den Aktivitäten nach der Kompromittierung, es kann jedoch davon ausgegangen werden, dass Unfurling Hemlock Informationsdiebstahl-„Protokolle“ und Erstzugang an andere Bedrohungsakteure verkauft.

Basierend auf den während der Untersuchung entdeckten Beweisen gehen die Forscher mit „einem angemessenen Maß an Sicherheit“ davon aus, dass Unfurling Hemlock seinen Sitz in einem osteuropäischen Land hat.

Zwei Hinweise auf diesen Ursprung sind das Vorhandensein der russischen Sprache in einigen Proben und die Verwendung des Autonomen Systems 203727, das mit einem Hosting-Dienst zusammenhängt, der bei Cyberkriminellenbanden in der Region beliebt ist.

Outpost24 empfiehlt Benutzern, heruntergeladene Dateien mit aktuellen Antiviren-Tools zu scannen, bevor sie sie ausführen, da die gesamte in dieser Kampagne abgelegte Malware gut dokumentiert ist und über bekannte Signaturen verfügt.

Malware execution order