DAEMON Tools wurden bei einem Lieferkettenangriff missbraucht, um eine Hintertür einzuführen!

Hacker haben Installationsdateien für die DAEMON Tools-Software mit Trojanern manipuliert und seit dem 8. April eine Hintertür auf Tausenden von Systemen eingerichtet, die das Produkt von der offiziellen Website heruntergeladen haben.

Der Lieferkettenangriff führte zu Tausenden von Infektionen in über 100 Ländern. Allerdings wurden Schadsoftware-Komponenten der zweiten Stufe nur auf einem Dutzend Rechnern installiert, was auf einen gezielten Angriff auf besonders wertvolle Ziele hindeutet.

Zu den Opfern der nächsten Angriffsstufe gehören Einzelhandels-, Wissenschafts-, Regierungs- und Produktionsorganisationen in Russland, Belarus und Thailand.

In einem heute veröffentlichten Bericht des Cybersicherheitsunternehmens Kaspersky wird darauf hingewiesen, dass der Angriff noch andauert und dass die infizierte Software DAEMON Tools-Versionen von 12.5.0.2421 bis 12.5.0.2434 umfasst, insbesondere die Binärdateien DTHelper.exe, DiscSoftBusServiceLite.exe und DTShellHlp.exe.

DAEMON Tools ist ein Windows-Dienstprogramm, mit dem sich Datenträgerabbilddateien als virtuelle Laufwerke einbinden lassen. Die Software war in den 2000er-Jahren äußerst beliebt, insbesondere bei Gamern und fortgeschrittenen Nutzern, wird heute aber hauptsächlich in Umgebungen eingesetzt, in denen die Verwaltung virtueller Laufwerke erforderlich ist.

Kaspersky zufolge dauert der Angriff bis heute an…

Sobald ahnungslose Nutzer die digital signierten, mit Trojanern infizierten Installationsdateien herunterladen und ausführen, wird der in den kompromittierten Binärdateien eingebettete Schadcode aktiviert. Die Schadsoftware nistet sich dauerhaft ein und öffnet beim Systemstart eine Hintertür.

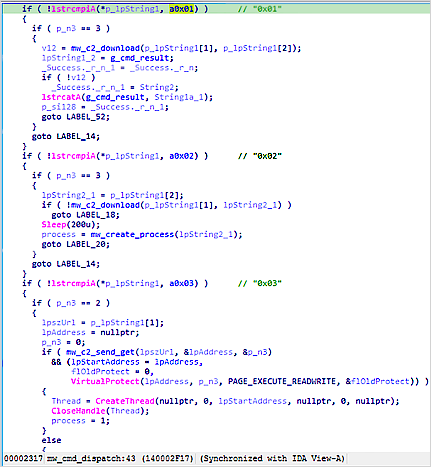

Der Server kann mit Befehlen antworten, die das System anweisen, zusätzliche Nutzdaten herunterzuladen und auszuführen.

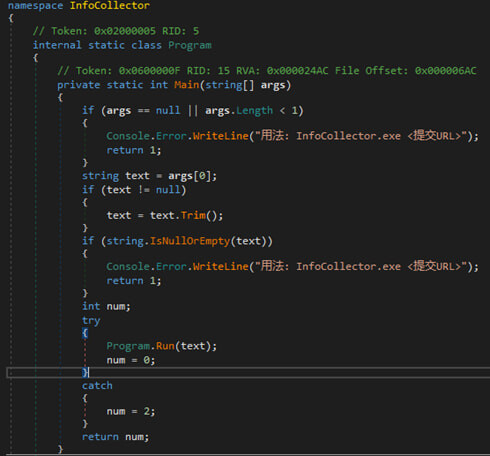

Die Malware der ersten Stufe ist ein einfacher Informationsdieb, der Systemdaten wie Hostname, MAC-Adresse, laufende Prozesse, installierte Software und Systemgebietsschema sammelt und diese zur Erstellung von Opferprofilen an die Angreifer sendet.

Auf Grundlage der Ergebnisse erhalten einige Systeme eine zweite Stufe, eine Art leichtgewichtige Hintertür, die Befehle ausführen, Dateien herunterladen und Code direkt im Speicher ausführen kann.

In mindestens einem Fall, der ein russisches Bildungsinstitut betraf, beobachtete Kaspersky den Einsatz einer fortgeschritteneren Malware-Variante mit der Bezeichnung QUIC RAT, die mehrere Kommunikationsprotokolle unterstützt und bösartigen Code in legitime Prozesse einschleusen kann.

Kaspersky beschreibt den Lieferkettenangriff der DAEMON Tools als einen ausreichend ausgeklügelten Kompromittierungsversuch, der fast einen Monat lang unentdeckt blieb.

„Angesichts der hohen Komplexität des Angriffs ist es für Organisationen von größter Wichtigkeit, Rechner, auf denen DAEMON Tools installiert war, sorgfältig auf ungewöhnliche Aktivitäten im Zusammenhang mit der Cybersicherheit zu untersuchen, die am oder nach dem 8. April stattgefunden haben“, so die Forscher.

Obwohl Kaspersky den Angriff keinem bestimmten Angreifer zuordnet, gehen die Forscher aufgrund von Zeichenketten, die in der ersten Phase der Schadsoftware gefunden wurden, davon aus, dass der Angreifer chinesischsprachig ist.

Seit Jahresbeginn wurden fast jeden Monat Angriffe auf die Software-Lieferkette entdeckt: eScan im Januar, Notepad++ im Februar, CPU-Z im April und DAEMON Tools in diesem Monat.

Ähnliche Angriffe, die auf Code-Repositories, Pakete und Erweiterungen abzielen, sind in diesem Jahr noch häufiger geworden, wobei Trivy , Checkmarx und die Kampagnen Glassworm zu den prominentesten gehören.