CDN-Leeching: Risiken und Strategien

Content-Distributoren sind für ihre Geschäftstätigkeit auf nahtlose und sichere Bereitstellungssysteme angewiesen. Allerdings nutzen Cyberkriminelle Content Delivery Networks (CDNs) zunehmend aus, um Bandbreite zu stehlen, Medien umzuleiten und unbefugt Profit zu machen – auch bekannt als CDN-Leeching.

Die Piraterie von Online-Videoinhalten stellt eine erhebliche finanzielle Bedrohung für den globalen Mediensektor dar. Laut Analyst Kearney kostet die Piraterie die Branche schätzungsweise 75 Milliarden US-Dollar pro Jahr. Prognosen gehen von einem Anstieg auf 125 Milliarden US-Dollar bis 2028 aus, was einer jährlichen Wachstumsrate von fast 11 % entspricht. Die USA sind mit 11 % der gesamten Nachfrage nach Videopiraterie der schlimmste Übeltäter. Diese erschreckenden Verluste unterstreichen, wie dringend notwendig es für Inhaltsanbieter ist, Sicherheitslücken zu schließen. Da jedoch immer mehr Methoden der Videopiraterie ans Licht kommen, kann es schwieriger denn je sein, Schritt zu halten.

CDN-Leeching ist das jüngste wachsende Problem, das nicht nur Einnahmequellen, sondern auch die Servicequalität für legitime Nutzer gefährdet. Wenn du verstehst, wie CDN-Leeching funktioniert und wie du es verhindern kannst, kannst du Umsatz, Infrastruktur und Markenreputation schützen!

Was ist CDN-Leeching?

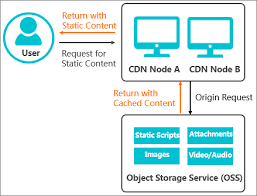

CDN-Leeching bezeichnet die unbefugte Nutzung der Ressourcen eines CDN zur unberechtigten Verbreitung von Inhalten. Typischerweise manipulieren „Leecher“ die CDN-Infrastruktur, um Authentifizierungsmechanismen zu umgehen und so die illegale Verbreitung von Premium- oder eingeschränkten Inhalten zu ermöglichen. Diese Praxis ist besonders in Branchen wie Video-Streaming, Online-Gaming und E-Learning-Plattformen weit verbreitet.

Böswillige Akteure nutzen verschiedene Techniken, um die Schwachstellen eines CDN auszunutzen, beispielsweise:

- Reverse Engineering-Anwendungen: Angreifer analysieren Video-Streaming-Anwendungen, um CDN-URLs zu extrahieren und direkt auf Inhalte zuzugreifen.

- Token-Hijacking: Hacker stehlen Authentifizierungstoken oder verwenden sie erneut, um Inhalte ohne Erlaubnis anzufordern und zu verteilen.

- Falsch konfigurierte oder freiliegende CDN-Links: Einige Anbieter legen unbeabsichtigt direkte URLs zu ihren CDN-gehosteten Dateien offen und machen sie so zu leichten Zielen für Leecher.

- Verkehrsumleitung: Betrüger betten CDN-Links in nicht autorisierte Plattformen ein, um die Bandbreitenkosten auf den ursprünglichen Inhaltsanbieter abzuwälzen und gleichzeitig Raubkopien von Inhalten bereitzustellen.

CDN-Leeching ist nicht nur eine technische Schwachstelle – es hat auch reale Folgen, die die finanzielle und betriebliche Stabilität von Content-Anbietern beeinträchtigen können. Da sich Piraterietechniken ständig weiterentwickeln, ist es für Unternehmen, die ihre Vermögenswerte schützen möchten, entscheidend, die mit CDN-Leeching verbundenen Risiken zu verstehen.

Risiken und Bedrohungen durch CDN Leeching

Stellen Sie sich eine kleine, aber schnell wachsende Streaming-Plattform vor. Eines Tages bemerkt das Unternehmen einen Anstieg der Bandbreitenkosten, ohne dass die Zahl der Nutzerabonnements proportional zunimmt. Bei der Untersuchung entdeckt das Unternehmen, dass nicht autorisierte Websites seine Videoinhalte über direkte CDN-Links einbetten und so die Authentifizierungsmaßnahmen des Unternehmens umgehen. Diese Piraterie-Websites bieten dann Premium-Inhalte kostenlos oder zu geringeren Kosten an, unterbieten den Streaming-Dienst und belasten die Infrastruktur der Plattform.

Diese modernen Piraterietechniken werden immer aggressiver, doch die Risiken und Bedrohungen des CDN-Leechings gehen über Umsatzeinbußen hinaus und verursachen noch größere Probleme, wie zum Beispiel:

- Verschlechterung der Servicequalität

Wie im obigen Beispiel erwähnt, belastet übermäßiger, nicht autorisierter Datenverkehr durch CDN-Leeching die CDN-Infrastruktur und beeinträchtigt das Kundenerlebnis. Dies kann zu Pufferung, längeren Ladezeiten und Serviceausfällen führen – und letztendlich dem Ruf der Marke schaden.

- Erhöhte Betriebskosten

Der unberechtigte Datenverkehr verbraucht zudem CDN-Bandbreite, was zu überhöhten Kosten für den ursprünglichen Inhaltseigentümer führt. CDN-Anbieter berechnen ihre Gebühren auf Basis der Datennutzung. Das bedeutet: Je mehr Leecher einen Dienst ausnutzen, desto höher ist die finanzielle Belastung für die Inhaltsanbieter.

- Rechtliche und Compliance-Fragen

Die unbefugte Verbreitung von Inhalten kann rechtliche Konsequenzen nach sich ziehen, insbesondere für Unternehmen, die ihre digitalen Inhalte nicht schützen. Regulierungsbehörden und Urheberrechtsschutzbehörden können Unternehmen, deren Inhalte aufgrund unzureichender Sicherheitsmaßnahmen raubkopiert werden, mit Strafen belegen.

- Cybersicherheits- und Datenschutzrisiken

Beim CDN-Leeching geht es nicht nur um den Diebstahl von Inhalten, sondern setzt Plattformen auch umfassenderen Cybersicherheitsbedrohungen aus. Angreifer können kompromittierte CDN-Links nutzen, um Malware zu verbreiten, Benutzeranmeldeinformationen zu stehlen oder sich unbefugten Zugriff auf Backend-Systeme zu verschaffen. Dies kann sowohl zu einem Vertrauensverlust in die Marke als auch zu möglichen Geldstrafen und anderen regulatorischen Maßnahmen führen.

Das Erkennen dieser Risiken ist entscheidend, aber noch wichtiger ist es, proaktiv Maßnahmen zu ergreifen, um sie zu minimieren. Mit den richtigen Strategien können Content-Anbieter CDN-Leeching bekämpfen und ihre digitalen Assets sichern.

Strategien zur Bekämpfung von CDN-Leeching

Der Schutz von Inhalten vor CDN-Leeching erfordert einen mehrschichtigen Sicherheitsansatz. Content-Anbieter können folgende Strategien implementieren:

- CDN-Tokenisierung

Durch die Implementierung der URL-Tokenisierung können Inhaltsanbieter sicherstellen, dass jede Anfrage mit eindeutigen, zeitlich begrenzten Token authentifiziert wird. Dies verhindert, dass unbefugte Benutzer auf CDN-URLs zugreifen und diese freigeben.

- Anwendungsschutz

Techniken wie Code-Verschleierung und Manipulationsschutzmechanismen schützen Anwendungen vor Reverse Engineering durch CDN-Leeching. Die Stärkung der API-Sicherheit und die Implementierung von Verschlüsselung können Angreifer zudem daran hindern, CDN-Links zu extrahieren.

- Schlüssellebenszyklusverwaltung

Durch regelmäßiges Rotieren und Aktualisieren der Verschlüsselungsschlüssel für den Zugriff auf Inhalte wird das Risiko einer unbefugten Wiederverwendung minimiert. Plattformen, die diese Praxis zusammen mit robusten DRM-Richtlinien (Digital Rights Management) implementieren, können den unerlaubten Zugriff auf Inhalte wirksam eindämmen.

- Geräte- und IP-Whitelisting

Große Streaming-Plattformen bekämpfen CDN-Leeching durch dynamische IP-Whitelists. So wird sichergestellt, dass nur autorisierte Regionen und Geräte auf Premium-Inhalte zugreifen können. Diese Technik ist besonders effektiv für abonnementbasierte Dienste, die die Weitergabe von Anmeldeinformationen und Kontomissbrauch verhindern müssen.

- Härtung des Software-DRM

Durch die Verbesserung von DRM-Implementierungen mit Anti-Debugging- und Anti-Manipulationsfunktionen wird sichergestellt, dass Angreifer Inhaltsschutzmaßnahmen nicht einfach umgehen können. Die Integration forensischer Wasserzeichen kann zudem dabei helfen, die Quelle von durchgesickerten Inhalten zu ermitteln.

Eine umfassende Sicherheitsstrategie, die diese Methoden kombiniert, bietet den besten Schutz gegen CDN-Leeching und stellt sicher, dass die Inhalte geschützt bleiben und gleichzeitig ein nahtloses Benutzererlebnis gewährleistet wird.

FAQs zum CDN-Leeching an den Provider

- Kann CDN-Leeching zu Datenlecks führen oder handelt es sich lediglich um Content-Diebstahl?

Beim CDN-Leeching geht es in erster Linie um den unbefugten Zugriff auf Inhalte, es kann aber auch Backend-Systeme Cybersicherheitsrisiken aussetzen. Erhalten Angreifer Zugriff auf CDN-Konfigurationen oder Authentifizierungstoken, können sie weitere Sicherheitslücken ausnutzen und so zu potenziellen Datenschutzverletzungen führen.

- Wie oft sollten Sie Ihre Sicherheitsmaßnahmen aktualisieren, um CDN-Leeching zu verhindern?

Sicherheitsmaßnahmen sollten regelmäßig aktualisiert werden, in regelmäßigen Abständen oder immer dann, wenn neue Schwachstellen entdeckt werden. Die kontinuierliche Überwachung von Datenverkehrsmustern und die Durchführung von Sicherheitsüberprüfungen können dazu beitragen, neue Bedrohungen zu erkennen.

- Wie kann ich feststellen, ob mein CDN ausgelaugt wird?

Achten Sie auf ungewöhnliche Spitzen in der Bandbreitennutzung, erhöhte Serverladezeiten oder unerwartete Datenverkehrsquellen. Überwachungstools, die Anforderungsheader und IP-Muster analysieren, können dabei helfen, unbefugten Zugriff und CDN-Leeching-Aktivitäten zu identifizieren.

- Kann CDN-Leeching kleine Inhaltsanbieter oder nur große Streaming-Plattformen betreffen?

CDN-Leeching kann Content-Anbieter jeder Größe betreffen, darunter kleine Streaming-Plattformen, Bildungswebsites und Online-Gaming-Dienste. Kleinere Anbieter könnten die Auswirkungen noch stärker spüren, da unbefugte Nutzung schnell zu höheren Betriebskosten und einer verminderten Servicequalität führen kann.