Das Eternity Malware-Kit bietet Stealer-, Miner-, Wurm- und Ransomware-Tools!!

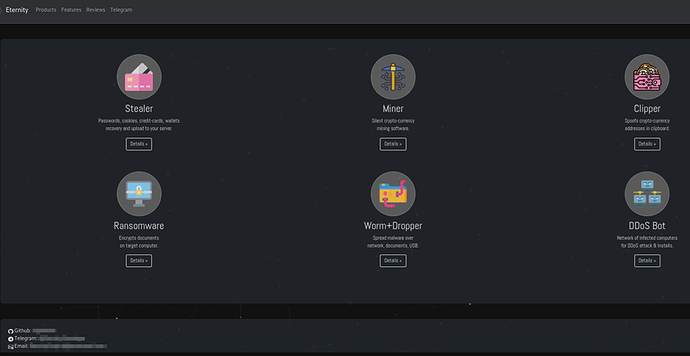

Bedrohungsakteure haben das „Eternity Project“ gestartet, ein neues Malware-as-a-Service, bei dem Bedrohungsakteure ein Malware-Toolkit erwerben können, das je nach durchgeführtem Angriff mit verschiedenen Modulen angepasst werden kann.

Das Malware-Toolkit ist modular aufgebaut und kann einen Info-Stealer, einen Coin-Miner, einen Clipper, ein Ransomware-Programm, einen Wurm-Spreader und bald auch einen DDoS-Bot (Distributed Denial of Service) enthalten, die jeweils separat erhältlich sind.

Alle oben genannten werden auf einem speziellen Telegram-Kanal beworben, der über 500 Mitglieder zählt, wo die Autoren Versionshinweise für Updates und Gebrauchsanweisungen veröffentlichen und Funktionsvorschläge diskutieren.

Diejenigen, die das Malware-Kit gekauft haben, können den Telegram Bot verwenden, um die Binärdatei automatisch zu erstellen, nachdem sie ausgewählt haben, welche Funktionen sie aktivieren möchten, und sie mit Krypto bezahlt haben.

Werkzeuge im Detail:

Beginnend mit dem Info-Stealer, der für 260 US-Dollar pro Jahr verkauft wird, schnappt sich dieses Tool Passwörter, Kreditkarten, Lesezeichen, Token, Cookies und Autofill-Daten, die in über zwanzig Webbrowsern gespeichert sind.

Darüber hinaus kann es Informationen von Kryptowährungserweiterungen oder sogar Cold Wallets stehlen und zielt außerdem auf zehn Passwortmanager, VPN-Clients, Messenger und Gaming-Clients ab.

Das Miner-Modul kostet 90 US-Dollar pro Jahr und bietet das Ausblenden des Task-Managers, einen automatischen Neustart nach dem Abbruch und eine Persistenz des Startstarts.

Der Clipper wird für 110 US-Dollar verkauft und ist ein Dienstprogramm, das die Zwischenablage auf Wallet-Adressen in Kryptowährung überwacht, um sie durch Wallets unter der Kontrolle des Betreibers zu ersetzen.

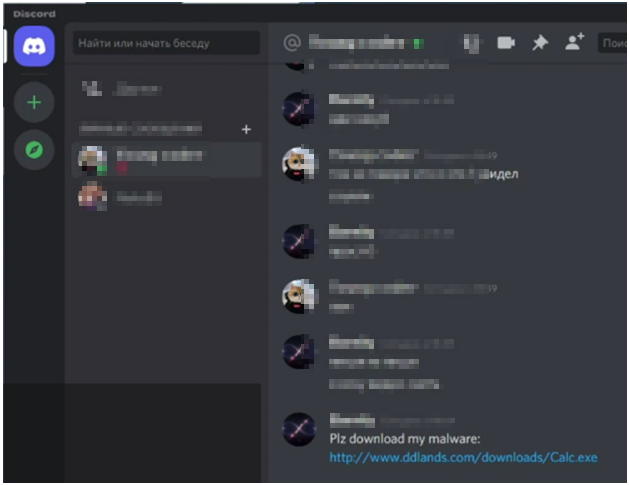

Der Entwickler verkauft den Eternity-Wurm für satte 390 US-Dollar und gibt der Malware die Möglichkeit, sich selbst über USB-Treiber, lokale Netzwerkfreigaben, lokale Dateien, Cloud-Laufwerke, Python-Projekte (über den Interpreter), Discord-Konten und Telegrammkonten zu verbreiten.

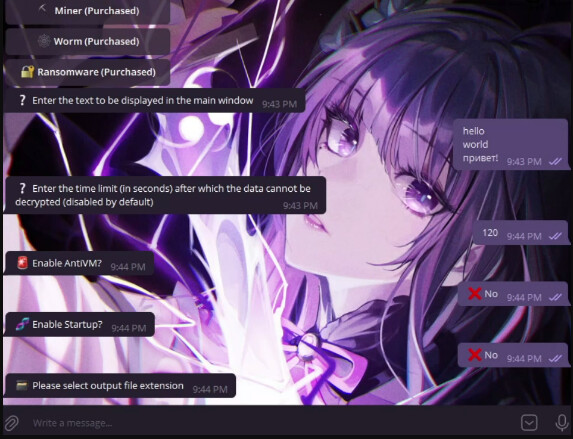

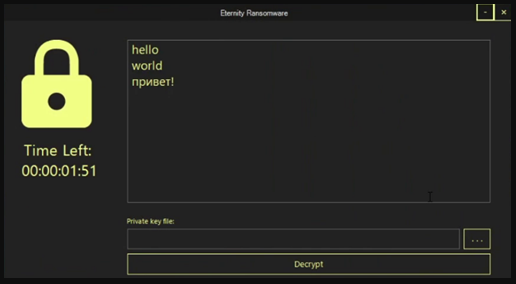

Schließlich kostet Eternity Ransomware, das teuerste Modul, 490 US-Dollar. Es unterstützt die Offline-Verschlüsselung mit einer Kombination aus AES und RSA und zielt auf Dokumente, Fotos und Datenbanken ab.

Die Autoren behaupten, es sei FUD (vollständig nicht nachweisbar), eine Behauptung, die angeblich durch Virus Total-Ergebnisse gestützt wird, bei denen der Stamm null Erkennungen zurückgibt.

Interessanterweise bietet das Ransomware-Modul eine Option zum Einstellen eines Timers, der die Dateien nach Ablauf vollständig unwiederherstellbar macht. Dies setzt das Opfer zusätzlich unter Druck, das Lösegeld schnell zu zahlen.

Echt oder Betrug?

Analysten von Cyble , die das Eternity-Projekt entdeckten, sagten Bleeping Computer, dass sie zwar noch nicht die Gelegenheit hatten, alle Module zu untersuchen, aber Proben der Malware gesehen haben, die in freier Wildbahn zirkulieren und verwendet werden, und alle Benutzerkommentare auf Telegram weisen darauf hin Dies ist eine echte Bedrohung.

Bei der Untersuchung des Stealer-Moduls fanden Cyble-Analysten mehrere Ähnlichkeiten mit dem Jester Stealer, die beide wahrscheinlich aus einem GitHub-Projekt namens DynamicStealer stammen .

Daher ist der „Eternity Stealer“ höchstwahrscheinlich eine Kopie dieses Codes, gefolgt von Modifikationen und Rebranding, um ihn gewinnbringend auf Telegram zu verkaufen.

Auch wenn es sich um „Skidware“ handelt, machen die zusätzlichen Module, der Kundensupport, das automatisierte Erstellen und die detaillierten Anweisungen zur Verwendung der Malware sie zu einer mächtigen Waffe in den Händen unerfahrener Hacker und zu einer ernsthaften Bedrohung für Internetnutzer.